Más de un millón de descargas: Doctor Web detectó otro troyano Android en Google Play

Amenazas corrientes | Últimas noticias | Sobre las amenazas móviles | Todas las noticias | Sobre los virus

5 de julio de 2017

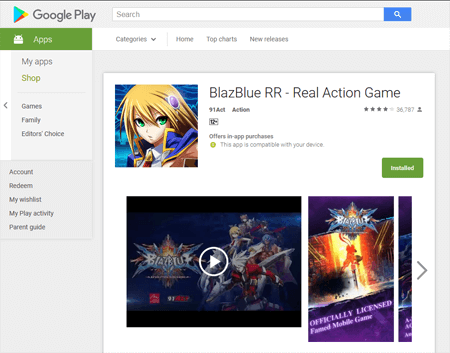

La aplicación nociva llamada Android.DownLoader.558.origin está incrustada en el juego popular BlazBlue descargado por más de 1 000 000 usuarios. Este troyano forma parte de un conjunto de software especializado (SDK, Software Development Kit) llamado Excelliance que sirve para automatizar y facilitar la actualización de programas en Android.

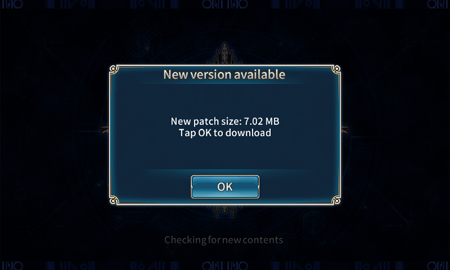

A diferencia de un procedimiento de actualización estándar cuando la antigua versión de la aplicación se sustituye completamente por la nueva, SDK indicado permite descargar los componentes necesarios por separado sin reinstalar todo el paquete de software. Esto permite a los desarrolladores mantener actualizada la versión del software instalado en dispositivos móviles hasta si los usuarios no supervisan el lanzamiento de sus nuevas versiones. Pero la plataforma Excelliance funciona como troyano descargador porque puede descargar e iniciar los componentes de aplicaciones no comprobados. Este modo de actualización viola las normas del catálogo Google Play porque es de amenaza.

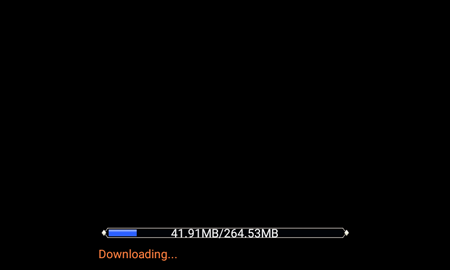

Android.DownLoader.558.origin empieza a funcionar al iniciar por primera vez el programa o el juego donde está incrustado. El troyano junto con otros elementos de la aplicación se extrae del catálogo con sus recursos y se descifra. Luego se inicia automáticamente cada vez al conectarse el dispositivo móvil a Internet, hasta si el usuario no vuelve a iniciar la aplicación infectada.

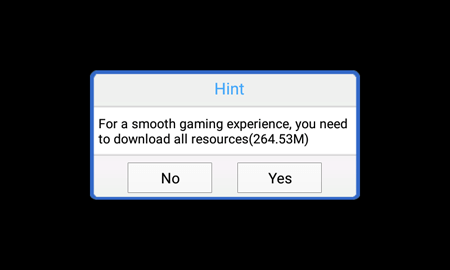

El módulo troyano supervisa la actividad de red e intenta conectarse al servidor de control. En función de la configuración del servidor, en respuesta Android.DownLoader.558.origin puede recibir un comando para descargar algún componente de software. Por ejemplo, en caso del juego BlazBlue, el módulo ofrece descargar los archivos que faltan, así como las actualizaciones si las mismas están disponibles.

Además de los recursos extra de la aplicación y sus actualizaciones, Android.DownLoader.558.origin puede descargar los archivos apk-, dex- y elf separados. Así mismo, estos archivos pueden ser iniciados sin autorización del usuario en algunos casos. Por ejemplo, la ejecución del código de los archivos descargados es automática y no requiere ninguna acción por parte del titular del dispositivo.

Al mismo tiempo, al instalar los archivos apk descargados, el usuario ve un cuadro de diálogo estándar, pero en caso de acceso root al sistema, Android.DownLoader.558.origin puede instalarlos sin autorización. En eso radica el peligro principal de SDK Excelliance. Sus autores en cualquier momento pueden dar comando para descargar los objetos no vinculados a la aplicación básica, – por ejemplo, los módulos de publicidad, programas de terceros y hasta otros troyanos, descargados esquivando el catalogo Google Play e iniciados sin autorización.

Los expertos de Doctor Web notificaron a la empresa Google sobre el comportamiento peligroso del componente troyano en SDK usado en el juego BlazBlue, pero en el momento de publicación de este material en el catálogo Google Play aún estaba disponible para descargar su versión con Android.DownLoader.558.origin.

Las aplicaciones donde está incrustado este troyano se detectan como Android.RemoteCode.81.origin y se eliminan correctamente por los productos antivirus Dr.Web para Android, por lo tanto, no son de amenaza para nuestros usuarios.