Doctor Web: un troyano BackDoor.Dande que roba la información sobre las compras de medicamentos se difundió en el instalador de software para farmaceutas ePrica

Amenazas corrientes | Últimas noticias | Todas las noticias | Sobre los virus

24 de julio de 2017

La empresa Doctor Web informó por primera vez en el año 2011sobre un ataque del troyano BackDoor.Dande a empresas farmacéuticas y farmacias. Este backdoor robaba la información sobre las compras de medicamentos a los usuarios de sistemas de pedidos electrónicos. Estos programas se aplican en el sector farmacéutico, por lo tanto la difusión de la aplicación nociva también se limitaba a este sector. Nuestros expertos ya llevan varios años estudiando este backdoor y sus métodos de infectar equipos.

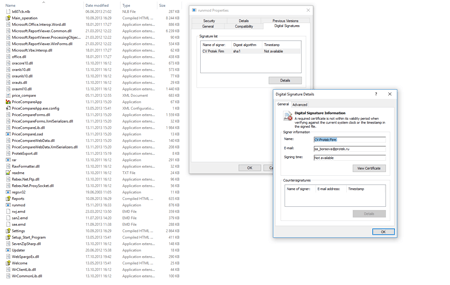

Los resultados de la investigación recientes confirmaron que el troyano se descargaba e se iniciaba en sistema objetivo por un componente de la aplicación ePrica usado por los directivos de farmacias para analizar los precios de medicamentos y seleccionar los proveedores más convenientes. Este módulo descargaba el instalador de BackDoor.Dande desde el servidor de Spargo Technologies que iniciaba el backdoor en los equipos atacados. Así mismo, el módulo indicado tenía la firma electrónica “Spargo”.

El análisis posterior de la aplicación reveló que los componentes de BackDoor.Dande estaban incrustados directamente en una antigua versión del instalador ePrica, lo que puede significar una brecha importante de sistemas de seguridad del desarrollador de este software. El programa ePrica tiene complementos .nlb y .emd – las bibliotecas dll dinámicas cifradas con la clave privada. Entre las mismas hay un instalador del backdoor, así como los módulos de recopilación de la información sobre las compras de medicamentos que reciben la información necesaria desde las bases de datos de programas farmacéuticas. Así mismo, uno de ellos se usaba para copiar la información sobre las compras de fármacos desde la base de datos del programa 1C.

El módulo runmod.exe inicia estos complementos, así como descifra e iniciarlas en la memoria al recibir un comando del servidor. Luego los mismos copian la información de las bases de datos que posteriormente se transfiere al servidor remoto. El componente de la aplicación indicado está firmado con el certificado «Protek» — un grupo de empresas donde también está presente el desarrollador de ePrica, Spargo Technologies

Cabe destacar que hasta una vez borrado el software ePrica, el backdoor permanecía en el sistema y seguía supervisando los usuarios. Es probable que en los equipos de los usuarios que desinstalaron el software ePrica aún esté presente BackDoor.Dande.

El instalador de ePrica de versión 4.0.14.6 donde fueron localizados los módulos troyanos, fue lanzado el 18 de noviembre de 2013, y la fecha de algunos archivos del backdoor del mismo es del año 2010. De este modo, es posible que la información sobre las compras de farmacias y empresas farmacéuticas haya empezado a copiarse por lo menos un año antes de la primera detección del backdoor.

Para la información más detallada sobre el instalador de ePrica con el troyano BackDoor.Dande, consulte nuestra biblioteca de virus.