24 de noviembre de 2017

Los troyanos destinados para robar dinero de las cuentas bancarias son de amenaza importante. Suelen ser programas multicomponentes bastante sofisticados, por lo tanto, los troyanos bancarios no aparecen muy a menudo. Los analistas de virus de la empresa Doctor Web analizaron la nueva versión del programa nocivo de la familia muy conocida un archivo de texto descargado del servidor NASA.

Los creadores del troyano han previsto una restricción en el mismo, gracias a la cual el troyano puede trabajar con los sistemas operativos Microsoft Windows 7 y superior, en las versiones más antiguas de Windows el programa nocivo no se inicia. Los módulos adicionales se descargan del servidor de control por una biblioteca loader especial, así mismo, el protocolo de intercambio de datos usa el cifrado. El loader Trojan.Gozi.64 puede ejecutar las siguientes funciones nocivas en el equipo infectado:

- Comprobar las actualizaciones del troyano;

- Descargar el servidor remoto los complementos para los navegadores usados para web injects;

- Descarga de la configuración de webinjects desde el servidor remoto;

- Recepción de tareas personales, así mismo, para descargar los complementos adicionales ;

- Administración remota del equipo.

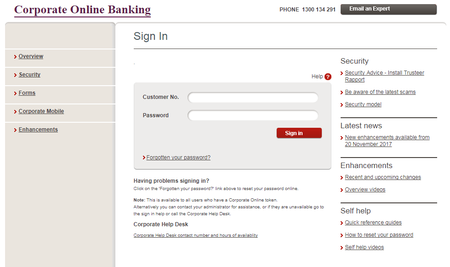

Para webinjects, en cada navegador Trojan.Gozi.64 usa su propio complemento personalizado. Actualmente los analistas conocen los complementos para Microsoft Internet Explorer, Microsoft Edge, Google Chrome y Mozilla Firefox. Al instalar el módulo correspondiente, el troyano recibe del servidor de control un archi ZIP con la configuración para realizar webijnects. Como resultado, Trojan.Gozi.64 puede incrustar contenido aleatorio en las páginas web consultadas por el usuario – por ejemplo, los formularios de autorización falsificados en los sitios web bancarios y en los sistemas banca-cliente. Así mismo, como las páginas web se modifican directamente en el equipo infectado, el URL de este sitio web en la línea de dirección permanece correcto, lo cual puede distraer al usuario. Los datos introducidos en el formulario falsificado se transfieren a los malintencionados y, como resultado, la cuenta de la víctima del troyano puede ser comprometida.

Además de eso, en el equipo infectado pueden ser descargados e instalados los módulos adicionales– en particular, el complemento que registra las pulsaciones de teclas por el usuario (keylogger), el módulo para el acceso remoto a la máquina infectada (VNC), un componente SOCKS del servidor proxy, un complemento para robar los datos de la cuenta de clientes de correo y algunos otros.

El troyano bancario Trojan.Gozi.64 no es de amenaza para los usuarios de los productos antivirus Dr.Web, como las firmas del programa nocivo y sus módulos han sido añadidas a las bases de virus.

Más información sobre el troyano

#banker #troyano_bancario #banca_en_línea #troyano

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Nos importa su opinión

Para hacer una pregunta sobre la noticia para la administración del sitio web, indique al principio de su comentario @admin. Si su pregunta es para el autor de algún comentario - indique @ antes de escribir su nombre.

Otros comentarios