29 de diciembre de 2017

El último mes del año 2017 destacó por la aparición de un nuevo backdoor para equipos y dispositivos en Microsoft Windows para los expertos en seguridad informática. Así mismo, en diciembre los analistas de virus Doctor Web detectaron que los malintencionados empezaron a hackear los sitios web con el troyano en Linux Linux.ProxyM. Además, durante este mes las bases de virus Dr.Web se completaron por las entradas para los nuevos programas nocivos orientados a la plataforma móvil Android.

Tendencias clave de diciembre

- Aparición del nuevo backdoor para Linux

- Hackeos de sitios web con un troyano en Linux

- Difusión de programas nocivos para Android

Amenaza del mes

En diciembre los analistas de virus investigaron otro representante de la familia de troyanos Anunak, capaz de ejecutar los comandos de los malintencionados en el equipo infectado. El nuevo backdoor fue diseñado para versiones Windows de 64 bits y fue llamado BackDoor.Anunak.142. El troyano puede realizar las siguientes acciones en el equipo infectado:

- Descargar archivos del servidor remoto indicado;

- Subir archivos al servidor remoto

- Iniciar un archivo en el dispositivo infectado;

- Ejecutar comandos en la consola cmd.exe;

- Redirigir el tráfico entre puertos;

- Descargar e instalar sus propios módulos.

Para más información sobre este programa nocivo, consulte la noticia publicada en nuestro sitio web.

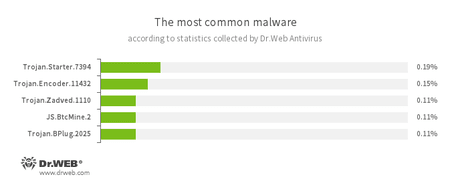

Según los datos estadísticos del Antivirus Dr.Web

- Trojan.Starter.7394

- Un representante de la familia de troyanos cuyo objetivo principal es iniciar un archivo ejecutable en el sistema infectado con un conjunto de funciones determinado.

- Trojan.Encoder.11432

- Un gusano cifrador, así mismo, llamado como WannaCry.

- Trojan.Zadved

- Complementos que sirven para suplantar en la ventana del navegador los resultados de sistemas de búsqueda, así como para visualizar mensajes emergentes falsificados de las redes sociales. Además, su funcionalidad troyana incluye la suplantación de mensajes de publicidad visualizados en varios sitios web.

- JS.BtcMine.2

- Un script en JavaScript que sirve para la obtención oculta (mining) de criptomonedas.

- Trojan.BPlug

- Son complementos (plugins) para navegadores populares que visualizan la publicidad importuna al consultar las páginas web.

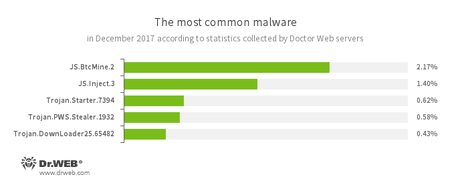

Según los servidores de estadísticas Doctor Web

- JS.BtcMine.2

- Un script en JavaScript que sirve para la obtención oculta (mining) de criptomonedas.

- JS.Inject

- Una familia de scripts nocivos creados en JavaScript. Implementan el script nocivo en el código HTML de las páginas web.

- Trojan.Inject

- Una familia de programas nocivos que implementan el código nocivo en los procesos de otros programas.

- Trojan.Starter.7394

- Un representante de la familia de troyanos cuyo objetivo clave es iniciar en el sistema infectado un archivo ejecutable con un conjunto determinado de funciones nocivos.

- Trojan.PWS.Stealer

- Una familia de troyanos que sirven para robar contraseñas y otra información confidencial en el equipo infectado.

- Trojan.DownLoader

- Una familia de troyanos que sirven para descargar otras aplicaciones nocivas en el equipo atacado.

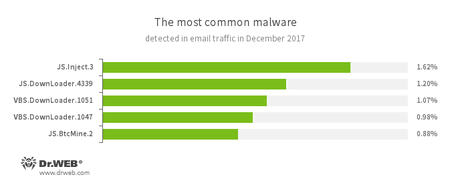

Estadísticas de programas nocivos en el tráfico de correo

- Trojan.DownLoader

- Una familia de troyanos que sirven para descargar otras aplicaciones nocivas en el equipo atacado.

- JS.Inject

- Una familia de scripts nocivos creados en JavaScript. Implementan el script nocivo en el código HTML de las páginas web.

- JS.DownLoader

- Una familia de scripts nocivos creados en JavaScript. Descargan e instalan otros programas nocivos en el equipo.

- VBS.DownLoader

- Una familia de scripts nocivos creados en VBScript. Descargan e instalan otros programas nocivos en el equipo.

- JS.BtcMine.2

- Un script en JavaScript que sirve para la obtención oculta (mining) de criptomonedas.

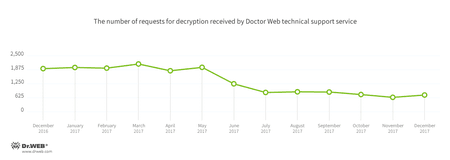

Cifradores

En diciembre, el servicio de soporte técnico de la empresa Doctor Web con mayor frecuencia fue contactado por los usuarios víctimas de las siguientes modificaciones de los troyanos cifradores:

- Trojan.Encoder.858 — 27,29% de solicitudes;

- Trojan.Encoder.11539 — 12,55% de solicitudes;

- Trojan.Encoder.3953 — 4,09% de solicitudes;

- Trojan.Encoder.11464 — 3,41% de solicitudes;

- Trojan.Encoder.2667 — 2,59% de solicitudes;

- Trojan.Encoder.567 — 2,05% de solicitudes.

Dr.Web Security Space para Windows protege contra los troyanos cifradores

Sisiot web peligrosos

Durante el mes de diciembre del año 2017, la base de los sitios web no recomendados y nocivos fue completada por 241 274 direcciones de Internet

| noviembre 2017 | diciembre 2017 | Dinámica |

|---|---|---|

| +331 895 | +241 274 | -27,3% |

Programas nocivos para el SO Linux

El troyano Linux.ProxyM es conocido para las analistas de virus aún a partir de mayo de 2017. Es un programa nocivo bastante sencillo que inicia en el dispositivo infectado el servidor proxy SOCKS. Con el mismo, los malintencionados enviaban hasta 400 mensajes de spam de cada nodo infectado, y luego empezaron a difundir los mensajes phishing, en particular, en nombre del servicio DocuSign que permite trabajar con documentos electrónicos. De esta forma, los ciberdelincuentes recababan los datos de cuenta de sus usuarios.

En diciembre, usando el servidor proxy realizado en el troyano para el anonimato, los malintencionados empezaron a intentar hackear los sitios web. Para hacerlo, usaban inyecciones SQL (implementación del código SQL nocivo en la solicitud a la base de datos), XSS (Cross-Site Scripting) – un método de ataque cuando se añade un script nocivo a la página web que se ejecuta en el equipo al abrir esta página, y Local File Inclusion (LFI) — un método de ataque que permite a los malintencionados leer de forma remota los archivos en el servidor atacado usando los comandos creados a propósito. Para más información sobre este incidente, consulte nuestra noticia.

Software nocivo y no deseado para dispositivos móviles

En diciembre en el catálogo Google Play fueron detectados los troyanos bancarios Android.BankBot.243.origin y Android.BankBot.255.origin que robaban los nombres de usuario y las contraseñas para acceder a las cuentas de clientes de entidades de crédito. Además, un troyano similar se difundía también fuera del catálogo oficial del software de la plataforma móvil Android. Fue llamado Android.Packed.15893. Así mismo, en diciembre a la base de virus Dr.Web fue añadido el programa nocivo Android.Spy.410.origin que espiaba a los usuarios italianos.

Loa eventos más destacados vinculados con la seguridad “móvil” en diciembre:

- Difusión de los nuevos troyanos bancarios;

- Detección del programa espía nocivo que robaba la información confidencial.

Para más información sobre los eventos de virus para dispositivos móviles en diciembre, consulte nuestro informe.