Doctor Web: un troyano Android de Google Play suscribe a usuarios a servicios móviles de pago

Amenazas corrientes | Últimas noticias | Sobre las amenazas móviles | Todas las noticias | Sobre los virus

16 de abril de 2018

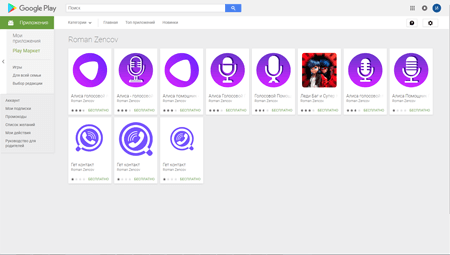

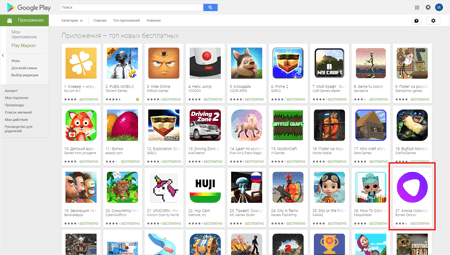

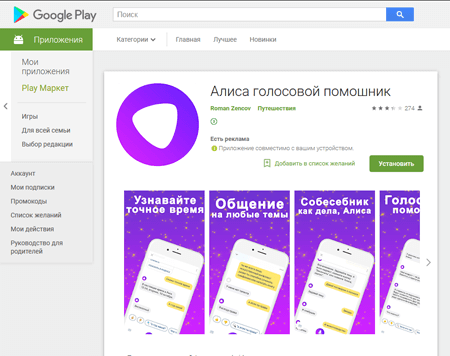

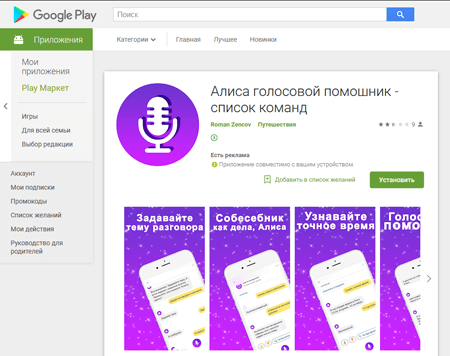

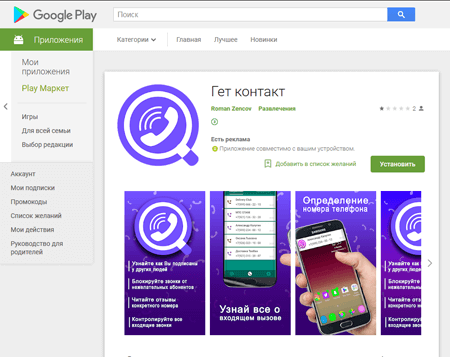

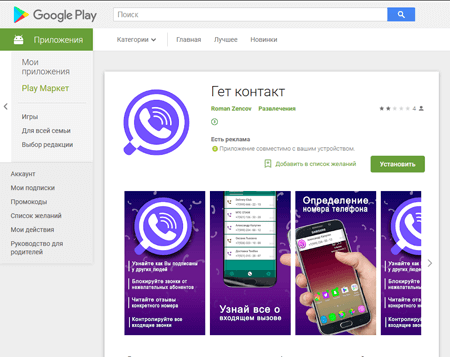

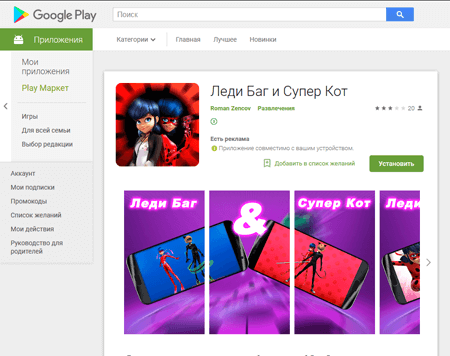

Los malintencionados difundieron Android.Click.245.origin en nombre del desarrollador Roman Zencov y camuflaban el troyano como si fuera alguna aplicación conocía. Entre ellas, un juego Miraculous Ladybug & Cat Noir aún no lanzado en Android, un programa popular a principios de primavera GetContact para hacer llamadas y trabajar con contactos de teléfono, así como un asistente de voz Alisa, incrustado en las aplicaciones de la empresa Yandex y aún no disponible como aplicación autónoma. Uno de los programas troyanos formaba parte de las 30 novedades más populares del catálogo Google Play.

Los expertos de Doctor Web notificaron a la corporación Google sobre Android.Click.245.origin, y luego el mismo fue eliminado del catálogo. En total, más de 20 000 usuarios instalaron las aplicaciones falsificadas. Ninguno de esto programas contiene funciones útiles. Su tarea principal es abrir las páginas web por comando de los malintencionados.

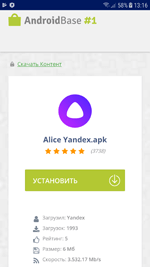

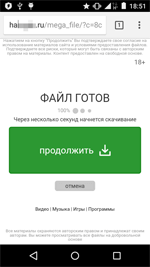

Una vez iniciado Android.Click.245.origin, se conecta al servidor de control y espera una tarea del mismo, En función de la dirección IP del dispositivo infectado conectado a la red, el troyano recibe un enlace al sitio web determinado que debe cargar. El programa nocivo sigue el enlace recibido y usando WebView visualiza la página necesaria para los ciberdelincuentes. Si el dispositivo móvil está conectado a Internet por Wi-Fi, al usuario se le ofrece instalar la aplicación de interés al hacer clic sobre el botón correspondiente. Por ejemplo, si la víctima inició un programa falsificado del asistente de voz Alisa, para “descargar” puede ser preparado un archivo llamado «Alice Yandex.apk».

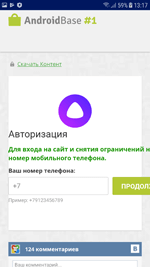

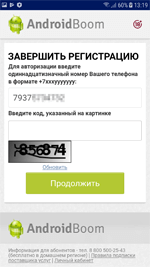

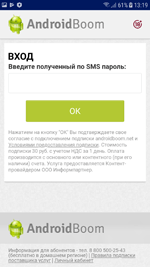

Al intentar descargar el archivo indicado, se solicita el número de móvil al titular del dispositivo móvil para alguna autorización o confirmar la descarga. Una vez introducido el número, al usuario se le envía un código de comprobación que debe ser indicado en el sitio web para finalizar la “descarga”. Pero luego la víctima no recibe ningún programa, en vez de eso, se suscribe a un servicio de pago.

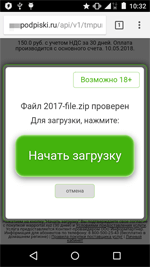

Si el dispositivo infectado está conectado a Internet por conexión móvil, el sitio web cargado por el troyano realiza varias redirecciones, y luego Android.Click.245.origin abre la dirección final en el navegador Google Chrome. En la página abierta para descargar algún archivo al usuario se le ofrece hacer clic sobre “Continuar”, y luego el mismo se redirige a otro sitio web desde el cual supuestamente se realiza la descarga. Una vez pulsado “Iniciar la descarga”, la víctima, a través de la tecnología Wap-Click automáticamente se suscribe a un servicio caro por el uso del cual se abonará dinero todos los días. Así mismo, el acceso a estos servicios se ofrece sin introducir ningún número del teléfono o los códigos de confirmación por SMS.

Si el troyano no recibe ninguna área, visualiza en la pantalla varias imágenes que se descargan de Internet

La conexión de los servicios de contenido no necesarios es uno de los modos más populares y conocidos desde hace mucho usados por los malintencionados para ganar dinero ilegal. Pero la formalización de estas suscripciones premium a través del servicio Wap-Click es de mayor peligro porque en realidad se realiza sin informar a los abonados directamente y con mucha frecuencia se usa por los proveedores de Internet de mala fe.

Para evitar la pérdida de dinero, los titulares de smartphones y tabletas deben prestar atención a todos los sitios web visitados y no hacer clics en los enlaces y botones sospechosos de los mismos. Además, uno siempre debe instalar programas solo de desarrolladores conocidos y confirmados y usar un antivirus.

Para afrontar las suscripciones de estafa, a todos los abonados rusos de redes móviles se les recomienda activar la Cuneta de contenido. Este servicio se presta gratis al contactar al servicio de soporte o a la oficina de servicio de proveedores móviles. Según las enmiendas en la ley federal N 126-ФЗ «Sobre la telefonía”, la cuenta de contenido es una cuenta autónoma del abonado que sirve para trabajar con los servicios premium. Una vez conectada la misma, todo el dinero para pagar las suscripciones caras de proveedores terceros se abona solo de ella.

Los productos antivirus Dr.Web para Android detectan y eliminan correctamente todas las modificaciones conocidas de Android.Click.245.origin, por lo tanto, este troyano no es peligroso para nuestros usuarios.

Más información sobre el troyano

#Android, #Google_Play, #móvil, #suscripción_de pago, #estafa

Su Android necesita protección

Use Dr.Web

- El primer antivirus ruso para Android

- Más de 135 millones de descargas solo desde Google Play

- Gratuito para los usuarios de productos de hogar Dr.Web