9 de julio de 2018

Nuestro servicio de soporte técnico recibió un mensaje de un usuario diciendo que el Antivirus Dr.Web regularmente detecta y elimina en el equipo una aplicación para obtener criptomoneda. El análisis del log del antivirus demostró que el miner se ocultaba en una carpeta temporal en el PC infectado. Al mismo tiempo el registro del web antivirus SpIDer Gate guardó la información de que la aplicación intentaba conectarse a la dirección IP que corresponde al sitio web de la empresa Astrum Soft — productor del software “Aula informática” para la automatización de locutores y clubes informáticos.

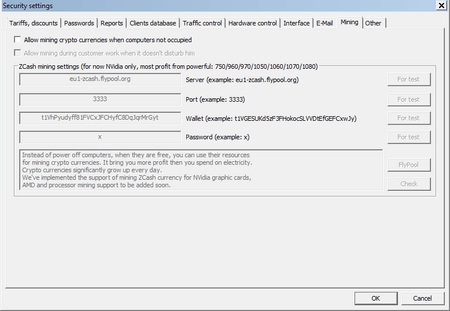

En la aplicación oficialmente existe la función de mining (obtención) de la criptomoneda que el usuario puede activar cuando los equipos están parados.

Pero la posterior investigación demostró el programa que molestaba al usuario no era la aplicación oculta “Aula de informática”, sino un miner oculto añadido a las bases de virus Dr.Web bajo el nombre de Trojan.BtcMine.2869. Este troyano se descargaba de forma autónoma desde los servidores de la empresa Astrum Soft a través del mecanismo de actualización del programa “Aula de informática” y se instalaba al sistema por el mismo.

La aplicación “Aula informática” periódicamente envía solicitudes al servidor de su desarrollador donde transfiere la versión de la aplicación y la información sobre el sistema. En respuesta puede recibir un comando para descargar e iniciar un archivo ejecutable con la actualización del programa. Pero en la muestra investigada el archivo descargado al equipo tiene funcionalidad nociva. Este software nocivo finaliza los procesos svchostm.exe y svcnost.exe, guarda el troyano miner en el disco y para asegurar su inicio automático modifica el registro de sistema Windows. Los datos sobre el monedero al que se transfiere la criptomoneda obtenida están incrustados en el cuerpo del troyano, Al eliminar el programa nocivo por el usuario, el mecanismo de actualización puede descargar y volver a iniciarlo.

A fecha de 9 de julio los analistas de virus detectaron más de 2700 equipos infectados donde funciona Trojan.BtcMine.2869. En la muestra del troyano que se descargaba del servidor de Astrum Soft, analizada por los expertos de Doctor Web,los nombres de PCs infectados (workers) empiezan por "soyuz6_" que también está en el cuerpo del troyano. A fecha de hoy hay 613 equipos infectados de este tipo. El troyano se difundía en el periodo de 24 mayo a 4 de julio de 2018. El desarrollador del software Astrum Soft y los cuerpos de seguridad fueron informados sobre ese incidente.

Más información sobre el troyano

#software_nocivo #criptomoneda #mining #troyano

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Nos importa su opinión

Para hacer una pregunta sobre la noticia para la administración del sitio web, indique al principio de su comentario @admin. Si su pregunta es para el autor de algún comentario - indique @ antes de escribir su nombre.

Otros comentarios