Detectado un troyano de publicidad en Google Play, Android.Circle.1, capaz de ejecutar scripts BeanShell

Amenazas corrientes | Últimas noticias | Sobre las amenazas móviles | Todas las noticias | Sobre los virus

24 de marzo de 2020

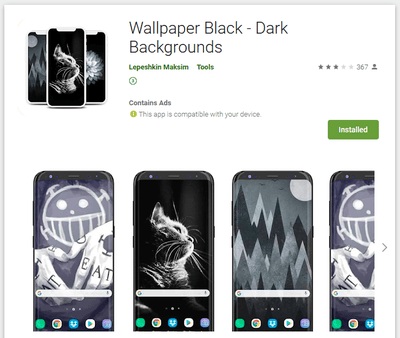

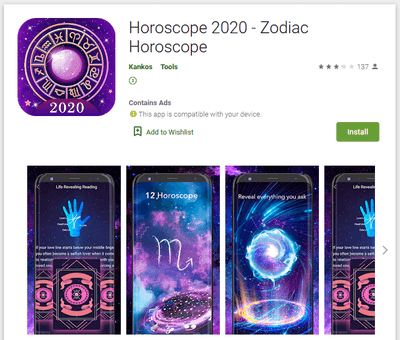

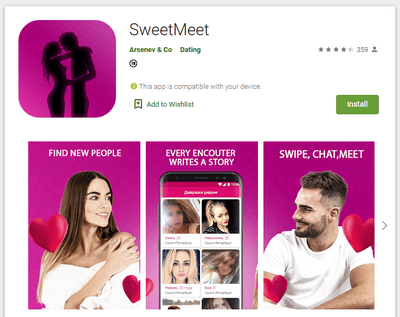

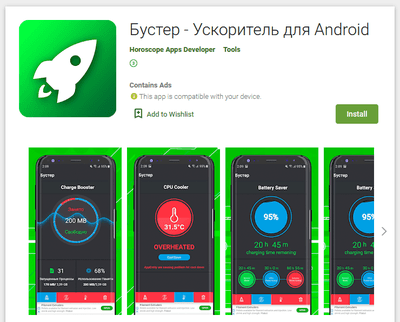

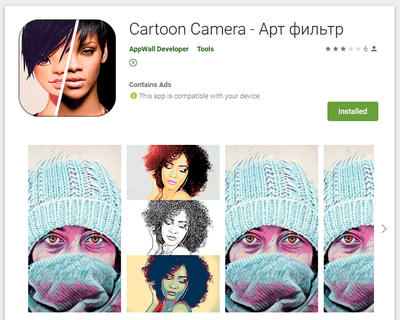

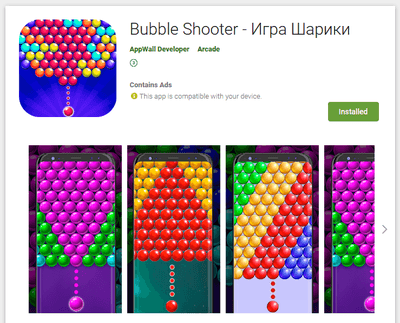

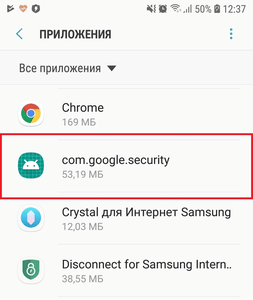

Un troyano llamado Android.Circle.1 se difundió como si fuera una recopilación de imágenes, programas con horóscopos, aplicaciones de citas online, editores de fotos, juegos y utilidades de sistema. Nuestros expertos detectaron 18 modificaciones del mismo, el número total de instalaciones de las cuales superó 700 000. La empresa Doctor Web contactó a la corporación Google, y todas ellas han sido eliminadas de Google Play. Además, se canceló la delegación de los dominios de los servidores de control Android.Circle.1.

Los ejemplos de los programas troyanos pueden consultarse en las imágenes más abajo:

Estas aplicaciones no parecían maliciosas y realizaban las funciones declaradas, por lo tanto, los usuarios no sospechaban ninguna amenaza. Además, algunas de ellas, una vez instaladas, se hacían pasar por un componentes de sistema importante, lo cual aseguraba protección extra contra la eliminación posible.

Android.Circle.1 — es un bot que realiza las acciones maliciosas por comando de los malintencionados. Las funciones de bot en el mismo han sido realizadas a través de una biblioteca incrustada en el troyano con el código fuente público BeanShell. Es un interpretador del código Java con funciones de lenguaje de scripts a base de Java y permite ejecutar el código “al vuelo”. Al iniciarse, el programa malicioso se conecta al servidor de control, transfiere al mismo la información sobre el dispositivo infectado y espera tareas.

Android.Circle.1 recibe las tareas a través del servicio Firebase. El troyano las guarda en un archivo de configuración y extrae de las mismas los scripts BeanShell con comandos que luego ejecuta. Los analistas de virus Doctor Web detectaron las tareas siguientes recibidos por el programa malicioso:

- Eliminar el icono de la aplicación troyana de la lista de software en el menú de la pantalla principal;

- Eliminar el icono de la aplicación troyana y abrir en el navegador web el enlace establecido en el comando;

- Eliminar el icono de la aplicación troyana y abrir en el navegador web el enlace establecido en el comando;

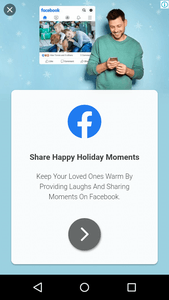

- Visualizar un banner de publicidad.

De esta forma, la tarea básica de Android.Circle.1 es visualizar publicidad y abrir varios sitios web donde el troyano imita las acciones de usuarios. Por ejemplo, puede seguir los enlaces en los sitios web y hacer clics sobre banners de publicidad u otros elementos interactivos /funciones de clicker).

Pero es solo una parte de funciones disponibles para el bot. En realidad, el troyano puede cargar y ejecutar cualquier código, las limitaciones son solo los permisos de sistema disponibles del programa donde el mismo está incrustado. Por ejemplo, en caso de recibir un comando correspondiente del servidor, Android.Circle.1 podrá cargar WebView con un sitio web de estafa o malicioso para realizar los ataques phishing. Así mismo, la ejecución del código tercero por las aplicaciones publicadas en Google Play es una infracción directa de las reglas del catálogo.

Más abajo puede consultarse un ejemplo de publicidad visualizada por el troyano:

Android.Circle.1 creado con un mecanismo Multiple APKs que permite a los desarrolladores preparar y publicar en Google Play múltiples versiones del mismo programa para el soporte de varios modelos de dispositivos y arquitecturas de procesador. Gracias a este mecanismo, reduce el tamaño de archivos apk, porque los mismos contienen solo los componentes requeridos para el funcionamiento en un dispositivo en concreto. Así mismo, los archivos con recursos, así como con los módulos y bibliotecas de aplicaciones pueden estar en archivos apk separados (un así llamado mecanismo de división — Split APKs) y ser distinto o ausentar por completo, en función del dispositivo objetivo. Estos archivos apk extra se instalan de forma automática junto al paquete principal del programa y se consideran un solo conjunto por el sistema.

Una parte de funciones maliciosas Android.Circle.1 están en la biblioteca nativa ubicada en uno de estos apk extra. Por lo tanto, en realidad Multiple APKs se convierte en un mecanismo particular de autoprotección del troyano. Si los expertos de seguridad informática detectan solo el paquete básico de Android.Circle.1 sin otros archivos apk con componentes requeridos para el análisis, la investigación de la aplicación maliciosa será bastante complicada o imposible.

Además, en caso de un ataque objetivo potencial los malintencionados pueden preparar múltiples variantes “limpias” del programa e implementar el troyano solo en una o varias copias del mismo. Las modificaciones troyanas se instalarán solo en determinados modelos de dispositivos, y para otros usuarios la aplicación permanecerá inofensiva, lo cual también reducirá la probabilidad de la detección rápida de la amenaza.

Aunque todas las modificaciones detectadas de Android.Circle.1 han sido eliminadas de Google Play, los malintencionados pueden publicar en el mismo las nuevas versiones del troyano, por lo tanto, los titulares de dispositivos en Android deben tener prudencia al instalar aplicaciones desconocidas. Los productos antivirus Dr.Web para Android detectan de forma segura y eliminan Android.Circle.1 de dispositivos, por lo tanto, el mismo no es peligroso para nuestros usuarios.

Más información sobre Android.Circle.1

Su Android necesita protección.

Use Dr.Web

- Primer antivirus ruso para Android

- Más de 140 millones de descargas solo desde Google Play

- Gratis para usuarios de productos de hogar Dr.Web