Los troyanos en Android roban los nombres de usuario y las contraseñas de usuarios de Facebook

Amenazas corrientes | Últimas noticias | Sobre las amenazas móviles | Todas las noticias

1 de julio de 2021

En total, nuestros expertos detectaron 10 aplicaciones troyanas de este tipo. 9 de ellas estaban presentes en Google Play en el momento de detección:

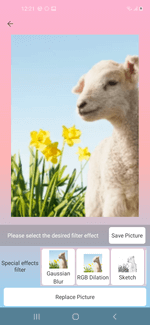

- Un editor de fotos llamado Processing Photo (se detecta por Dr.Web como Android.PWS.Facebook.13). Se difundía por el desarrollador chikumburahamilton, y fue instalado más de 500 000 veces.

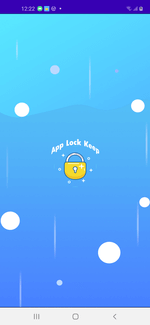

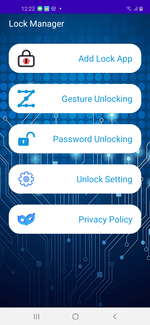

- Las aplicaciones App Lock Keep del desarrollador Sheralaw Rence, App Lock Manager del desarrollador Implummet col y Lockit Master del desarrollador Enali mchicolo (se detectan como Android.PWS.Facebook.13), que permiten configurar la restricción de acceso a dispositivos en Android y al software instalado en los mismos. Fueron descargadas no menos de 50 000, 10 y 5 000 veces respectivamente.

- Una utilidad para la optimización de funcionamiento de dispositivos en Android Rubbish Cleaner del desarrollador SNT.rbcl con más de 100 000 descargas (se detecta como Android.PWS.Facebook.13).

- Los programas de astrología Horoscope Daily del desarrollador HscopeDaily momo y Horoscope Pi del desarrollador Talleyr Shauna (se detectan como Android.PWS.Facebook.13). El primero fue instalado más de 100 000 veces, la segunda ― más de 1 000 veces.

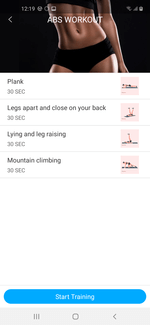

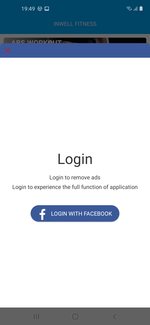

- Un programa de fitness Inwell Fitness (se detecta como Android.PWS.Facebook.14) del desarrollador Reuben Germaine, instalada más de 100 000 veces.

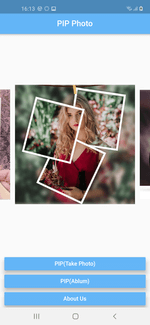

- Un editor de imágenes PIP Photo difundido por el desarrollador Lillians. Varias versiones de este programa se detectan como Android.PWS.Facebook.17 и Android.PWS.Facebook.18. Esta aplicación fue descargada más de 5 000 000 veces.

En cuanto los expertos de Doctor Web contactaron la corporación Google, una parte de este malware fue eliminada de Google Play, pero en el momento de publicación de este material algunos aún estaban disponibles para la descarga.

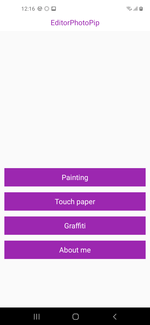

Además, al analizar estos stealers, fue detectada su modificación más antigua difundida a través de Google Play camuflada por un programa editor de fotos EditorPhotoPip y ya eliminada del catálogo, pero aun disponible en los sitios web agregadores de aplicaciones. Fue añadida a la base de virus Dr.Web como Android.PWS.Facebook.15.

Android.PWS.Facebook.13, Android.PWS.Facebook.14 y Android.PWS.Facebook.15 son aplicaciones en Android nativas, pero Android.PWS.Facebook.17 y Android.PWS.Facebook.18 usan el framework Flutter destinado para el desarrollo de plataforma cruzada. A pesar de eso, las mismas pueden considerarse modificaciones de un solo troyano porque usan el mismo formato de archivos de configuración y los mismos scripts JavaScript para robar los datos.

Las aplicaciones funcionaban correctamente, lo cual, supuestamente, distraía a las víctimas potenciales. Así mismo, para acceder a todas las funciones de las mismas, y también supuestamente para desactivar la publicidad, a los usuarios se les ofrecía entrar en su cuenta de Facebook. En algunos programas realmente había publicidad, y este truco servía para que los titulares de dispositivos en Android realizaran la acción requerida para los malintencionados.

El diseño de algunos programas troyanos, una vez iniciados:

Y aquí vemos un mensaje que les ofrecía a las víctimas potenciales entrar en su cuenta de Facebook:

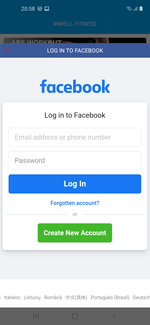

Si el usuario lo aceptaba y pulsaba el botón para introducir el nombre de usuario y la contraseña de la red social, veía un formulario estándar para introducir el nombre de usuario y la contraseña, igual que en la imagen siguiente:

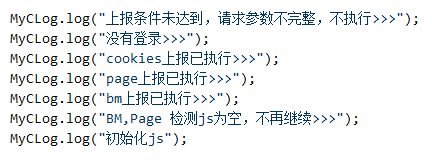

Así mismo, el formulario visualizado era legal. Lo que pasa es que los troyanos aplicaban un mecanismo especial para engañar a sus víctimas. Una vez recibida la configuración requerida desde un servidor de control, una vez iniciados, abrían una página legal de la red social Facebook https://www.facebook.com/login.php en WebView. En este mismo WebView se descargaba un JavaScript recibido del servidor de los malintencionados que directamente interceptaba los datos de autorización introducidos. Luego este JavaScript con los métodos presentados a través de la anotación JavascriptInterface transfería el nombre de usuario y la contraseña robados a las aplicaciones troyanas, y luego las mismas los enviaban al servidor de los malintencionados. En cuanto la víctima entraba en su cuenta, los troyanos además robaban las cookies de la sesión de autorización actual que también se transferían a los ciberdelincuentes.

El análisis de este malware demostró que todos estos programas recibían la configuración para robar los nombres de usuario y las contraseñas de las cuentas Facebook. Pero los malintencionados podían modificar sus opciones fácilmente y darles un comando para que abrieran una página de algún servidor legal o usaran un formulario falsificado para introducir los datos ubicado en el sitio web phishing. De esta forma, los troyanos podían ser usados para robar los nombres de usuario y las contraseñas de cualquier servicio.

El malware Android.PWS.Facebook.15, la modificación más antigua, es idéntica a las demás, pero además contiene la presentación de los datos en un log en chino, lo cual puede caracterizar su posible procedencia.

El diseño del troyano Android.PWS.Facebook.15 y los ejemplos de presentación de sus datos en el log:

La empresa Doctor Web recomienda a los titulares de dispositivos en Android instalar solo las aplicaciones de desarrolladores conocidos y de confianza, así como prestar atención a las referencias de otros usuarios. Las referencias no garantizan seguridad absoluta, pero pueden informar sobre una amenaza potencial. Además, preste atención a lo siguiente: cuándo y qué software le piden entrar en su cuenta de algún servicio. Si tiene dudas sobre la seguridad de las acciones realizadas, se recomienda dejar de hacerlo y eliminar el programa sospechoso.

Los productos antivirus Dr.Web para Android detectan correctamente y eliminan todas las modificaciones conocidas de aplicaciones troyanas Android.PWS.Facebook.13, Android.PWS.Facebook.14, Android.PWS.Facebook.15, Android.PWS.Facebook.17 y Android.PWS.Facebook.18, por lo tanto, las mismas no son peligrosas para nuestros usuarios.

Más información sobre Android.PWS.Facebook.13

Más información sobre Android.PWS.Facebook.14

Más información sobre Android.PWS.Facebook.15

Más información sobre Android.PWS.Facebook.17

Más información sobre Android.PWS.Facebook.18

Su Android necesita protección.

Use Dr.Web

- Primer antivirus ruso para Android

- Más de 140 millones de descargas solo desde Google Play

- Gratis para usuarios de productos de hogar Dr.Web