Las vulnerabilidades en Log4j 2 amenazan a usuarios

Amenazas corrientes | Últimas noticias | Todas las noticias

27 de diciembre 2021

La vulnerabilidad más crítica Log4Shell (CVE-2021-44228) está basada en lo siguiente: en caso de logging por la biblioteca Log4j 2 de los mensajes creados de forma especial, se realiza una solicitud al servidor controlado por los malintencionados y posteriormente se ejecuta un código.

Los ciberdelincuentes difunden los miners a través de las vulnerabilidades — el malware para obtener la criptomoneda, los backdoors para acceder de forma remota al dispositivo, así como los troyanos DDoS que permiten realizar los ataques DDoS.

Registramos los ataques con exploits para las vulnerabilidades detectadas en uno de nuestros honeypots (de inglés honeypot, «un tarro de miel») — un servidor especial usado por los expertos de Doctor Web como aliciente para los malintencionados. La mayor actividad de la amenaza se refiere al periodo de 17 a 20 de diciembre, pero los ataques siguen hoy día también.

| Día | Número de ataques |

|---|---|

| 10 de diciembre | 7 |

| 11 de diciembre | 20 |

| 12 de diciembre | 25 |

| 13 de diciembre | 15 |

| 14 de diciembre | 32 |

| 15 de diciembre | 21 |

| 16 de diciembre | 24 |

| 17 de diciembre | 47 |

| 18 de diciembre | 51 |

| 19 de diciembre | 33 |

| 20 de diciembre | 32 |

| 21 de diciembre | 14 |

| 22 de diciembre | 35 |

| 23 de diciembre | 36 |

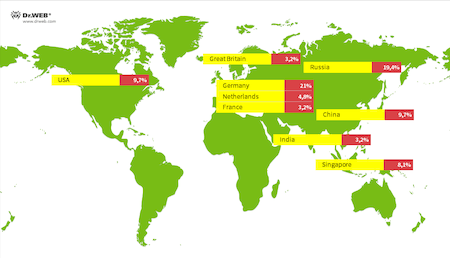

Los ataques se realizan desde 72 distintas direcciones IP. En cuanto a la distribución por países, la mayor parte de los ataques de realizaron desde las direcciones IP alemanas — 21%. Posteriormente en el listado con pequeño retraso siguen las direcciones IP de Rusia — 19,4%. Y al final de los tres líderes figuran las direcciones IP norteamericanas y chinas —9,7% respectivamente.

Algunos proyectos dependen directamente de Log4j 2, otras tienen una o varias dependencias indirectas. De todas formas, las vulnerabilidades influyen al rendimiento de muchos proyectos en todo el mundo. Recomendamos prestar mucha atención al lanzamiento de actualizaciones de software que usa la biblioteca Log4j 2, e instalar las mismas de forma oportuna.

Así mismo, recomendamos actualizar Dr.Web con regularidad — nuestros productos detectan correctamente la carga útil del malware que penetra en los dispositivos a través de las vulnerabilidades Log4j 2.