Las aplicaciones en Android con el módulo SpinOk que tiene funciones espía fueron instaladas más de 421 000 000 veces

Amenazas corrientes | Sobre las amenazas móviles | Todas las noticias | Sobre los virus

29 de mayo de 2023

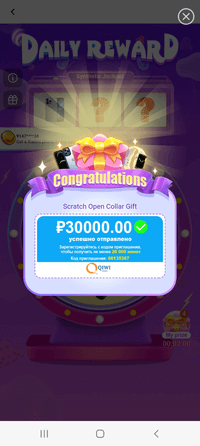

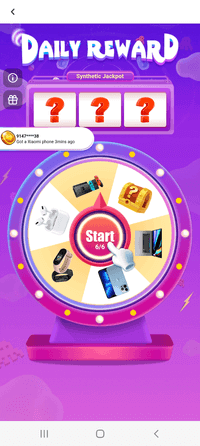

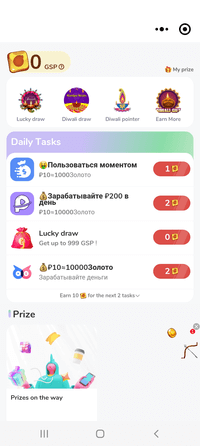

El módulo SpinOk sirve para retener a los usuarios en las aplicaciones con mini juegos, un sistema de tareas, así como los supuestos sorteos de premios. Al inicializarse, este SDK troyano se conecta al servidor C&C, al enviar al mismo una solicitud con múltiples datos técnicos sobre el dispositivo infectado. Entre los mismos, los datos de sensores, tales como giróscopo, magnetómetro, etc., que pueden ser usados para reconocer el funcionamiento en el entorno de emuladores y la corrección del funcionamiento del malware para evitar la detección de su actividad por los investigadores. Con el mismo propósito, se ignora también la configuración del dispositivo proxy, lo cual permite ocultar las conexiones de red en caso de análisis. En respuesta, el módulo recibe del servidor de control una lista de enlaces que el mismo carga en WebView para visualizar los banners de publicidad.

Ejemplos de publicidad visualizada por Android.Spy.SpinOk:

Así mismo, SDK troyano amplía las posibilidades del código JavaScript ejecutado en las páginas web de publicidad cargadas. Añade a este código un montón de posibilidades, entre las cuales hay:

- Recepción de la lista de archivos en directorios indicados,

- Comprobación de la presencia del archivo indicado o de un directorio en el dispositivo,

- Recepción del archivo del dispositivo,

- Recepción y modificación del contenido del portapapeles.

Esto permite a los que administran este módulo troyano recibir la información privada y los archivos del dispositivo del usuario. Por ejemplo, los archivos a los cuales puede acceder una aplicación con Android.Spy.SpinOk incrustado. Para realizarlo, los malintencionados tendrán que añadir el código correspondiente a la página HTML del banner de publicidad.

Los expertos de la empresa Doctor Web detectaron este módulo troyano y algunas de sus modificaciones en un conjunto de aplicaciones difundidas por catálogo Google Play. Algunas de ellas siguen conteniendo SDK malicioso, otros lo tenían solo en versiones determinadas o ya están eliminadas. Nuestros analistas de virus lo detectaron en 105 programas que en total fueron descargados no menos de 421 290 300 veces. De esta forma, centenares de millones de dueños de dispositivos en Android corren el riesgo de ser víctimas de ciberespionaje. La empresa Doctor Web informó a la corporación Google sobre la amenaza detectada.

Más abajo pueden consultarse los nombres de 10 programas más populares donde fue detectado SDK espía Android.Spy.SpinOk:

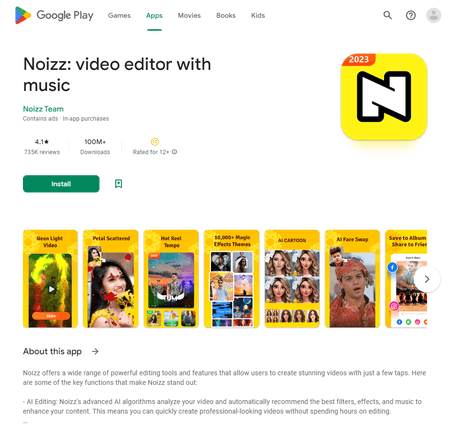

- Noizz: un vídeo editor con música (no menos de 100 000 000 instalaciones),

- Zapya-transferencia, intercambio de archivos (no menos de 100 000 000 instalaciones; el módulo troyano estaba presente de la versión 6.3.3 a la versión 6.4 y no está en la versión actual 6.4.1),

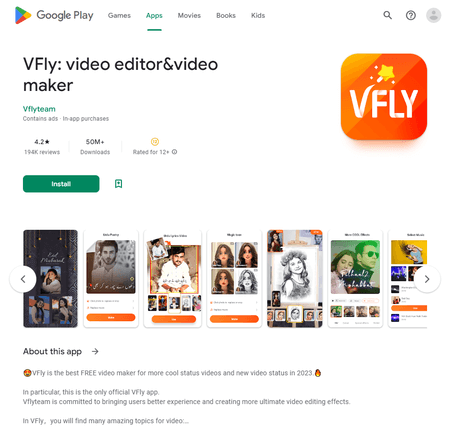

- VFly: video editor&video maker (no menos de 50 000 000 instalaciones),

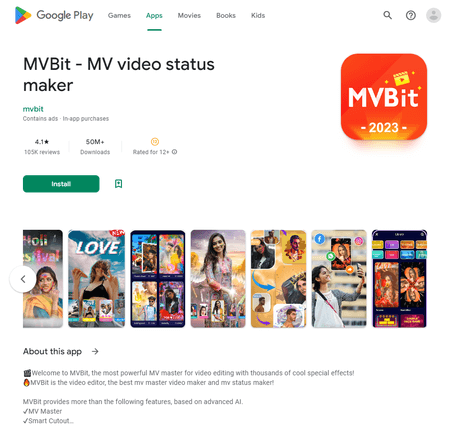

- MVBit - MV video status maker (no menos de 50 000 000 instalaciones),

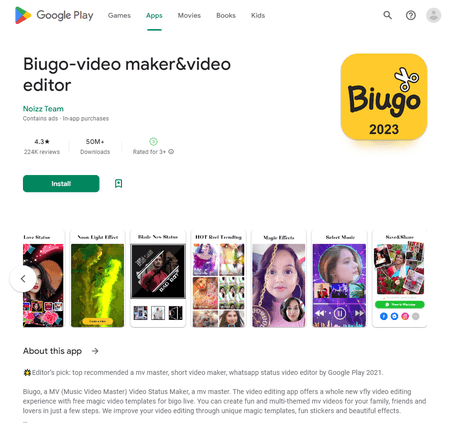

- Biugo: video editor mágico (no menos de 50 000 000 instalaciones),

- Crazy Drop (no menos de 10 000 000 instalaciones),

- Cashzine - Earn money reward (no menos de 10 000 000 instalaciones),

- Fizzo Novel - Reading Offline (no menos de 10 000 000 instalaciones),

- CashEM:Get Rewards (no menos de 5 000 000 instalaciones),

- Tick:watch to earn (no menos de 5 000 000 instalaciones).

Para consultar la lista completa de aplicaciones, véase el siguiente enlace.

El Antivirus Dr.Web para dispositivos móviles Android detecta correctamente y elimina todas las versiones conocidas del módulo troyano Android.Spy.SpinOk y las aplicaciones donde el mismo está incrustado, por lo tanto, para nuestros usuarios este malware no es de amenaza.

Más información sobre Android.Spy.SpinOk

Noticia actualizada el 15 de septiembre de 2023

La empresa SpinOk contactó a la empresa Doctor Web para el análisis y eliminación de las causas de detección. Gracias al análisis y correcciones por parte de la empresa SpinOK, el módulo de software (com.spin.ok.gp) fue actualizado hasta la versión 2.4.2 donde no hay funcionalidad maliciosa. Informe sobre el análisis del módulo actualizado.