Doctor Web: informe de la actividad de virus para dispositivos móviles en abril de 2023

14 de junio de 2023

Un 27,89% bajó la actividad del software espía. Con mayor frecuencia en los dispositivos protegidos otra vez se detectaban distintas variantes del troyano espía (así mismo, Android.Spy.5106 y Android.Spy.4498), oculto en algunas modificaciones no oficiales del messenger WhatsApp.

Comparado con el mes de marzo, el número de ataques de programas troyanos bancarios subió un 32,38%, y el de malware extorsionista Android.Locker — un 14,83%.

Durante el mes de abril los analistas de virus de la empresa Doctor Web detectaron en el catálogo Google Play otro malware falsificado de la familia Android.FakeApp usado por los malintencionados en varios esquemas de delincuencia. Además, los ciberdelincuentes difundían a través de Google Play un programa troyano de la familia Android.Joker que suscribía a las víctimas a servicios de pago.

TENDENCIAS CLAVE DEL MES DE ABRIL

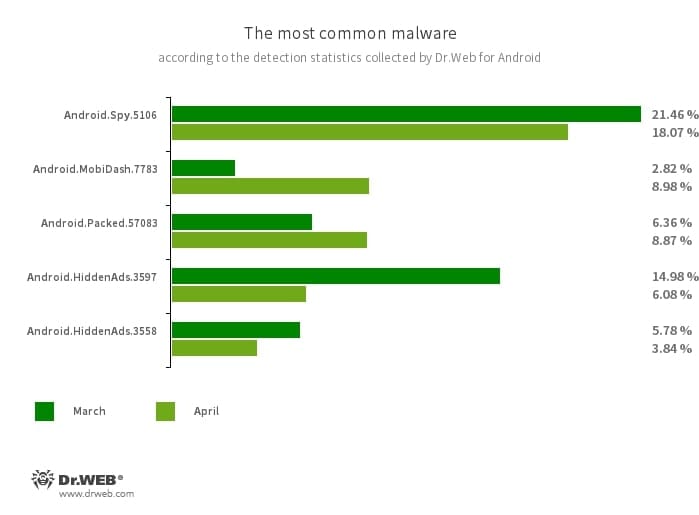

- Crecimiento de la actividad de adware troyano Android.MobiDash

- Reducción de la actividad de adware troyano Android.HiddenAds

- Crecimiento de la actividad de aplicaciones troyanas bancarias y de programas de extorsión

- Aparición de más amenazas en el catálogo Google Play

Según los datos de los productos antivirus Dr.Web para Android

- Android.Spy.5106

- Un programa troyano que consiste en versiones modificadas de modificaciones no oficiales de la aplicación WhatsApp. Puede robar el contenido de notificaciones, ofrecer la instalación de programas de origen desconocido, y durante el uso del Messenger— visualizar las ventanas de diálogo con contenido configurado a distancia.

- Android.MobiDash.7783

- Un programa troyano que visualiza publicidad importuna. Es un complemento que los desarrolladores de software implementan en las aplicaciones.

- Android.Packed.57083

- Detección de malware protegido por el comprimidor ApkProtector. Entre los mismos, hay troyanos bancarios, espía y otro malware.

- Android.HiddenAds.3597

- Android.HiddenAds.3558

- Programas troyanos para visualizar publicidad importuna. Los representantes de esta familia se difunden frecuentemente camuflados por aplicaciones no maliciosas y en algunos casos se instalan en el catálogo de sistema por otro malware. Al penetrar en dispositivos en Android, estos troyanos de publicidad suelen ocultar a usuario su propia presencia en el sistema, por ejemplo, “ocultan” el icono de la aplicación del menú de la pantalla principal.

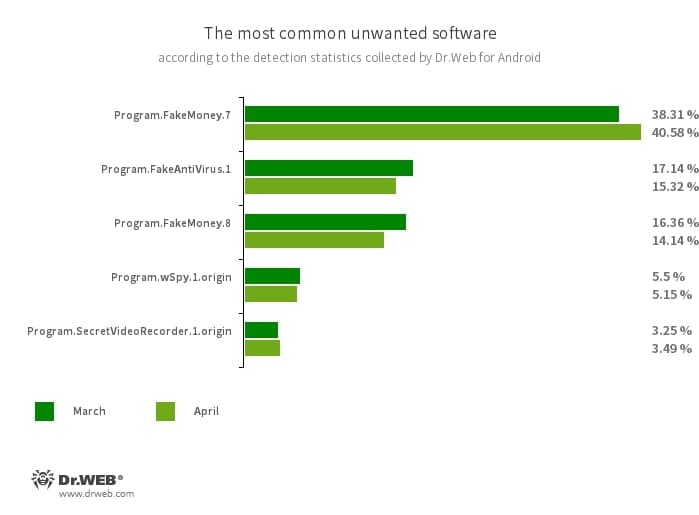

- Program.FakeMoney.7

- Program.FakeMoney.8

- Detección de aplicaciones que supuestamente permiten ganar más dinero en realizan alguna acción o tarea. Imitan el abono de premios, así mismo, para poder usar el dinero “ganado” hay que acumular un importe determinado. Hasta cuando los usuarios lo consiguen, no pueden recibir los pagos.

- Program.FakeAntiVirus.1

- Detección de adware que imita el funcionamiento del software antivirus. Estos programas pueden informar sobre las amenazas no existentes y engañar a usuarios al requerir la compra de la nueva versión.

- Program.wSpy.1.origin

- Programa espía comercial para la supervisión oculta de titulares de dispositivos en Android. Permite a los malintencionados leer la mensajería (los mensajes en messengers populares y SMS), escuchar el entorno, supervisar la ubicación del dispositivo, supervisar el historial del navegador web, acceder a la libreta telefónica y contactos, fotos y vídeos, hacer screenshots de pantalla y fotos con la cámara del dispositivo, y también tiene función de keylogger.

- Program.SecretVideoRecorder.1.origin

- Detección de varias versiones de la aplicación para la grabación de fotos y vídeos en segundo plano a través de las cámaras incrustadas de dispositivos en Android. Este programa puede funcionar de forma no autorizada, al permitir desactivar las notificaciones de escritura, así como cambiar el icono y la descripción de la aplicación por los falsos. Esta funcionalidad lo convierte en potencialmente peligroso.

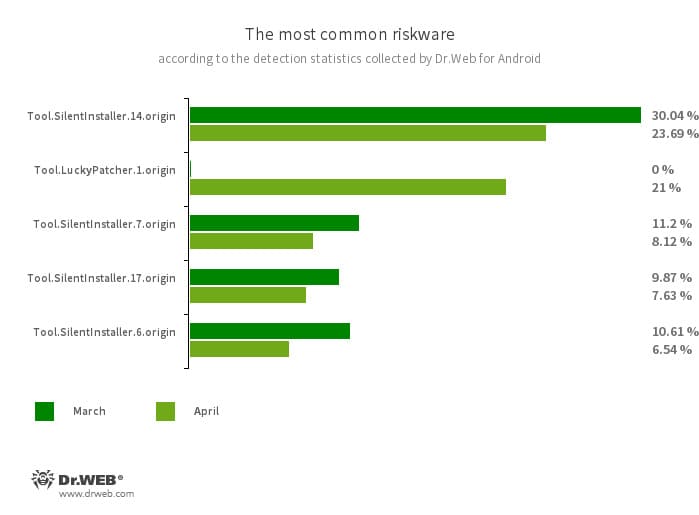

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.17.origin

- Tool.SilentInstaller.6.origin

- Plataformas potencialmente peligrosas que permiten a las aplicaciones iniciar los archivos APK sin instalar los mismos. Crean un entorno virtual de ejecución que no afecta el sistema operativo básico.

- Tool.LuckyPatcher.1.origin

- Utilidad que permite modificar las aplicaciones en Android instaladas (crear parches para las mismas) para modificar su lógica de funcionamiento o esquivar alguna restricción. Por ejemplo, usando la misma los usuarios pueden intentar desactivar la comprobación del acceso root en programas bancarios o recibir los recursos ilimitados en los juegos. Para crear los parches la utilidad descarga de Internet los script preparados a propósito que cualquier interesado puede crear y añadir a la base común. La funcionalidad de estos scripts puede resultar también maliciosa, por lo tanto, los parches creados pueden ser de peligro potencial.

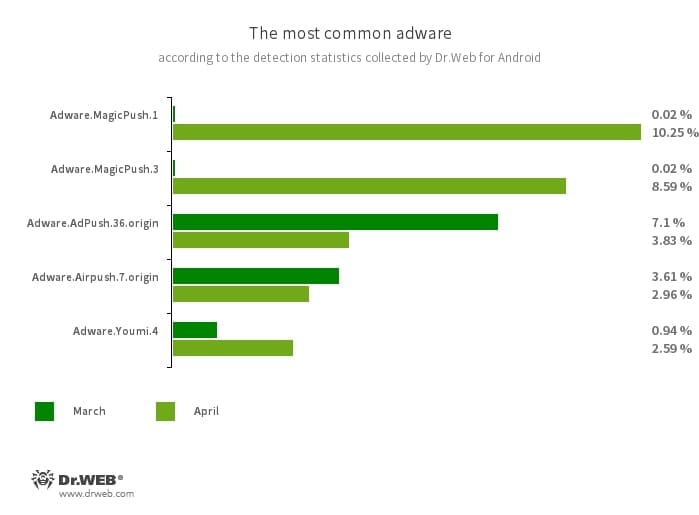

- Adware.MagicPush.1

- Adware.MagicPush.3

- Los módulos de publicidad incrustados en aplicaciones en Android. Visualizan los banners emergentes por encima de la interfaz del sistema operativo cuando estos programas no se usan. Estos banners tienen información engañosa. Con mayor frecuencia en los mismos se informa sobre los supuestamente detectados archivos sospechosos, o se trata de la necesidad de bloquear spam u optimizar el consumo de energía del dispositivo. Para eso, al usuario se le ofrece entrar en la aplicación correspondiente donde está incrustado uno de estos módulos. Al abrir el programa, el usuario ve publicidad.

- Adware.AdPush.36.origin

- Un módulo de publicidad que puede ser integrado en los programas en Android. Visualiza las notificaciones de publicidad que engañan a usuarios. Por ejemplo, estas notificaciones pueden parecer mensajes del sistema operativo. Además, este módulo recaba algunos datos privados, y también puede descargar otras aplicaciones e iniciar su instalación.

- Adware.Airpush.7.origin

- Un representante de la familia de módulos de publicidad incrustados en las aplicaciones en Android que visualizan publicidad de varios tipos. En función de la versión y modificación pueden ser notificaciones de publicidad, ventanas emergentes o banners. Con estos módulos los malintencionados frecuentemente difunden malware, al intentar instalar varios tipos de software. Además, estos módulos transfieren al servidor remoto varios tipos de información privada.

- Adware.Youmi.4

- Detección del módulo de publicidad no deseado que ubica los accesos directos de publicidad en la pantalla principal del dispositivo en Android.

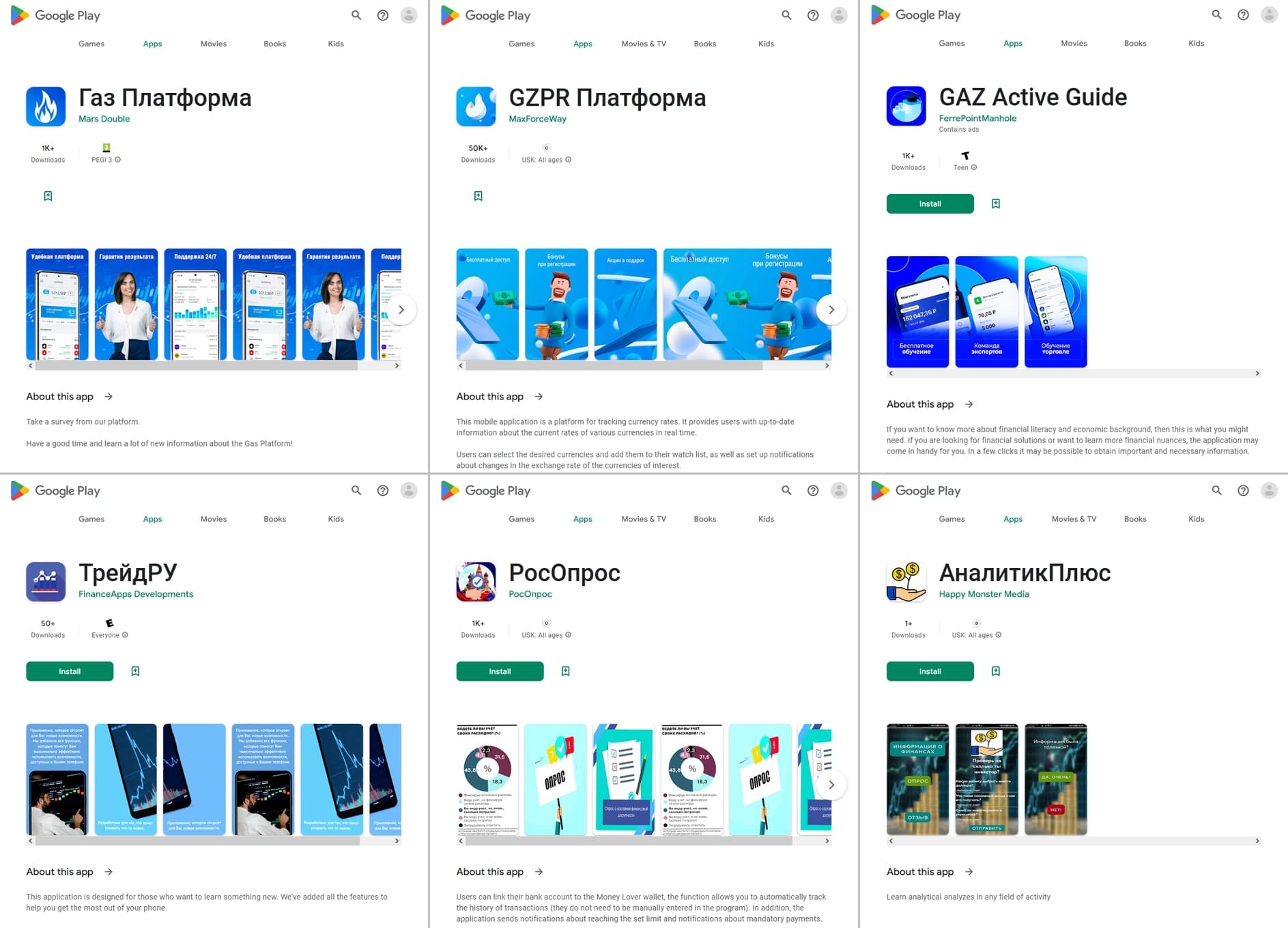

Amenazas en Google Play

En abril del año 2023 los analistas de virus de la empresa Doctor Web detectaron en el catálogo Google Play más de 30 malware de la familia Android.FakeApp. Algunos de ellos (Android.FakeApp.1320, Android.FakeApp.1329, Android.FakeApp.1331, Android.FakeApp.1336, Android.FakeApp.1340, Android.FakeApp.1347 y otros) se difundían camuflados por aplicaciones relacionadas a finanzas. Por ejemplo, varios manuales y guías de inversión, herramientas de venta, programas para participar en encuestas etc. Pero su función real era abrir los sitios web de delincuentes a través de los cuales los malintencionados intentaban recibir los datos personales de víctimas potenciales y robar su dinero.

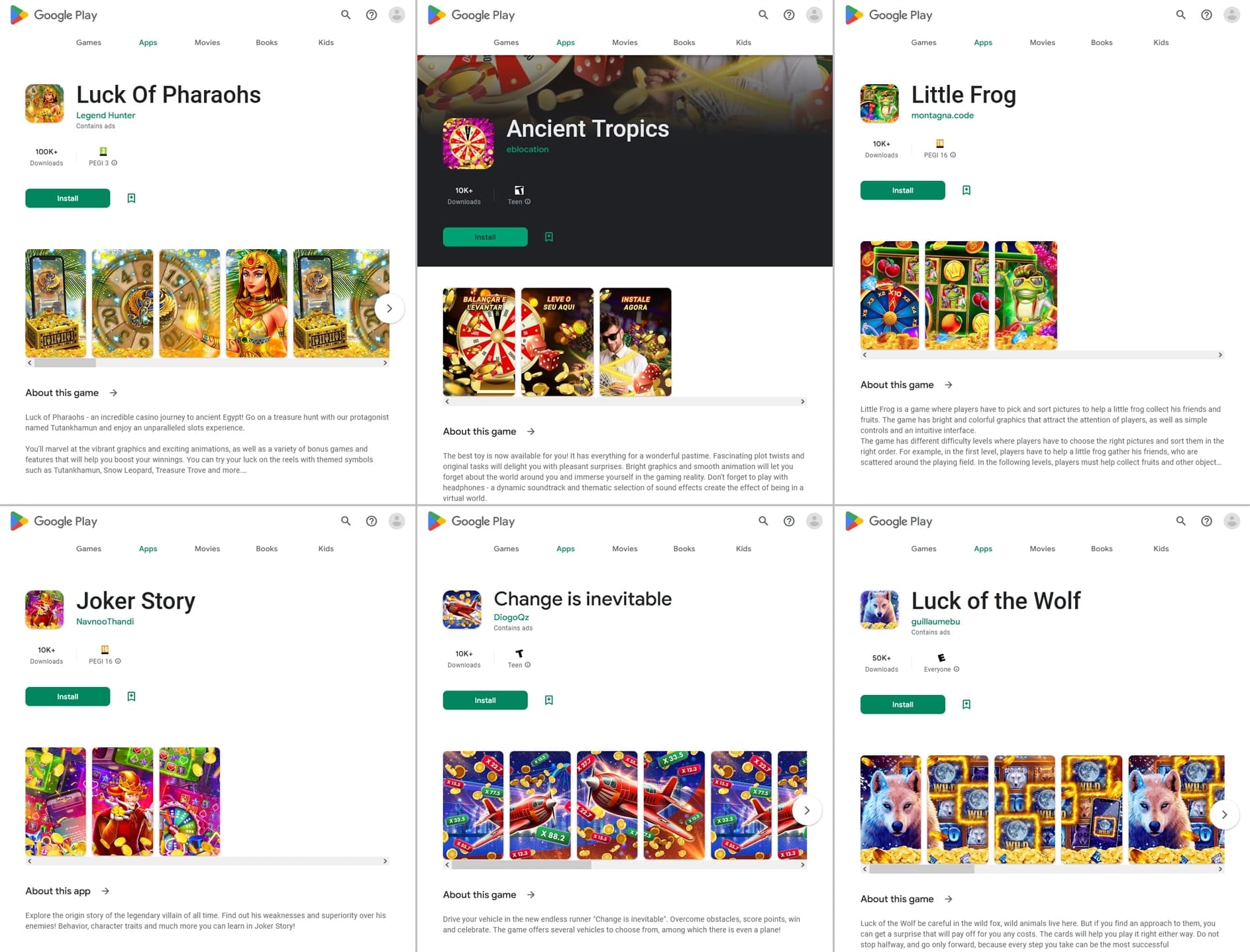

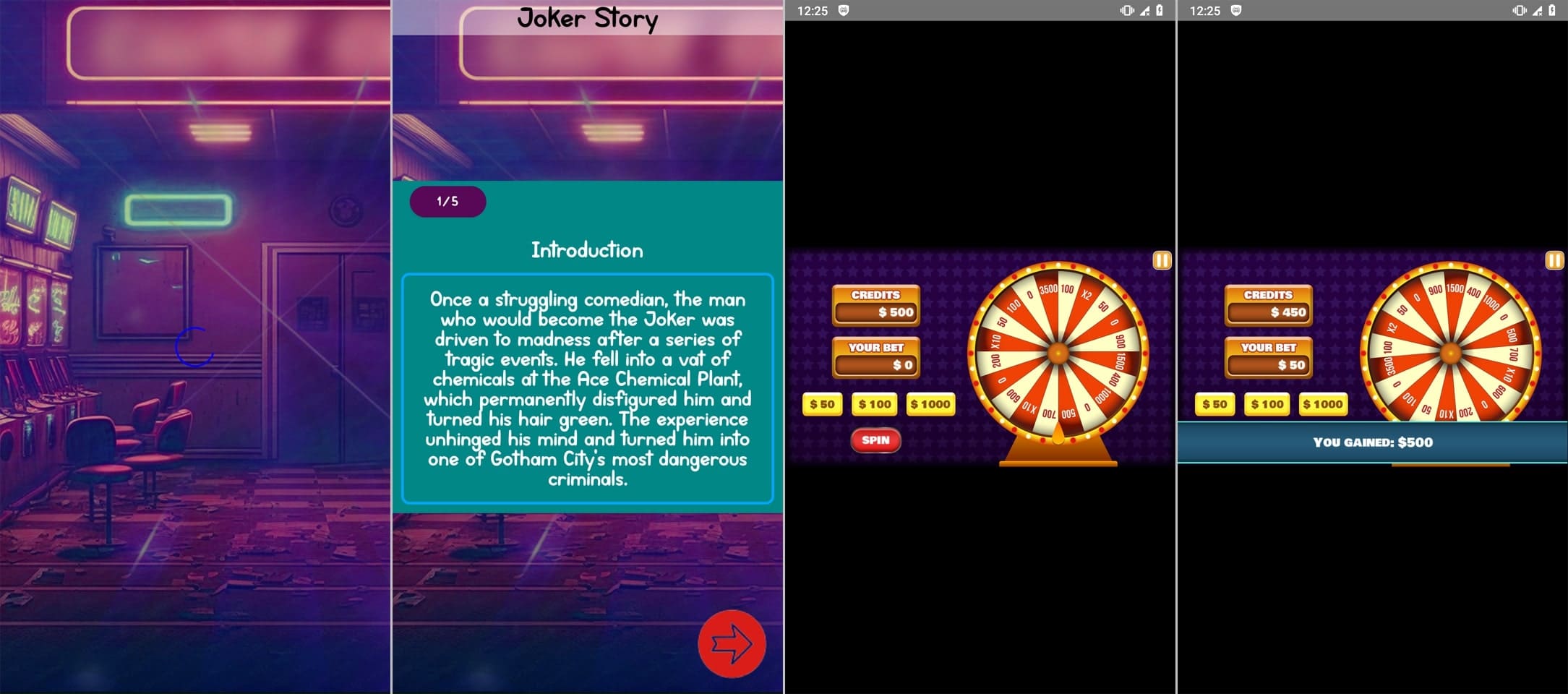

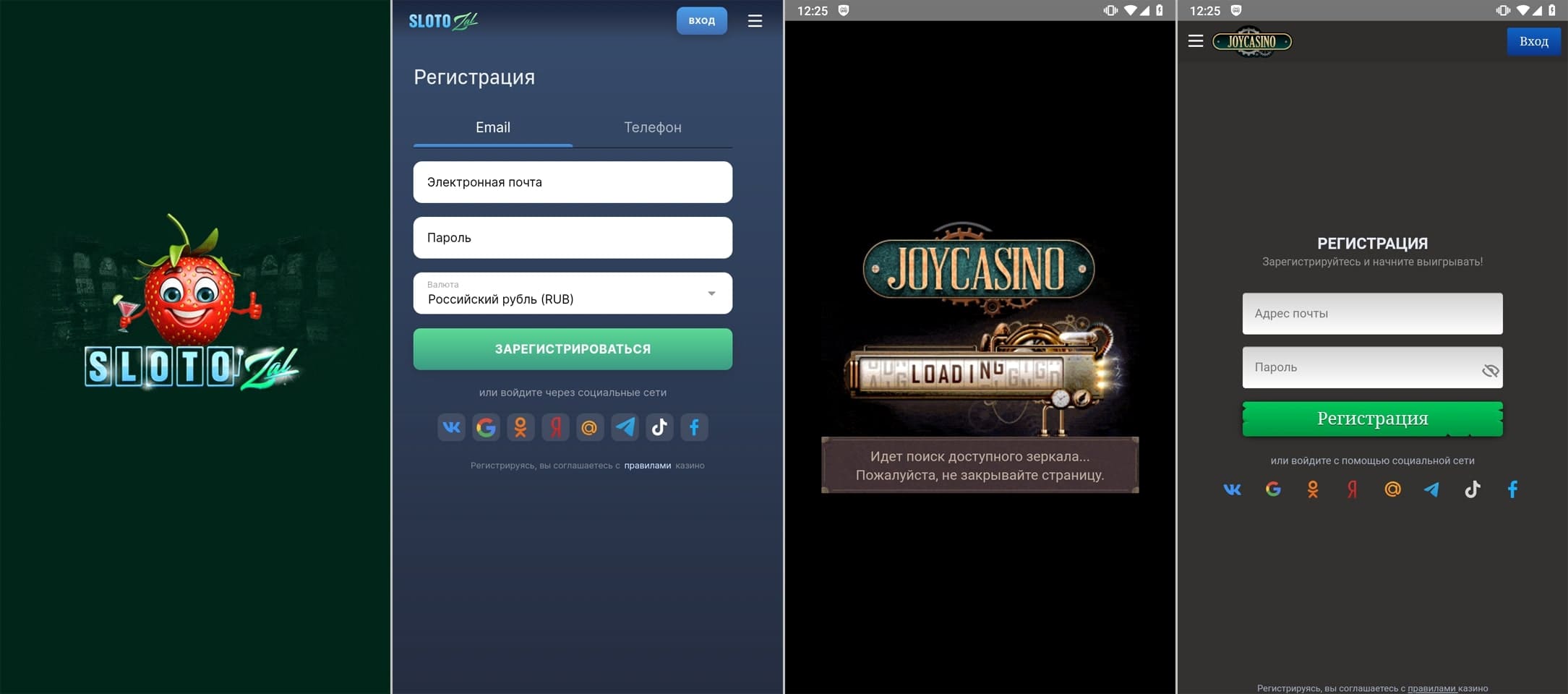

Otros programas de este tipo se difundían camuflados por juegos, por ejemplo — Android.FakeApp.1322, Android.FakeApp.1326, Android.FakeApp.1330, Android.FakeApp.1334, Android.FakeApp.1337 y Android.FakeApp.26.origin. En vez de la funcionalidad esperada, podían abrir los sitios web de casinos en línea.

Los ejemplos de dos tipos de su comportamiento pueden consultarse más abajo. En el primer caso, en los mismos está disponible la funcionalidad de juego, en el segundo, se abren los sitios web objetivo.

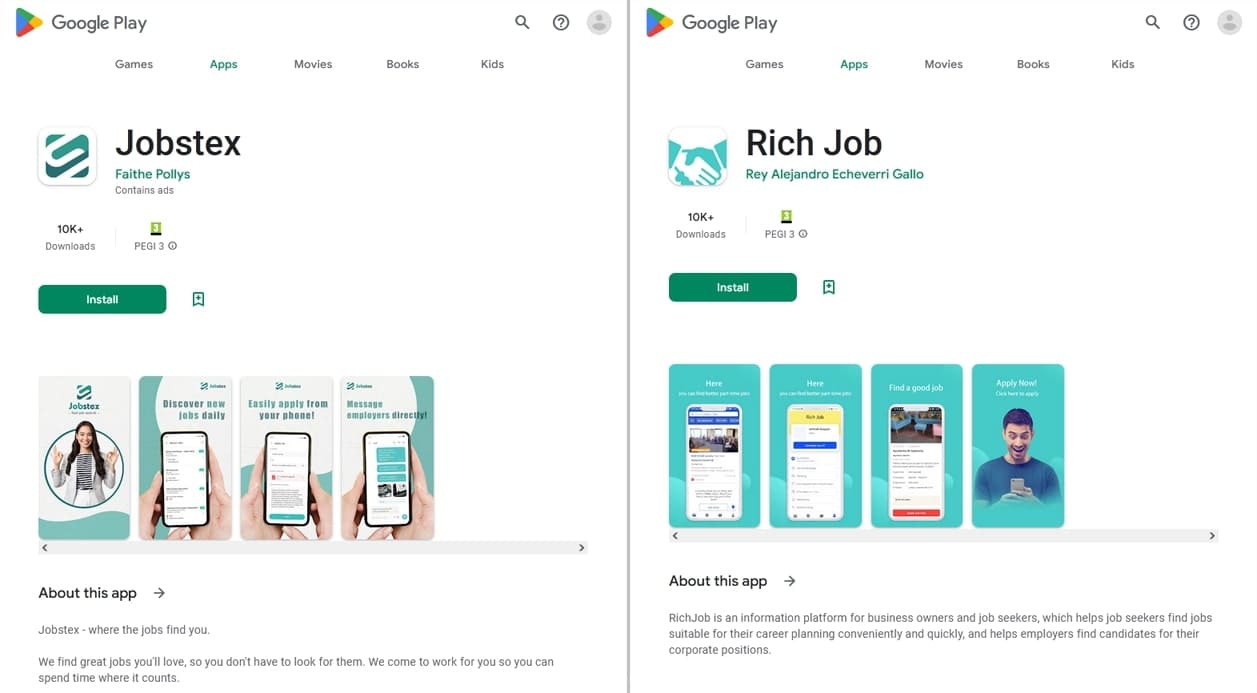

Además, nuestros expertos detectaron otros programas de estafa presentados por los malintencionados como herramientas para buscar ofertas de trabajo. Estos representantes de la familia Android.FakeApp añadidos a la base de virus Dr.Web como Android.FakeApp.1324 y Android.FakeApp.1307, ofrecían a los usuarios indicar los datos personales en formulario especial o ponerse en contacto con “los empleadores” por messengers.

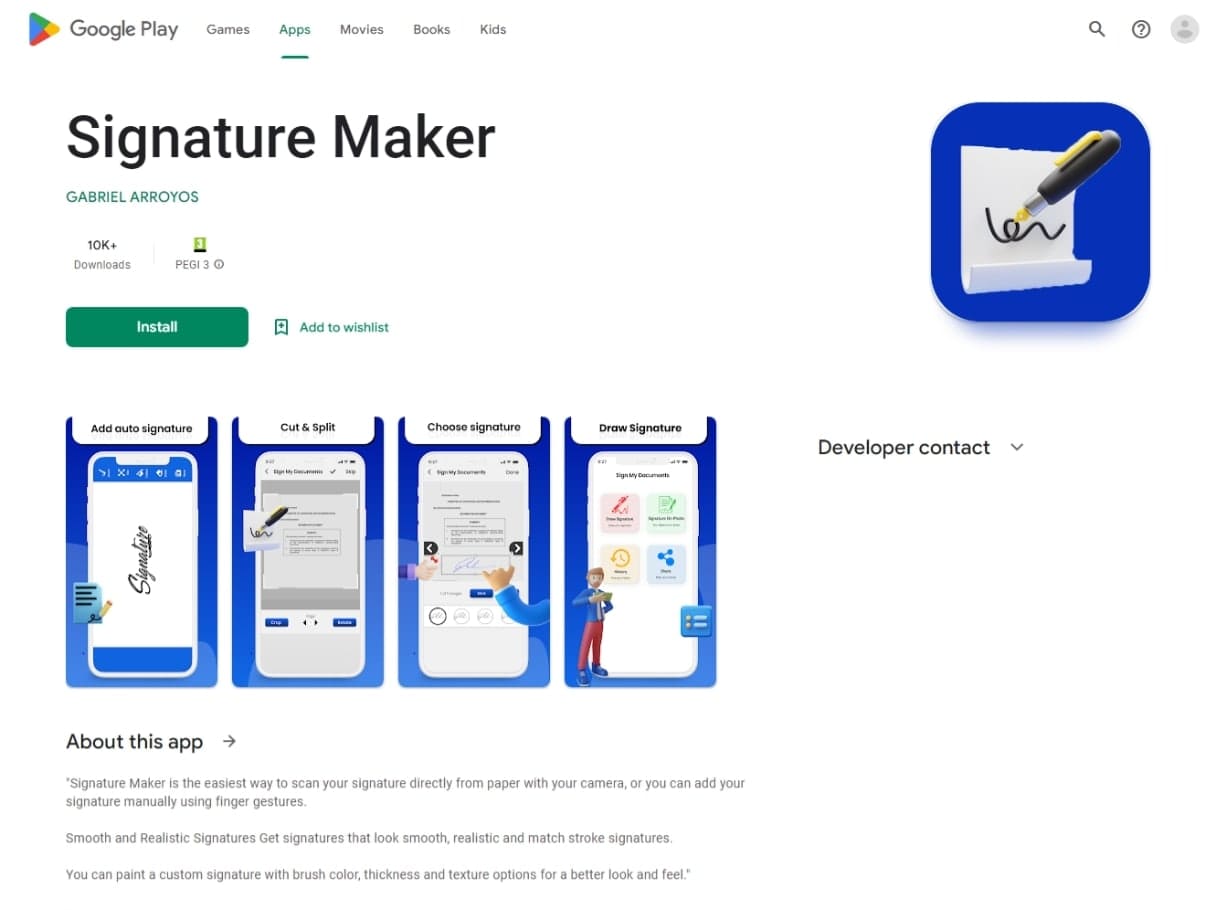

Además, los malintencionados difundían a través de Google Play el programa troyano Android.Joker.2106 que suscribía a las víctimas a servicios de pago. Este programa se ocultaba en una aplicación para crear firmas y trabajar con las mismas.

Para proteger los dispositivos en Android contra los programas maliciosos y no deseados, recomendamos a los usuarios instalar los productos antivirus Dr.Web para Android.

Su Android necesita protección.

Use Dr.Web

- Primer antivirus ruso para Android

- Más de 140 millones de descargas solo desde Google Play

- Gratis para usuarios de productos de hogar Dr.Web