En agosto los expertos de Doctor Web detectaron un backdoor Android.Vo1d que infectó casi 1 300 000 consolas TV con SO Android de usuarios de 197 países. Este malware coloca sus componentes en el área de sistema del dispositivo y por comando de los malintencionados puede descargar e instalar varias aplicaciones de forma no autorizada.

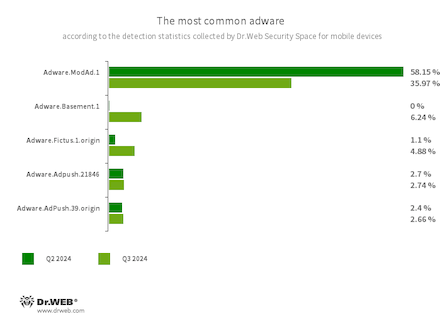

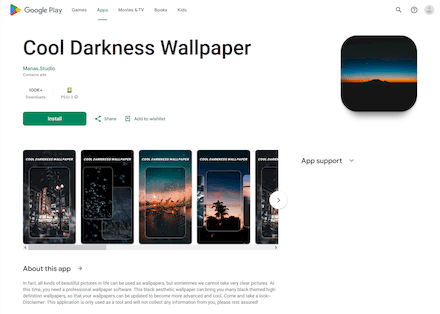

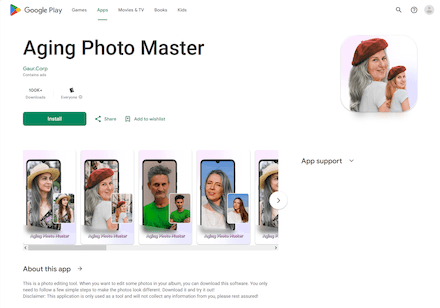

Así mismo, nuestros analistas de virus otra vez detectaron amenazas en el catálogo Google Play. Entre las mismas hobo múltiples nuevos programas falsificados, y también varios tipos de adware troyano a la vez.