Doctor Web: informe de la actividad de virus en el IV trimestre del año 2025

12 de enero de 2026

En el tráfico de correo con mayor frecuencia se detectaban las aplicaciones troyanas entre los cuales había descargadores, programas robacontraseñas y droppers. Además, a través de los mensajes electrónicos se difundían los exploits, backdoors y varios scripts maliciosos.

Los usuarios cuyos archivos fueron afectados por los troyanos cifradores con mayor frecuencia afrontaban los encoders Trojan.Encoder.35534, Trojan.Encoder.41868 y Trojan.Encoder.29750.

En octubre informamos sobre un backdoor para dispositivos en Android Android.Backdoor.Baohuo.1.origin que los ciberdelincuentes difunden como parte de versiones modificadas del messenger Telegram X. Este malware roba nombres de usuario y contraseñas de cuentas de Telegram y otros datos privados. Con el mismo, los creadores de virus pueden administrar las cuentas de víctimas hackeadas y controlar completamente el mismo Messenger al realizar varias acciones en nombre de usuarios.

En noviembre nuestro laboratorio antivirus publicó una investigación de un ataque objetivo realizado por un grupo de hackers Cavalry Werewolf a una entidad pública rusa. Durante el peritaje realizado, los expertos de Doctor Web realizaron múltiples herramientas maliciosas de los malintencionados, así mismo, las herramientas con el código fuente abierto que los ciberdelincuentes aplican en sus campañas. También fueron analizadas las peculiaridades del grupo y las acciones en las redes comprometidas características para el mismo.

Ya en diciembre en nuestro sitio web fue publicado el material sobre el troyano único Trojan.ChimeraWire, que “infla” artificialmente la popularidad de los sitios web y, para ello, se hace pasar por una persona, de modo que sus acciones no sean bloqueadas por los sistemas antibot de las plataformas en línea. El malware busca de forma autónoma los sitios necesarios en los motores de búsqueda, los abre y realiza clics en las páginas web de acuerdo con los parámetros recibidos de los atacantes. Trojan.ChimeraWire penetra en los equipos como resultado de funcionamiento de varios tipos de malware que explotan vulnerabilidades de la clase DLL Search Order Hijacking, y que además utilizan técnicas antidepuración para evitar su propia detección.

Durante el IV trimestre los analistas de Internet de Doctor Web registraron nuevos sitios web fraudulentos que prometían a las víctimas potenciales ganar dinero rápido y fácil. Así mismo, fueron detectados otros recursos de Internet phishing y sitios web falsos de marketplaces.

Nuestros expertos detectaron otro malware en el catálogo Google Play. Entre los mismos, los troyanos Android.Joker que suscriben a los titulares de dispositivos en Android a servicios de pago, así como malware Android.FakeApp, usado por los malintencionados en varios esquemas fraudulentos. Al mismo tiempo, las estadísticas de detecciones de Dr.Web Security Space para dispositivos móviles demostró un aumento de actividad de troyanos bancarios para la plataforma Android.

Tendencias clave del cuarto trimestre

- Aumento del número de amenazas detectadas en dispositivos protegidos

- Reducción del número de amenazas únicas usadas para ataques

- Aumento del número de solicitudes para descifrar archivos afectados por los programas troyanos cifradores

- Aumento de la actividad de troyanos bancarios destinados a titulares de dispositivos en Android

- Propagación del backdoor Android.Backdoor.Baohuo.1.origin que hackea las cuentas de Telegram de usuarios en Android

- Aparición de nuevo malware en el catálogo Google Play

Según los datos del servicio de estadísticas Doctor Web

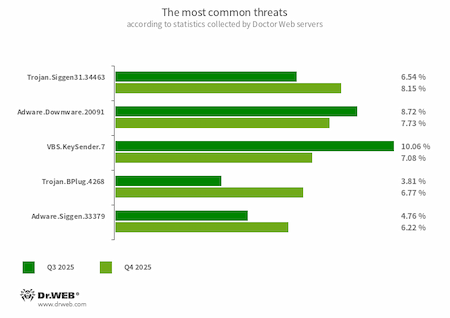

Las amenazas más populares del IV trimestre del año 2025

- Trojan.Siggen31.34463

- Un troyano creado en lenguaje de programación Go y destinado para cargar varios miners y adware en el sistema objetivo. El malware es un archivo DLL y está en %appdata%\utorrent\lib.dll. Para su inicio explota la vulnerabilidad de la clase DLL Search Order Hijacking en el cliente Torrent, uTorrent.

- Adware.Downware.20091

- Adware que sirve de instalador intermediario de software pirata.

- VBS.KeySender.7

- Un script malicioso que en un ciclo infinito busca ventanas con texto mode extensions, разработчика y розробника y les envía un evento de pulsar el botón Escape, al cerrarlas de forma forzosa.

- Trojan.BPlug.4268

- Detección del componente malicioso de la extensión de navegador WinSafe. Este componente es un script de JavaScript que visualiza publicidad importuna en navegadores.

- Adware.Siggen.33379

- Un bloqueador de publicidad de falso navegador Adblok Plus que se instala en el sistema por otro malware para visualizar publicidad.

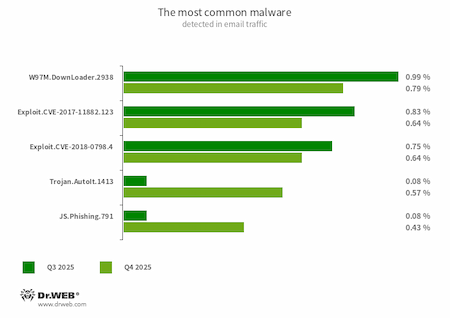

Estadísticas de malware en el tráfico de correo

Las amenazas más populares en el tráfico de correo del IV trimestre del año 2025

- W97M.DownLoader.2938

- Una familia de troyanos descargadores que usan vulnerabilidades de documentos Microsoft Office. Sirven para descargar otro malware en el equipo atacado.

- Exploit.CVE-2017-11882.123

- Exploit.CVE-2018-0798.4

- Expolits para usar las vulnerabilidades en el software Microsoft Office que permiten ejecutar un código aleatorio.

- Trojan.AutoIt.1413

- Detección de la versión comprimida del programa troyano Trojan.AutoIt.289, creado en lenguaje script AutoIt. Se difunde como parte del grupo de malware de varios tipos: un miner, un backdoor y un módulo de autopropagación. Trojan.AutoIt.289 realiza varias acciones maliciosas que dificultan la detección de la carga útil básica.

- JS.Phishing.791

- Un script malicioso en lenguaje JavaScript que genera una página web phishing.

Cifradores

En el IV trimestre del año 2025 el número de solicitudes para descifrar los archivos afectados por los programas troyanos cifradores aumentó un 1,15% comparado con el III trimestre.

Dinámica de recepción de solicitudes para descifrar al Servicio de soporte técnico de Doctor Web:

Los encoders más populares del IV trimestre del año 2025

- Trojan.Encoder.35534 — 24,90% solicitudes de usuarios

- Trojan.Encoder.41868 — 4,21% solicitudes de usuarios

- Trojan.Encoder.29750 — 3,42% solicitudes de usuarios

- Trojan.Encoder.26996 — 2,68% solicitudes de usuarios

- Trojan.Encoder.30356 — 0,38% solicitudes de usuarios

Estafas en la red

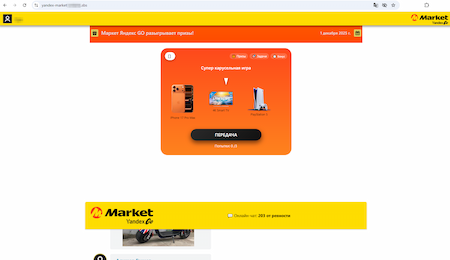

Durante el cuarto trimestre de 2025, los analistas de Internet de Doctor Web detectaron la aparición de nuevos sitios web falsos de marketplaces. Los estafadores, supuestamente en nombre de plataformas comerciales, ofrecen a las posibles víctimas participar en un juego de tipo «carrusel» (similar a la ruleta) con la posibilidad de ganar un premio. Tras varios intentos, al usuario «le toca la suerte», pero para recibir el premio se le exige primero el pago del envío y, posteriormente, del seguro, de impuestos, etc.

En algunos casos, a la víctima se le informa de que el producto deseado no está disponible y se le propone canjearlo por dinero. Sin embargo, para recibirlo es necesario pagar una supuesta «tasa». Si el usuario acepta, se le vuelven a exigir pagos adicionales en concepto de seguro, activación de una supuesta cuenta, entre otros.

Un ejemplo de un sitio web falso de Marketplace que propone “sortear los premios”

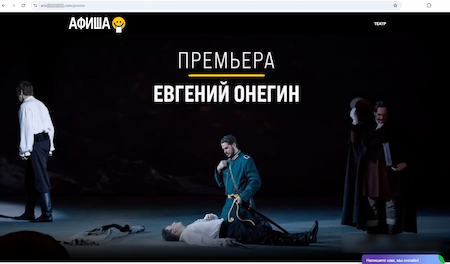

También se añadieron a la base de sitios no recomendados y maliciosos los nuevos recursos de Internet donde los estafadores venden entradas de teatro inexistentes. En estos sitios se ofrece asistir a funciones teatrales, incluso a precios atractivos. Sin embargo, tras realizar el pago, las víctimas no reciben las entradas deseadas y, en la práctica, entregan su dinero a los delincuentes.

Un sitio web fraudulento de venta de entradas al teatro no existentes

También se detectaron otros recursos que imitan los sitios web de cines privados y proponen adquirir entradas para ver películas. Como resultado, las víctimas no reciben ninguna entrada una vez realizada la compra en estas plataformas.

Un sitio web falso de un cine privado

Nuestros expertos detectaron una serie de recursos de phishing, entre los cuales había sitios web falsos del servicio Steam. Con su ayuda, los atacantes intentaban obtener los datos de las cuentas de los usuarios, invitándolos a introducir su nombre de usuario y contraseña para la autenticación.

Un sitio web phishing que imita un portal de Internet real Steam y propone a la víctima potencial entrar en su cuenta

Además, los estafadores otra vez atrajeron a las víctimas potenciales a proyectos de inversión no existentes. Uno de los sitios web detectados proponía a los usuarios de habla rusa en EE.UU. invertir 250$ en un proyecto llamado Federal Invest y «ganar hasta 90 000 USD en tres meses». Este proyecto supuestamente fue creado así mismo con participación de Donald Trump.

Un sitio web fraudulento que propone participar en un «proyecto de inversión ventajoso»

Otro sitio informó de que los usuarios uzbekos podían recibir hasta 15 000 000 de sumes uzbekos ya en el primer mes tras unirse al proyecto promocionado, que supuestamente estaba relacionado con un gran holding.

Un sitio web fraudulento que prometía a los residentes de Uzbekistán muchas ganancias en caso de participar en un «proyecto de inversión»

Malware y software no deseado para dispositivos móviles

Según los datos estadísticos de detecciones de Dr.Web Security Space para dispositivos móviles, en el IV trimestre del año 2025 las amenazas más populares en Android, a pesar de la actividad más baja, otra vez fueron los troyanos de publicidad Android.MobiDash y Android.HiddenAds. Al tercer lugar subieron los representantes de malware de la familia Android.Siggen, que tiene varias funcionalidades. Durante los últimos 3 meses subió la actividad de troyanos bancarios, así mismo, el mayor crecimiento entre los mismos lo confirmaron los representantes de la familia Android.Banker.

El software no deseado más popular fueron los programas Program.CloudInject, modificados a través del servicio en la nube CloudInject. Entre software potencialmente peligroso la mayor actividad se observaba por parte de las aplicaciones Tool.NPMod, modificadas con la herramienta NP Manager. Los representantes de adware más popular fueron los módulos Adware.Adpush que los desarrolladores implementan en software en Android.

En octubre la empresa Doctor Web publicó la información sobre un backdoor peligroso Android.Backdoor.Baohuo.1.origin implementado por los malintencionados en las modificaciones del Messenger Telegram X. El malware roba la información privada y permite administrar la cuenta de la víctima, así como controlar directamente el Messenger al modificar su lógica de funcionamiento.

Durante el IV trimestre nuestros analistas de virus detectaron en el catálogo Google Play más amenazas, entre las cuales hubo troyanos Android.Joker que suscriben a usuarios a servicios de pago, y también malware usado para objetivos fraudulentos Android.FakeApp.

Los eventos más detectados vinculados a la seguridad “móvil” en el IV trimestre

- Los troyanos de publicidad siguieron siendo las amenazas más populares para dispositivos en Android

- Aumentó la actividad de troyanos bancarios Android.Banker

- En modificaciones terceras del messenger Telegram X fue detectado un backdoor peligroso Android.Backdoor.Baohuo.1.origin

- En el catálogo Google Play apareció nuevo malware

Para más información sobre los eventos de virus para dispositivos móviles en el IV trimestre del año 2025, consulte nuestro informе.