Un troyano miner se difunde automáticamente por la red

Amenazas corrientes | Últimas noticias | Todas las noticias | Sobre los virus

6 de agosto de 2015

Por su arquitectura interna Trojan.BtcMine.737 recuerda una muñeca rusa matrioshka que consiste en tres instaladores encajados uno en otro y creados por los malintencionados usando la tecnología Nullsoft Scriptable Install System (NSIS). La primera capa de este “sándwich” peculiar es un dropper simple: intenta detener los procesos Trojan.BtcMine.737, si anteriormente los mismos ya habían sido iniciados en el sistema, y luego extrae de su cuerpo y coloca en una carpeta temporal un archivo ejecutable de otro instalador, lo inicia y borra el archivo inicial.

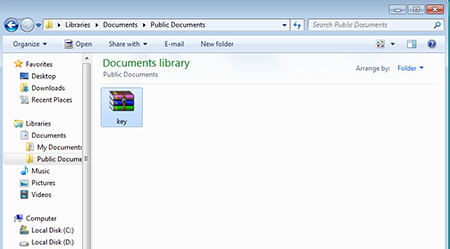

El segundo instalador tiene posibilidades un poco más amplias similares a la funcionalidad del gusano de red. Primero, guarda en una de las carpetas en el disco del equipo atacado e inicia un archivo ejecutable CNminer.exe, también un instalador NSIS, luego crea su propia copia en la carpeta de autoinstalación, en la carpeta «Documentos» del usuario de Windows y en un directorio nuevamente creado en la unidad al cual automáticamente abre acceso desde la red local. En las carpetas destino estas copias del programa nocivo se visualizan como un archivo llamado Key que tiene un icono del archivo WinRAR.

Luego el troyano se copia a sí mismo a la carpeta raíz de todas las unidades del equipo infectado (repite esta operación periódicamente), detecta los equipos disponibles en Mis sitios de red e intenta conectarse a los mismos, probando los nombres y usuarios y contraseñas usando un listado especial. Además, el programa nocivo intenta averiguar la contraseña de la cuenta local del usuario Windows. En caso de realizarlo correctamente, Trojan.BtcMine.737 si hay hardware requerido, inicie en el equipo infectado un punto de acceso público WiFi. Si el programa nocivo consigue obtener acceso a algún equipo de la red local, se intenta guardar e iniciar en el mismo una copia del troyano usando las herramientas de Windows Management Instrumentation (WMI), o usando el planificador de tareas.

El programa CNminer.exe que el troyano Trojan.BtcMine.737 guardo en el disco en la segunda etapa de su instalación, es el instalador de la utilidad para obtener (mining) la cripto divisa. Al inciarse en un equipo infectado, la aplicación CNminer.exe guarda en la carpeta actual los archivos ejecutables del miner para la arquitectura de 32- y 64-bit, así como un archivo de texto con los datos de configuración necesarios para el funcionamiento del mismo. El enlace al archivo ejecutable el troyano lo coloca a la rama del registro del sistema Windows responsable de autoinicio de aplicaciones, y, además, guarda un acceso directo al mismo en la carpeta estándar de autoinicio. Una vez iniciado el instalador, el script del mismo detiene los procesos de miners que ya están funcionando (si los mismos habían sido iniciados anteriormente), luego consulta a su servidor administrativo que le devuelve como archivo HTML los datos de configuración adicionales con opciones de pools y números de monederos electrónicos, así mismo, estos números se cambian periódicamente. Cabe destacar que como miner para obtener cripto divisa los malintencionados usan la utilidad de otro desarrollador detectado por el Antivirus Dr.Web como un programa de familia Tool.BtcMine. El creador de esta utilidad la difunde a condición de pago de comisiones de 2,5% de toda la cripto divisa obtenida usando la misma, por lo tanto, los creadores de virus le transmiten automáticamente una parte de su beneficio ilegal de comisiones.

Como Trojan.BtcMine.737 puede difundirse automáticamente por la red local, puede presentar peligro para los equipos no protegidos por los programas antivirus. El Antivirus Dr.Web detecta y borra correctamente este troyano, por lo tanto, los usuarios de los productos Doctor Web están protegidos de forma segura contra las acciones de este miner.