Trojan.LoadMoney – un instalador popular de programas no deseados

Amenazas corrientes | Últimas noticias | Todas las noticias | Sobre los virus

19 de agosto de 2015

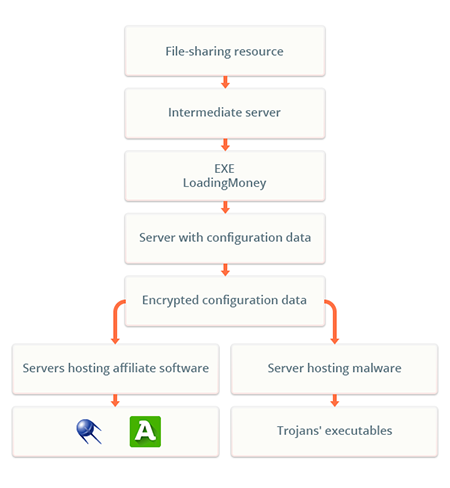

Este programa instalador nocivo creado por los creadores de virus para monetizar el tráfico de archivos usa para su propio funcionamiento un principio siguiente. La víctima potencial de los malintencionados busca en el sitio web de intercambio de archivos perteneciente a los mismos el archivo necesario e intenta descargarlo. En este momento el usuario se redirige automáticamente al sitio web intermediario desde el cual al equipo de la víctima se descarga el troyano Trojan.LoadMoney.336. Una vez iniciado, el troyano consulta otro servidor desde el cual recibe el archivo de configuración cifrado. Este archivo contiene enlaces a varias aplicaciones socias que también se descargan de Internet y se inician en el equipo infectado, así como el software de publicidad seguramente nocivo: así, los analistas de virus saben que Trojan.LoadMoney.336 descarga el troyano Trojan.LoadMoney.894 que a su vez descarga Trojan.LoadMoney.919 y Trojan.LoadMoney.915, y el último descarga e instala en el equipo infectado Trojan.Zadved.158.

Una vez iniciado, el troyano realiza varias manipulaciones en el sistema para simplificar su propio funcionamiento y para ser detectado con más dificultad entre otros procesos que funcionan. En particular, prohíbe la finalización de Windows, devolviendo un error al intentar iniciar el equipo «Descargando y actualizando actualizaciones». Una vez inicializado correctamente, Trojan.LoadMoney.336 espera la detención del cursor del ratón, luego inicia sus dos propias copias y borra el archivo inicial.

El troyano recaba en el equipo infectado y transmite a los malintencionados la información siguiente:

- versión del sistema operativo;

- información sobre los antivirus instalados;

- información sobre los Firewalls instalados;

- información sobre el software antiespía instalado;

- información sobre el modelo del adaptador de vídeo;

- información sobre el volumen de la memoria operativa;

- datos sobre los discos duros y las secciones de los mismos;

- datos sobre el productor ОЕМ del PC;

- información sobre el tipo de la placa madre;

- información sobre la resolución de pantalla;

- información sobre la versión BIOS;

- información sobre la disponibilidad de derechos de administrador para el usuario de la cuenta actual de Windows;

- información sobre las aplicaciones para abrir los archivos *.torrent;

- información sobre las aplicaciones para abrir enlaces magnet.

Luego Trojan.LoadMoney.336 consulta su servidor administrativo con una solicitud GET y recibe del mismo una respuesta cifrada que contiene enlaces para la descarga posterior de archivos. La descarga de los mismos se realiza en un flujo separado: el troyano envía al servidor que contiene los archivos necesarios la solicitud HEAD correspondiente y, si el mismo devuelve el error 405 (Method Not Allowed) o 501 (Not Implemented), la solicitud GET vuelve a ser enviada al servidor. Si el enlace al archivo objetivo indicado en los datos de configuración resulta ser correcto, el troyano extrae la información sobre la longitud del archivo y el nombre del mismo de la respuesta del servidor y luego empieza a descargar la aplicación.

Además de enlaces a componentes descargados e instalados, el archivo de configuración cifrado también contiene la información sobre la ventana de diálogo que se visualiza al usuario antes de instalar los mismos.

En la figura se ve claramente que las casillas usando las cuales se puede desactivar los componentes instalados en el equipo de usuario de forma predeterminada están desactivadas, pero la tercera, al acercar el cursor del ratón a la misma, de repente se activa y permite restablecer las primeras dos.

Además de Trojan.LoadMoney, otros programas socios realizan los esquemas similares que permiten a los malintencionados sacar beneficio de instalación oculta de varios programas no deseados para los usuarios. Los expertos de la empresa Doctor Web recuerdan que es necesario usar en el equipo el software antivirus moderno y que, así mismo, los usuarios deben ser prudentes y no descargar ninguna aplicación desde sitios web sospechosos.