26 de noviembre de 2015

Android.Spy.510 se difunde en el reproductor de multimedia inicialmente inofensivo, modificado por los creadores de virus y llamado por los malintencionados «AnonyPlayer». La versión troyana del reproductor tiene toda la funcionalidad del original y funciona bien, por lo tanto, las víctimas potenciales no deben sospechar su posible peligro.

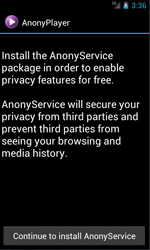

Una vez instalado e iniciado, Android.Spy.510 recopila y transmite al servidor administrativo algunos datos sensibles, entre ellos, el nombre de usuario de la cuenta Google Play, la información sobre el modelo del Smartphone o de la tableta infectados, la versión SDK del sistema operativo, así como sobre la existencia del acceso root en el mismo. Luego el troyano intenta instalar el paquete de software extra oculto en sus recursos que contiene la funcionalidad nociva básica necesaria para los malintencionados. Para realizarlo, Android.Spy.510 visualiza un mensaje especial donde se informa de la necesidad de instalación de la aplicación AnonyService que supuestamente asegura el anonimato de usuarios y previene la obtención de la información sensible por las terceras personas. En realidad, este programa no ofrece esta funcionalidad y es un módulo de publicidad introducido en la base de virus Dr.Web como Adware.AnonyPlayer.1.origin.

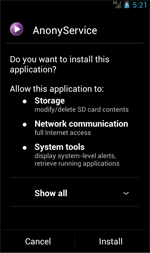

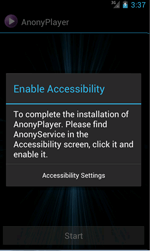

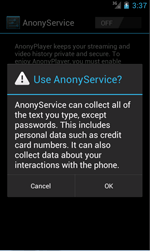

Una vez iniciado, Adware.AnonyPlayer.1.origin enseguida solicita el acceso a las posibilidades avanzadas del sistema operativo (Accessibility Service) al titular del dispositivo móvil, luego cambia al modo de espera e inicia su actividad nociva solo unos días después de su propia instalación. Es así para reducir la probabilidad de la detección del origen de la actividad no deseada por el usuario en el dispositivo infectado.

Una vez finalizado el periodo establecido, Adware.AnonyPlayer.1.origin, gracias a sus funciones Accessibility Service, empieza a supervisar todos los eventos del sistema y espera que la víctima inicie alguna aplicación. En cuanto eso ocurra, el módulo empieza enseguida a realizar su tarea principal – visualizar la publicidad. Al principio Adware.AnonyPlayer.1.origin comprueba si el programa correspondiente está en la lista «blanca», donde los malintencionados indicaron algunas aplicaciones que en su opinión no contienen funcionalidad para visualizar las ofertas comerciales:

- org.adw.launcher

- com.android.launcher

- com.android.systemui

- com.android.settings

- com.android.dialer

- com.huawei.android.launcher

- com.google.android.gm

- com.android.deskclock

- com.android.calendar

- com.android.contacts

- com.sec.android.app.camera

- com.lge.settings.easy

- com.android.providers.downloads.ui

- com.android.calculator2

- com.android.mms

- com.android.phone

- android

- com.lge.clock

- com.sec.android.app.launcher

- com.android.gallery

- com.android.camera

- com.google.android.apps.maps

- com.lge.launcher2

- com.apusapps.launcher

- com.lge.splitwindow

- com.sonyericsson.home

- com.android.incallui

- com.google.android.inputmethod.latin

- com.whatsapp

- com.android.packageinstaller

Si Adware.AnonyPlayer.1.origin encuentra la correspondencia en este listado, no realiza ninguna acción más, e.d. la visualización de la publicidad una vez iniciados los programas «limpios» entre los cuales hay mucho software de sistema y el software de aplicación popular, puede alertar al usuario y ayudar a detectar el verdadero origen de la misma.

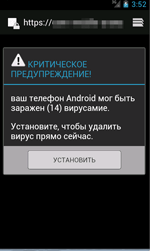

Si en este listado no hay aplicación iniciada, Adware.AnonyPlayer.1.origin usando el elemento WebView genera una notificación especial que se visualiza por encima de la ventana del programa que empezó a funcionar y contiene la publicidad indicada por el servidor administrativo. Como resultado, el titular del Smartphone en Android o de la tableta infectada puede pensar que el origen de las notificaciones inoportunas es la aplicación recientemente iniciado. Además, para quitar todas las sospechas, los creadores de virus hicieron que tanto al iniciar el mismo Adware.AnonyPlayer.1.origin, con el troyano que lo instaló, Android.Spy.510, no se visualizara ninguna publicidad.

Los expertos de la empresa Doctor Web siempre recomiendan a los titulares de dispositivos en Android instalar solo las aplicaciones obtenidas de las fuentes de confianza. Además, los usuarios deben tener más prudencia con los programas que demandan acceso a las posibilidades avanzadas del sistema operativo (Accessibility Service). Si una aplicación nociva lo obtiene, podrá comunicarse con la interfaz gráfica (por ejemplo, procesar automáticamente los cuadros de diálogo) y hasta interceptar la información introducida por la víctima potencial, ejerciendo de keylogger. Como resultado, tendrá la posibilidad de robar los datos sensibles, tales como la mensajería, las consultas en navegadores y hasta las contraseñas.

Las entradas para detectar el troyano Android.Spy.510 y la aplicación de publicidad instalada por el mismo Adware.AnonyPlayer.1.origin fueron añadidas a la base de virus Dr.Web, y, por lo tanto, no suponen peligro para nuestros usuarios.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

Nos importa su opinión

Para hacer una pregunta sobre la noticia para la administración del sitio web, indique al principio de su comentario @admin. Si su pregunta es para el autor de algún comentario - indique @ antes de escribir su nombre.

Otros comentarios