Doctor Web: un informe de la actividad de virus para dispositivos móviles en julio de 2016

29 de julio de 2016

En julio los analistas de virus de la empresa Doctor Web detectaron en el catálogo Google Play otro troyano destinado para visualizar la publicidad importuna y capaz de robar la información confidencial. Así mismo, el mes pasado los expertos de seguridad informática detectaron un troyano espía que los malintencionados incrustaron en la versión modificada del juego popular Pokemon Go.

TENDENCIAS CLAVE DE JULIO

- En el catálogo Google Play, detección de un conjunto de aplicaciones que contenían el troyano destinado para visualizar la publicidad importuna

- Detección del troyano espía que los malintencionados incrustaron en el juego que han modificado, Pokemon Go

Amenaza «móvil» del mes

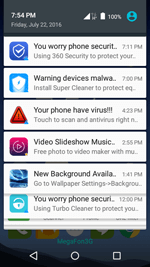

En julio los expertos de la empresa Doctor Web detectaron otro troyano en el catálogo Google Play. Resultó ser el programa nocivo Android.Spy.305.origin destinado para visualizar la publicidad importuna y recabar la información confidencial. Android.Spy.305.origin es una plataforma de publicidad capaz de visualizar los banners por encima de la interfaz de los programas que están funcionando, así como el sistema operativo. Además, puede visualizar los mensajes de publicidad en el área de notificación. Los analistas de virus detectaron más de 150 aplicaciones donde estaba incrustado este troyano, así mismo, el número total de descargas de las mismas fue inferior a 2 800 000.

Para más información sobre este caso, véase la publicación de noticias en el sitio web de la empresa Doctor Web.

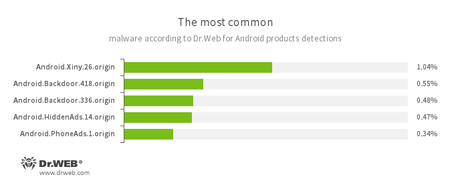

Según los datos de productos antivirus Dr.Web para Android

- Android.Xiny.26.origin

ТUn programa troyano que recibe los privilegios root, se copia al catálogo del sistema Android y luego instalar varios programas sin permiso del usuario. Así mismo, puede visualizar la publicidad importuna. - Android.Backdoor.418.origin

- Android.Backdoor.336.origin

Los programas nocivos que pueden realizar varias acciones nocivas por comando de los malintencionados. - Android.HiddenAds.14.origin

Un troyano destinado para visualizar la publicidad importuna. Se difunde como si fuera alguna aplicación popular, por otros programas nocivos que en algunos casos lo instalan de forma oculta en el catálogo del sistema. - Android.PhoneAds.1.origin

Un troyano que visualiza la publicidad importuna en dispositivos en Android.

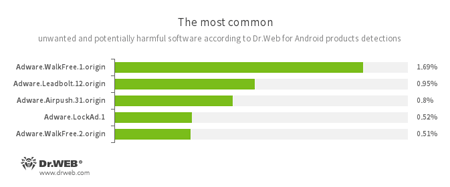

- Adware.WalkFree.1.origin

- Adware.Leadbolt.12.origin

- Adware.Airpush.31.origin

- Adware.LockAd.1

- Adware.WalkFree.2.origin

Los módulos de software no deseados incrustados en aplicaciones en Android y destinados para visualizar la publicidad importuna en dispositivos móviles.

Troyanos espía

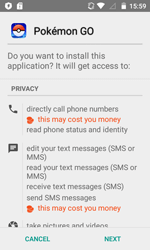

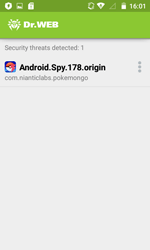

El juego móvil Pokemon Go lanzado en julio, fue de interés no solo para millones de usuarios en todo el mundo, sino también para los ciberdelincuentes. A mediados del mes los expertos de seguridad informática detectaron la versión modificada de este juego donde los creadores de virus incrustaron el troyano espía Android.Spy.178.origin. Este programa nocivo los analistas de virus de la empresa Doctor Web lo conocen aún desde abril del año 2015 — es cuando a la base de virus fue añadida la entrada correspondiente para detectarlo. Android.Spy.178.origin roba la información confidencial de varios tipos, por ejemplo, la información sobre las llamadas telefónicas, los mensajes SMS, los contactos de la libreta de contactos, las coordenadas GPS del dispositivo infectado, el historial del navegador web, así como las pestañas guardadas en el mismo.

Los creadores de virus no dejan los intentos de infectar los dispositivos móviles en Android de los usuarios. Para realizarlo, siguen intentando publicar las aplicaciones nocivas en el catálogo Google Play, y, así mismo, usan el software popular donde incrustan los troyanos. La empresa Doctor Web recomienda a los titulares de smartphones y tabletas descargar solo los programas de desarrolladores conocidos, así como usar el antivirus.

[% END %]