Doctor Web: informe de la actividad de virus para dispositivos móviles en enero de 2018

31 de enero de 2018

En enero de 2018, los analistas de virus de la empresa Doctor Web detectaron en el catálogo Google Play unos 30 juegos con un troyano incrustado. Este troyano descargaba e iniciaba sin autorización los módulos nocivos capaces de realizar varias acciones. Además, el año pasado a los titulares de smartphones y tabletas les amenazaba otro banker en Android destinado para robar la información confidencial y el dinero. Así mismo, en enero a la base de virus Dr.Web fueron añadidas las entradas para detectar varios troyanos espía. Entre los programas nocivos difundidos hubo un nuevo troyano miner que usaba las capacidades de los dispositivos móviles infectados para obtener la criptomoneda Monero.

TENDENCIAS CLAVE DE ENERO

- Detección de muchos juegos con un troyano incrustado en Google Play

- Difusión de programas nocivos que espiaban a los titulares de dispositivos móviles

- Detección del nuevo banker en Android que robaba el dinero de los usuarios

- Difusión del nuevo troyano miner

Amenaza móvil del mes

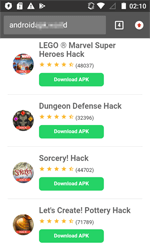

En enero los expertos de la empresa Doctor Web detectaron en el catálogo Google Play casi 30 juegos con el troyano incrustado Android.RemoteCode.127.origin. Formaba parte de la plataforma de software especial para ampliar la funcionalidad de las aplicaciones. Android.RemoteCode.127.origin sin autorización descargaba e iniciaba los módulos extra que podían realizar varias acciones. Por ejemplo, abrir los sitios web sin autorización y hacer clics sobre los enlaces de publicidad y anuncios, imitando las acciones de usuario. Para más información sobre este troyano, consulte nuestro material de noticias.

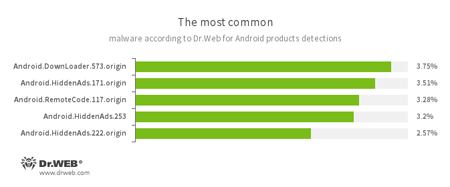

Según los datos de los productos antivirus Dr.Web para Android

- Android.DownLoader.573.origin

- Un programa nocivo que descarga otros troyanos, así como el software no deseado.

- Android.HiddenAds.171.origin

- Android.HiddenAds.253

- Android.HiddenAds.222.origin

- Troyanos destinados para visualizar la publicidad importuna. Se difunden por otros programas nocivos como si fueran aplicaciones populares. Estos programas en algunos casos los instalan sin autorización en el catálogo de sistema.

- Android.RemoteCode.117.origin

- Un programa troyano que descarga e inicia varios módulos de software, así mismo, los nocivos.

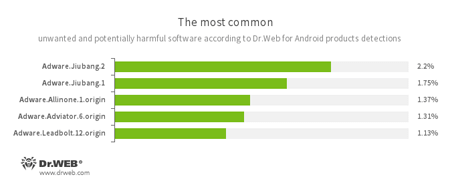

- Adware.Jiubang.2

- Adware.Jiubang.1

- Adware.Allinone.1.origin

- Adware.Adviator.6.origin

- Adware.Leadbolt.12.origin

- Módulos de software no deseados incrustados en las aplicaciones en Android que sirven para visualizar publicidad en dispositivos móviles.

Troyano bancario

En enero, los malintencionados difundieron el troyano bancario Android.BankBot.250.origin que visualizaba las ventanas falsificadas para introducir el nombre de usuario y la contraseña y transfería a los ciberdelincuentes la información confidencial introducida. Podía interceptar los SMS con códigos de confirmación y confirmaba sin autorización la transferencia de dinero a las cuentas de los creadores de virus, así como otras operaciones en los sistemas de banca en línea.

Troyanos espía

En enero a la base de virus Dr.Web fueron añadidas las nuevas entradas para detectar varios troyanos espía. Uno de ellos fue Android.Spy.422.origin, también conocido como Dark Caracal. Los malintencionados usaron este programa nocivo para ciberespionaje. Android.Spy.422.origin robaba los mensajes SMS, espiaba las llamadas telefónicas, robaba fotos, el historial del navegador web y las pestañas guardadas en el mismo, grababa el entorno con el micro incrustado del dispositivo móvil infectado y realizaba algunas otras acciones. Otros troyanos espía eran las nuevas modificaciones del programa nocivo Android.Spy.410.origin, conocido para los expertos de Doctor Web a partir de diciembre de 2017. Espía la mensajería en programas populares, tales como Telegram, WhatsApp, Skype y otros, intercepta los mensajes SMS y las llamadas telefónicas y roba las fotos.

Miner en Android

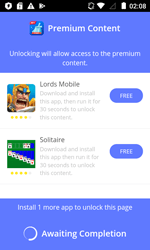

Entre los programas nocivos para el SO Android detectados en enero, hubo un troyano miner llamado Android.CoinMine.8. Los ciberdelincuentes lo difundían como si fuera un juego o un programa disponible para la descarga gratuita de un sitio web. En realidad, todas estas aplicaciones eran un troyano que usaba los dispositivos infectados para obtener (mining) la criptodivisa Monero.

Los malintencionados siguen creando las nuevas aplicaciones nocivas y no deseadas para el SO Android y las difunden no solo a través de los sitios web de estafa, sino también a través del catálogo Google Play. Para la protección de dispositivos móviles contra estas amenazas, recomendamos instalar los productos antivirus Dr.Web para Android.

Su Android necesita protección

Use Dr.Web

- El primer antivirus ruso para Android

- Más de 135 millones de descargas solo desde Google Play

- Gratuito para los usuarios de productos de hogar Dr.Web