Doctor Web: informe de la actividad de virus en abril del año 2018

28 de abril del año 2018

A principios de abril los analistas de virus de la empresa Doctor Web detectaron una nueva versión del troyano bancario peligroso que infectaba los dispositivos móviles en SO Android. Además, a mediados del mes fue registrada la difusión del troyano cifrador para Windows que por causa de un error de los creadores de virus dañaba los archivos sin posibilidad de descifrarlos posteriormente.

Tendencias clave de abril

- Aparición del troyano bancario peligroso para el SO Android

- Difusión de un troyano cifrador que infectaba los dispositivos en Windows

Amenaza del mes

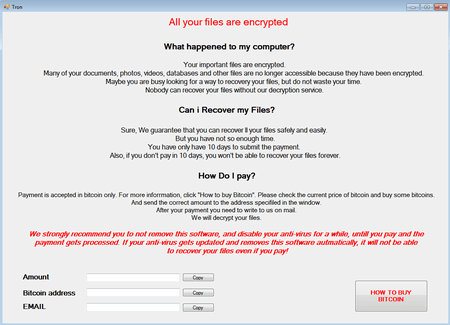

Un troyano cifrado llamado Trojan.Encoder.25129 se detecta por la protección preventiva del Antivirus Dr.Web como DPH:Trojan.Encoder.9. Según lo planificaron los creadores de virus, el troyano no cifra los archivos si la dirección IP del dispositivo infectado está en Rusia, Bielorrusia o Kazakstán, y también si en la configuración del sistema operativo está establecida la lengua rusa y las opciones regionales rusas. Pero por causa de un error en el código, el encoder cifra los archivos, sin importar la ubicación de la dirección IP.

Trojan.Encoder.25129 con los algoritmos AES-256-CBC cifra el contenido de las carpetas del usuario actual, del Escritorio Windows, así como de carpetas de servicio AppData y LocalAppData. A los archivos cifrados se les atribuye la extensión .tron. El importe del rescate demandado por los malintencionados varía de 0,007305 a 0,04 Btc.

Como los creadores del troyano han hecho un error en su código, en la mayoría de los casos no podrán descifrar los archivos dañados por este encoder. Para más información sobre el funcionamiento y las características de Trojan.Encoder.25129, consulte el artículo publicado en nuestro sitio web.

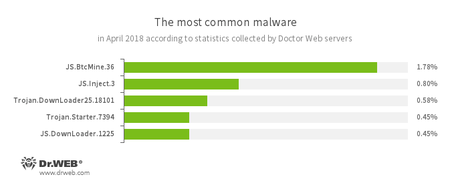

Según los datos de servidores de estadísticas Doctor Web

- JS.BtcMine.36

- Un script en JavaScript que sirve para la obtención oculta (mining) de la criptomoneda.

- JS.Inject

- Una familia de scripts nocivos en JavaScript. Incrustan el script nocivo en el código HTML de las páginas web.

- Trojan.DownLoader

- Una familia de troyanos que sirven para descargar otras aplicaciones nocivas en el equipo atacado.

- Trojan.Starter.7394

- Un representante de la familia de troyanos cuyo destino principal es iniciar en el sistema el archivo ejecutable con un conjunto determinado de funciones nocivas.

- JS.DownLoader

- Una familia de scripts nocivos en JavaScript. Descargan e instalan en el equipo otros programas nocivos.

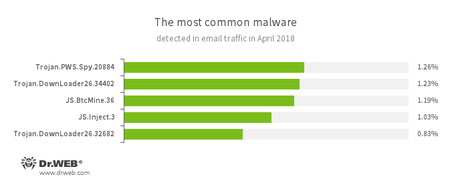

Estadísticas de programas nocivos en el tráfico de correo

- Trojan.PWS.Spy.20884

- Un representante de la familia de troyanos espía para el SO Windows, capaces de robar la información confidencial, así mismo, las contraseñas de usuario.

- Trojan.DownLoader

- Una familia de troyanos que sirven para descargar otras aplicaciones nocivas en el equipo atacado.

- JS.BtcMine.36

- Un script en JavaScript que sirve para el mining oculto de la criptomoneda.

- JS.Inject

- Una familia de scripts nocivos en JavaScript. Incrustan un script nocivo en el código HTML de las páginas web.

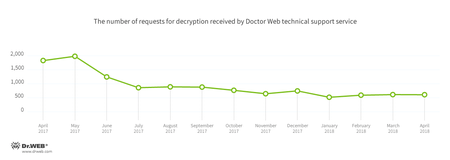

- Trojan.Encoder.11464 — 10.56% de solicitudes;

- Trojan.Encoder.11539 — 9.73% de solicitudes;

- Trojan.Encoder.858 — 8.70% de solicitudes;

- Trojan.Encoder.25064 — 7.66% de solicitudes;

- Trojan.Encoder.24249 — 4.76% de solicitudes;

- Trojan.Encoder.761 — 2.28% de solicitudes.

- Difusión de un troyano bancario peligroso que infectó más de 60 000 dispositivos móviles de usuarios rusos;

- Aparición de los nuevos troyanos espía;

- Detección de los programas nuevos y potencialmente peligrosos en el catálogo Google Play.

Cifradores

En abril el servicio del soporte técnico de la empresa Doctor Web con mayor frecuencia fue contactado por los usuarios víctimas de las siguientes modificaciones de troyanos cifradores:

Dr.Web Security Space para Windows protege contra los troyanos cifradores

Sitios web peligrosos

Durante el mes de abril del año 2018 a la base de sitios web no recomendados y nocivos fueron añadidas 287 661 direcciones de Internet.

| marzo 2018 | abril 2018 | Dinámica |

|---|---|---|

| + 624 474 | + 287 661 | - 53,9% |

Software nocivo y no deseado para dispositivos móviles

En abril los expertos de la empresa Doctor Web detectaron una nueva modificación del troyano bancario peligroso para el SO Android que fue llamado Android.BankBot.358.origin. Atacaba a clientes rusos de Sberbank e infectó más de 60 000 dispositivos móviles. Así mismo, el mes pasado los analistas de virus detectaron en el catálogo Google Play muchos programas nocivos de la familia Android.Click. Entre ellos – Android.Click.245.origin, Android.Click.246.origin y Android.Click.458. Al iniciarse, descargaban los sitios web establecidos por los ciberdelincuentes donde engañaban y suscribían a las víctimas potenciales a servicios de contenido caros. Luego en el catálogo Google Play fue detectado un programa potencialmente peligroso Program.PWS.2 que permitía conectarse al servicio Telegram bloqueado en Rusia. Esta aplicación no cifraba la información confidencial transferida, lo cual pudo causar una filtración de datos secretos de titulares de smartphones y tabletas en Android. A finales del mes los expertos de Doctor Web en encontraron un troyano en Google Play Android.RemoteCode.152.origin que descargaba e iniciaba los módulos extra usando los cuales creaba los banners de publicidad. Luego el programa nocivo hacía clics sobre los mismos para que los ciberdelincuentes ganaran dinero. También en abril en clasificación de Doctor Web fueron llamados Android.Spy.443.origin y Android.Spy.444.origin.

Los eventos más destacados vinculados con la seguridad “móvil” en el mes de abril:

Para más información sobre los eventos de virus para dispositivos móviles en abril, consulte nuestro informe.