Doctor Web: informe de la actividad de virus en agosto de 2018

31 de agosto de 2018

En agosto los expertos de Doctor Web detectaron la difusión de troyanos miners destinados para obtener la criptomoneda sin autorización de usuarios. Los programas similares estaban destinados tanto para los dispositivos en Windows como en Linux. Durante el último mes de verano los ciberdelincuentes enviaban los mensajes de estafa a administradores de los dominios que se liberaban esperando obtener su dinero de forma fraudulenta. Además, en agosto las bases de virus Dr.Web se completaron con las nuevas entradas para troyanos en Android.

Tendencias clave de agosto

- Difusión de troyanos miners para Windows y Linux

- Envíos de estafa

- Detección de los nuevos programas nocivos para Android

Amenaza del mes

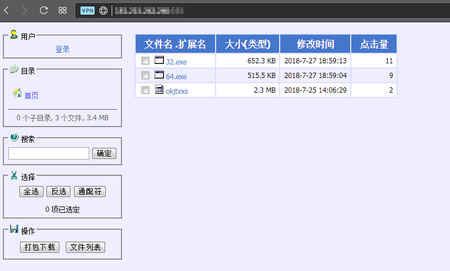

Los malintencionados empezaron a usar aún en junio un programa nocivo añadido a las bases de virus como Linux.BtcMine.82. Este troyano fue creado en lenguaje Go y es un dropper en cuyo cuerpo se guarda el miner comprimido. El dropper lo guarda en el disco y lo inicia, luego el miner empieza a obtener la criptomoneda Monero (XMR). En el servidor perteneciente a los malintencionados los analistas de Doctor Web detectaron varios miners más para el SO Windows.

Todos los programas nocivos detectados por los analistas fueron añadidos a las bases de virus Dr.Web. Para la información más detallada sobre el incidente, consulte las noticias publicadas en nuestro sitio web.

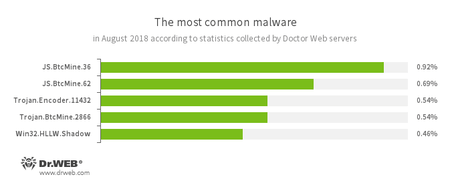

Según los datos de servidores de estadísticas Doctor Web

- JS.BtcMine

- Una familia de scripts en JavaScript destinados para la obtención oculta (mining) de la criptomoneda.

- Trojan.Encoder.11432

- Un gusano cifrador, también llamado como WannaCry.

- Trojan.BtcMine

- Una familia de programas nocivos que sin autorización del usuario aplican los recursos de computación del equipo infectado para obtener (mining) varios tipos de criptomoneda, por ejempдo, Bitcoin.

- Win32.HLLW.Shadow

- Un gusano que usa los dispositivos extraíbles y las unidades de red para su difusión. Además, puede difundirse por la red a través del protocolo estándar SMB. Es capaz de descargar desde el servidor administrativo e iniciar los archivos ejecutables.

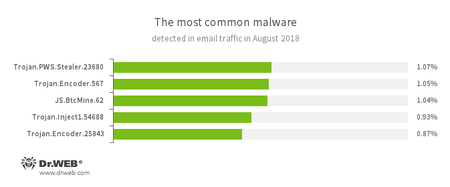

Estadísticas de programas nocivos en el tráfico de correo

- Trojan.PWS.Stealer

- Una familia de troyanos destinados para robar contraseñas y otra información confidencial en el equipo infectado.

- Trojan.Encoder.567, Trojan.Encoder.25843

- Los encoders que cifran los archivos del equipo y demandan a la víctima un rescate por descifrar.

- JS.BtcMine

- Una familia de scripts en JavaScript destinados para la obtención oculta (mining) de la criptomoneda.

- Trojan.Inject

- Una familia de troyanos que incrustan el código nocivo en los procesos de otros programas.

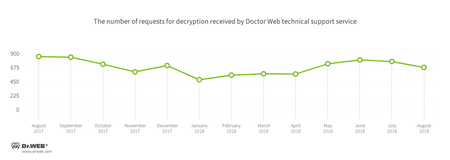

Cifradores

En agosto el servicio de soporte técnico de la empresa Doctor Web con mayor frecuencia fue contactado por los usuarios víctimas de las siguientes modificaciones de troyanos cifradores:

- Trojan.Encoder.858 — 20,00% de solicitudes;

- Trojan.Encoder.11464 — 14,23% de solicitudes;

- Trojan.Encoder.25574 — 9,24% de solicitudes;

- Trojan.Encoder.567 — 3,46% de solicitudes;

- Trojan.Encoder.24249 — 3,45% de solicitudes;

- Trojan.Encoder.10700 — 2,50% de solicitudes.

Dr.Web Security Space para Windows protege contra los troyanos cifradores

Sitios web peligrosos

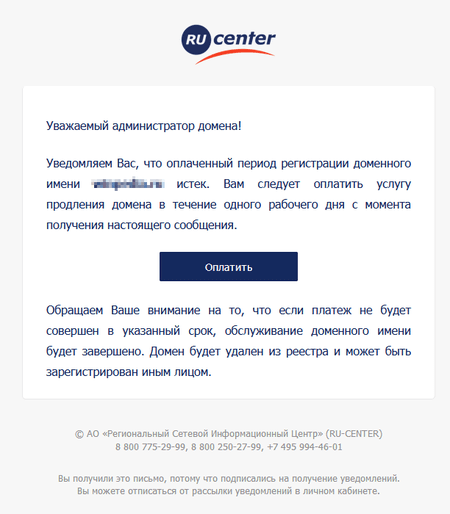

En agosto se activaron los ciberdelincuentes cuyo objetivo esta vez son los administradores de los dominios que se liberan que anteriormente usaban los servicios del registrador Centro de Información de Red Regional (RU-CENTER). A mediados del mes empezaron a recibir por correo electrónico algunos mensajes, supuestamente de esta empresa. Los mensajes contenían un recordatorio sobre la finalización del periodo de registro del nombre de dominio pagado. Los malintencionados confirmaban que el administrador debe pagar el servicio de renovación del dominio durante un día laboral desde el momento de recepción del mensaje, si no, este dominio será excluido del registro.

En enlace del mensaje llevaba al sitio web hackeado cuya dirección estaba añadida a las bases de los recursos en Internet no recomendados del Control de Oficina y Parental. El script establecido allí redirigía al receptor del mensaje a la página del sistema de pago Yandex.Money que permite transferir dinero al monedero digital de los malintencionados.

Así mismo, en agosto muchos usuarios de Internet recibían los mensajes electrónicos donde los estafadores de red le comunicaban el receptor su contraseña anteriormente usada al registrarse en un sitio web, o la combinación del nombre de usuario y la contraseña. Los autores del mensaje confirmaban supuestamente haber publicado un virus en un sitio web porno, y, al consultarlo, haber grabado un vídeo con participación del receptor del mensaje. Para evitar el envío de este vídeo por la lista de direcciones, supuestamente copiada de la libreta de direcciones de la víctima potencial, se le ofrecían pagar un rescate en bitcoins, equivalente a varios miles de USD.

Por supuesto, los mensajes similares son solo una amenaza: por lo visto, los malintencionados se apoderaron de la base de datos de usuarios registrados robada desde uno o varios recursos de Internet. Para no ser víctima de estafadores, los expertos de Doctor Web recomiendan cambiar contraseñas con mayor frecuencia y no usar los mismos datos de la cuenta para registrarse en varios sitios web.

Durante el agosto del año 2018 a la base de los sitios web nocivos y no recomendados fueron añadidas 538 480 direcciones de Internet.

| Julio 2018 | Agosto 2018 | Dinámica |

|---|---|---|

| + 512 763 | + 538 480 | +5% |

Software nocivo y no deseado para dispositivos móviles

En agosto del año 2018 los analistas de virus de la empresa Doctor Web detectaron un troyano clipper Android.Clipper.1.origin que sustituye los números de monederos digitales en el portapapeles de dispositivos en Android infectados. Además, en el catálogo Google Play fueron detectados muchos programas nocivos de varios tipos. Entre ellos, los troyanos bancarios Android.Banker.2843 y Android.Banker.2855 que se difundían como si fueran aplicaciones legales. Además, los ciberdelincuentes intentaban infectar los dispositivos móviles de usuarios con troyanos descargadores Android.DownLoader.768.origin, Android.DownLoader.772.origin y Android.DownLoader.784.origin que descargaban varias aplicaciones nocivas en Smartphones y tabletas. Además, durante el mes de agosto expertos de la empresa Doctor Web detectaron en Google Play muchos troyanos de la familia Android.Click. Los malintencionados los usaban para estafas y para ganar dinero. Otro troyano creado para estafas fue llamado Android.FakeApp.110. También se difundía a través del catálogo de Google Play. Entre los programas nocivos detectados en agosto había el troyano espía peligroso Android.Spy.490.origin que los creadores de virus podían incrustar en cualquier aplicación y difundirlas como originales.

Los eventos más destacados vinculados a la seguridad móvil en agosto:

- Detección de un troyano clipper capaz de suplantar los números de monederos digitales en el portapapeles de dispositivos en Android;

- Detección de muchos programas nocivos en el catálogo Google Play;

- Difusión de troyanos bancarios;

- Detección de un troyano espía peligroso.

Para más información sobre los virus para dispositivos móviles en agosto, consulte nuestroinforme