Doctor Web: informe de la actividad de virus para dispositivos móviles en diciembre de 2018

28 de diciembre de 2018

A principios de diciembre los usuarios brasileños de dispositivos en Android fueron atacados por un troyano bancarios que se difundía a través de Google Play. Además, durante el mes de diciembre en este catálogo oficial de software para Android fueron detectadas también otras aplicaciones nocivas. A finales de diciembre los expertos de Doctor Web detectaron una nueva versión del programa espía comercial que recopila un gran volumen de la información confidencial.

TENDENCIAS CLAVE DE DICIEMBRE

- Difusión del troyano bancario peligroso destinado para los usuarios de Brasil

- Detección de la nueva versión del programa potencialmente peligroso creado para supervisar a los usuarios de dispositivos móviles

- Detección de múltiples aplicaciones nocivas y no deseadas en Google Play

Amenaza móvil del mes

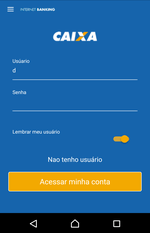

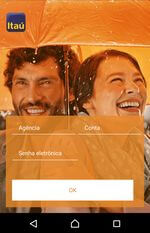

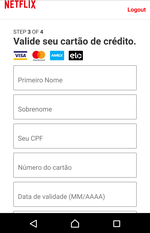

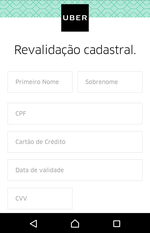

A principios de diciembre, los analistas de virus analizaron un troyano bancario Android.BankBot.495.origin que atacó a los clientes de las entidades de crédito brasileñas. Este programa nocivo intentaba acceder a las posibilidades avanzadas (Accessibility Service) del SO Android para administrar de forma autónoma los programas bancarios, leer el contenido de sus ventanas y transferir la información confidencial a los malintencionados. Además, Android.BankBot.495.origin visualizaba las ventanas phishing por encima de las aplicaciones y de forma fraudulenta obtenía las contraseñas, los nombres de usuario, los datos de tarjetas bancarias y otra información confidencial de las víctimas.

Para más información sobre este troyano, consulte la noticia publicada en el sitio web de la empresa Doctor Web

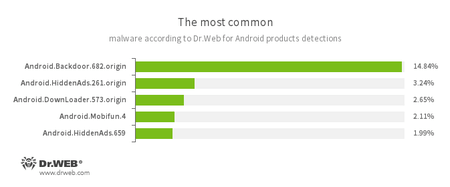

Según los datos de los productos antivirus Dr.Web para Android

- Android.Backdoor.682.origin

- Un troyano bancario que ejecuta los comandos de los malintencionados y les permite controlar los dispositivos móviles infectados.

- Android.HiddenAds.261.origin

- Android.HiddenAds.659

- Troyanos destinados para visualizar la publicidad importuna. Se difunden, como si fueran aplicaciones populares, por otros programas nocivos que en algunos casos los instalan de forma oculta en el catálogo del sistema.

- Android.DownLoader.573.origin

- Un troyano que descarga otras aplicaciones nocivas.

- Android.Mobifun.4

- Un troyano que descarga varias aplicaciones.

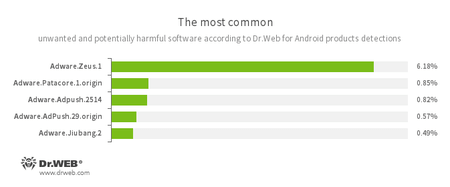

- Adware.Zeus.1

- Adware.Patacore.1.origin

- Adware.Adpush.2514

- Adware.AdPush.29.origin

- Adware.Jiubang.2

- Módulos de software no deseados incrustados en las aplicaciones en Android que sirven para visualizar la publicidad importuna en los dispositivos móviles.

Amenazas en Google Play

Durante el mes de diciembre, en Google Play se detectaron muchos programas nocivos y no deseados. Entre los mismos — los troyanos de publicidad Android.HiddenAds.343.origin y Android.HiddenAds.847 que se difundían como si fueran juegos y aplicaciones útiles. Una vez iniciados, ocultaban su icono desde la pantalla principal y empezaban a visualizar la publicidad.

Así mismo, fueron detectados los programas con módulos no deseados incrustados Adware.Patacore y Adware.HiddenAds. Visualizaban la publicidad hasta cuando el software que los contenía no estaba iniciad. En total, más de 5 300 000 usuarios instalaron estos programas.

Los malintencionados otra vez difundieron las aplicaciones de estafa. A la base de virus Dr.Web fueron añadidas las entradas para detectar los troyanos Android.FakeApp.149, Android.FakeApp.151 y Android.FakeApp.152. Estos programas nocivos descargaban las páginas web donde a las víctimas potenciales se les ofrecía responder a las preguntas y obtener un premio. Para recibir el dinero, el usuario tenía que realizar un pago de comprobación, pero, una vez transferido el dinero a los ciberdelincuentes, los titulares de dispositivos móviles no recibían nada.

Además, los analistas de virus detectaron un troyano Android.Proxy.4.origin, usado por los creadores de virus para redirigir el tráfico a través de los smartphones y las tabletas de sus usuarios. Android.Proxy.4.origin se ocultaba en los juegos inofensivos a primera vista.

Ciberespionaje

Entre los programas potencialmente peligrosos detectados en diciembre, hubo la nueva versión del espía comercial Program.Spyzie.1.origin que permite supervisar a los usuarios de dispositivos en Android. Intercepta el contenido de los SMS y los mensajes del correo electrónico, supervisa las llamadas telefónicas, el historial de consultas del navegador web, las coordenadas del smartphone o de la tableta infectada, accede a la mensajería en los programas populares para comunicación online, y también roba otra información.

A los usuarios del SO Android les amenazan varios programas nocivos y no deseados que se difunden tanto a través de los sitios web como por catálogo Google Play. Además, los malintencionados pueden instalarlos sin ayuda si disponen de acceso físico a los dispositivos móviles. Para proteger smartphones y tabletas, sus titulares deben instalar los productos antivirus Dr.Web para Android.

Su Android necesita protección

Use Dr.Web

- El primer antivirus ruso para Android

- Más de 140 millones de descargas solo desde Google Play

- Gratuito para los usuarios de productos de hogar Dr.Web