Doctor Web: informe de la actividad de virus en julio de 2021

11 de agosto de 2021

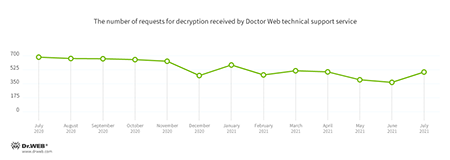

El número de consultas de usuarios para descifrar archivos aumentó un 35.2% comparado con el mes pasado. El encoder más difundido del mes de julio fue Trojan.Encoder.26996, al que se refiere casi la mitad de todos los incidentes.

Tendencias clave del mes de julio

- Reducción del número de amenazas únicas

- El adware sigue siendo la amenaza principal

- Difusión de backdoors en el tráfico de correo

Según los datos del servicio de estadísticas Doctor Web

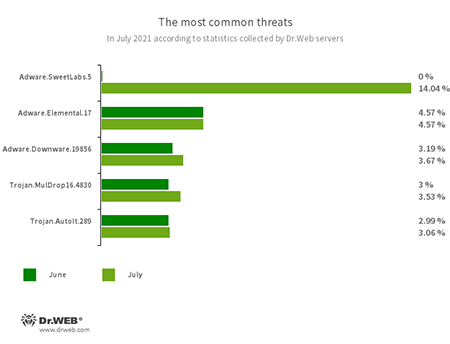

Amenazas del mes pasado:

- Adware.SweetLabs.5

- Un catálogo alternativo de aplicaciones y un complemento para la interfaz gráfica Windows de los creadores de Adware.Opencandy.

- Adware.Elemental.17

- Una familia de adware que penetran en los dispositivos al suplantar los enlaces en los servicios de intercambio de archivos. En vez de los archivos esperados, las víctimas reciben aplicaciones con publicidad, así mismo, instalan software no requerido.

- Adware.Downware.19856

- Adware que sirve de instalador intermediario de programas pirata.

- Trojan.MulDrop16.4830

- Un malware que descarga las aplicaciones no deseadas en el equipo de la víctima.

- Trojan.Autoit.289

- Una utilidad creada en lenguaje de script AutoIt y difundida como parte de un miner o un troyano RAT. Realiza varias acciones maliciosas que dificultan la detección de la carga útil básica.

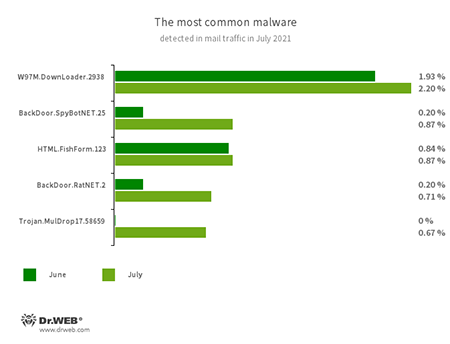

Estadísticas de malware en el tráfico de correo

- W97M.DownLoader.2938

- Una familia de troyanos descargadores que usan las vulnerabilidades de archivos Microsoft Office. Sirven para descargar otro malware al equipo atacado.

- BackDoor.SpyBotNET.25

- Un backdoor creado en .NET. Es capaz de manipular el sistema de archivos (copiar, eliminar, crear directorios etc.), finalizar los procesos y hacer copias de pantalla.

- HTML.FishForm.123

- Una página web difundida en envíos phishing. Es un formulario ficticio para introducir los datos de la cuenta que imita el inicio de sesión en los sitios web populares. Los datos introducidos por el usuario se envían al malintencionado.

- BackDoor.RatNet.2

- Un backdoor que lee las contraseñas guardadas en el navegador.

- Trojan.MulDrop17.58659

- Un malware que descarga las aplicaciones no deseadas al equipo de la víctima.

Cifradores

Comparado con el mes de junio, en julio el número de solicitudes para descifrar archivos afectados por los cifradores aumentó un 35,2%.

- Trojan.Encoder.26996 — 47.8%

- Trojan.Encoder.567 — 10.44%

- Trojan.Encoder.11539 — 1.10%

- Trojan.Encoder.858 — 0.82%

- Trojan.Encoder.11464 — 0.82%

Dr.Web Security Space para Windows protege contra los troyanos cifradores

Sitios web peligrosos

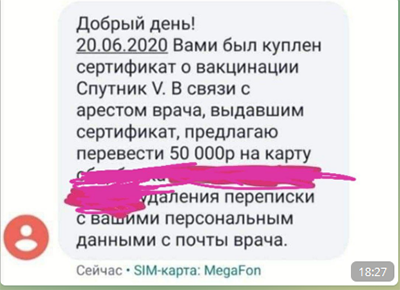

En julio del año 2021 los analistas de Internet de Doctor Web prestaron atención a los casos de difusión de SMS de amenazas. En los últimos informes de virus ya mencionamos las ofertas de los malintencionados de comprar certificados falsificados o códigos QR, pero ahora los malintencionados han llegado más lejos — por 50 000 rublos ofrecen “quitar las huellas” una vez comprada la falsificación.

En la copia de pantalla podemos ver un ejemplo de un SMS de amenaza ofreciendo enviar dinero a la tarjeta indicado. Pero no se dice nada sobre las posibles consecuencias para el destinatario de este “mensaje de suerte” si el mismo rechaza las instrucciones de los malintencionados.

Malware y software no deseado para dispositivos móviles

En julio los analistas de virus de la empresa Doctor Web detectaron una nueva familia de troyanos bancarios para el SO Android, llamado Coper. Estas aplicaciones maliciosas tienen arquitectura modular y varios mecanismos de protección. Así mismo, son capaces de interceptar y enviar los SMS, controlar las notificaciones, visualizar las ventanas phishing por encima de los programas iniciados, supervisar la información introducida en el teclado y realizar otras acciones maliciosas.

Así mismo, fueran reveladas otras amenazas en el catálogo Google Play. Entre ellos hay troyanos de la familia Android.Joker que suscriben a las víctimas a los servicios de pago, y el malware de la familia Android.FakeApp que abre los sitios web de estafa donde a los víctimas potenciales se les ofrecía recibir “pagos” públicos.

Entre las amenazas detectadas en los dispositivos protegidos, las más activas otra vez fueron los troyanos de publicidad, así como los troyanos que ejecutan el código aleatorio y descargan otro software.

Los eventos más destacados vinculados a la seguridad “móvil” en julio:

- detección de la nueva familia de troyanos bancarios para el SO Android;

- aparición de amenazas en el catálogo Google Play;

- actividad de los troyanos de publicidad, así como malware que ejecuta el código aleatorio.

Para más información sobre los eventos de virus para dispositivos móviles en julio, consulte nuestro informe.