Doctor Web: informe de la actividad de virus para dispositivos móviles en febrero de 2023

6 de abril de 2023

Con menor frecuencia, en los dispositivos protegidos por Dr.Web se detectaban los troyanos bancarios y los programas extorsionistas, un 70,57% y un 14,63% respectivamente. Además, la actividad de troyanos espía bajo un 33,93%, los más difundidos entre los mismos fueron varias variantes del troyano que atacaba a los usuarios de algunas modificaciones no oficiales del Messenger WhatsApp.

Durante el mes de febrero, el laboratorio de virus de la empresa Doctor Web reveló en el catálogo Google Play más de 70 malware. La mayoría eran de la familia de programas de estafa Android.FakeApp. Entre los mismos, también hubo aplicaciones troyanas que suscribían a las víctimas a los servicios de pago.

TENDENCIAS CLAVE DEL MES DE FEBRERO

- Crecimiento de actividad de troyanos de publicidad

- Reducción de la actividad de troyanos bancarios y de programas extorsionistas

- Reducción de la actividad de las aplicaciones espía

- Detección de múltiples amenazas en el catálogo Google Play

Según los datos de los productos antivirus Dr.Web para Android

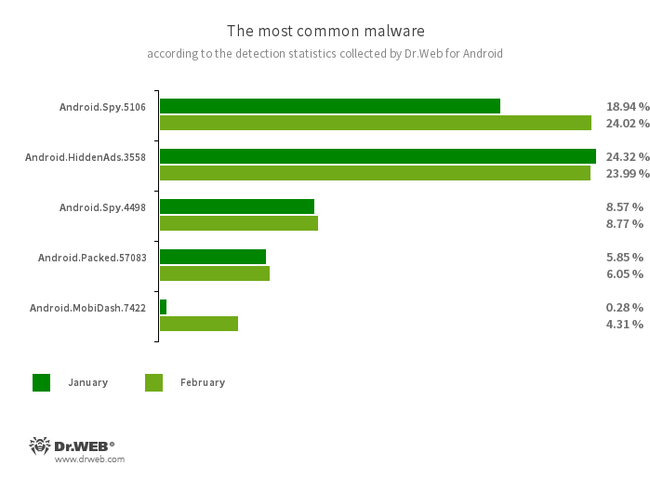

- Android.Spy.5106

- Android.Spy.4498

- Detección de varias variantes del troyano que consiste en versiones modificadas no oficiales de la aplicación WhatsApp. Este malware puede robar en contenido de las notificaciones, ofrecer la instalación de programas de orígenes desconocidos, y durante el uso del Messenger, visualizar las ventanas de diálogo con el contenido configurado a distancia.

- Android.HiddenAds.3558

- Un programa troyano para visualizar publicidad importuna. Los representantes de esta familia con mayor frecuencia se difunden camuflados por aplicaciones legales y en algunos casos se instalan en el catálogo de sistema por otro malware. Al penetrar en los dispositivos en Android, estos troyanos de publicidad normalmente ocultan su propia presencia en el sistema al usuario, por ejemplo, “esconden” el icono de la aplicación del menú de la pantalla principal.

- Android.Packed.57083

- Detección del malware protegido por el comprimidor ApkProtector. Entre el mismo, hay troyanos bancarios, software espía y otro malware.

- Android.MobiDash.7422

- Un programa troyano que visualiza publicidad importuna. Es un complemento que los desarrolladores de software incrustan en las aplicaciones.

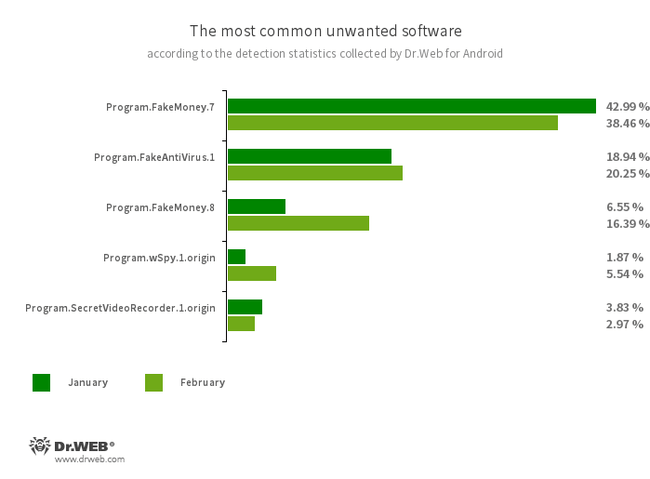

- Program.FakeMoney.7

- Program.FakeMoney.8

- Detección de las aplicaciones que supuestamente permiten ganar dinero al realizar alguna acción o tarea. Imitan el abono de premios, así mismo, para poder usar el dinero “ganado” hay que acumular un importe determinado. Hasta si los usuarios lo consiguen, no pueden recibir los pagos.

- Program.FakeAntiVirus.1

- Detección de adware que imita el funcionamiento del software antivirus. Estos programas pueden informar sobre las amenazas no existentes y engañar a usuarios al requerir el pago de la compra de la versión completa.

- Program.wSpy.1.origin

- Un programa espía comercial para la supervisión oculta a los titulares de dispositivos en Android. Permite leer la mensajería (mensajes en messengers populares y SMS), escuchar el entorno, supervisar la ubicación del dispositivo, supervisar el historial del navegador web, acceder a la libreta telefónica y contactos, fotos y vídeos, hacer copias de pantalla y fotos con la cámara del dispositivo, así mismo, tiene función de keylogger.

- Program.SecretVideoRecorder.1.origin

- Detección de varias versiones de la aplicación para la grabación de fotos y vídeos en segundo plano a través de las cámaras incrustadas de dispositivos en Android. Este programa puede funcionar sin autorización al permitir desactivar las notificaciones de escritura, así como cambiar el icono y la descripción de la aplicación por los falsos. Esta funcionalidad lo convierte en potencialmente peligroso.

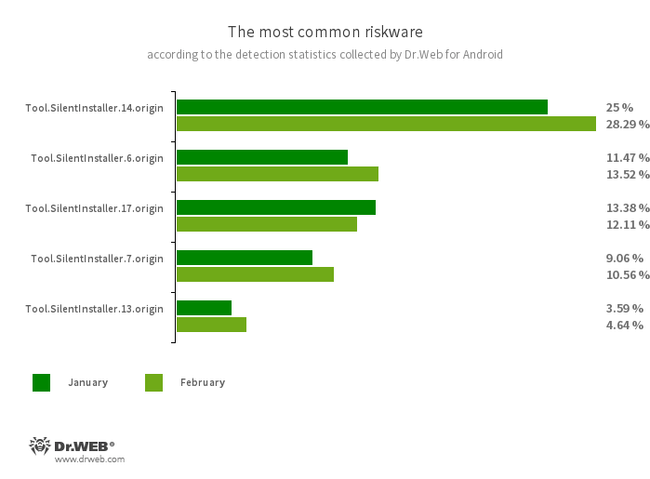

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.17.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.13.origin

- Plataformas potencialmente peligrosas que permiten a las aplicaciones iniciar los archivos APK sin instalar los mismos. Crean un entorno de ejecución virtual que no afecta al sistema operativo básico.

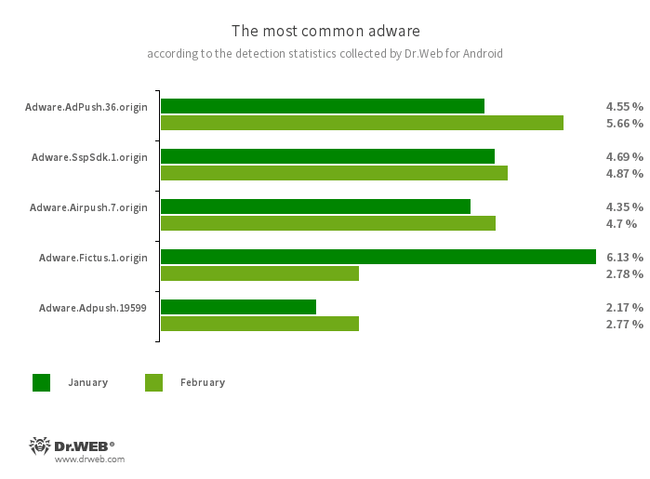

- Adware.AdPush.36.origin

- Adware.Adpush.19599

- Los módulos de publicidad que pueden ser integrados en programas en Android. Visualizan notificaciones de publicidad que engañan a usuarios. Por ejemplo, estas notificaciones pueden ser similares a los mensajes del sistema operativo. Además, estos módulos recaban algunos datos privados, y también pueden abrir otras aplicaciones e iniciar la instalación de las mismas.

- Adware.SspSdk.1.origin

- Un módulo de publicidad especializado incrustado en las aplicaciones en Android. Visualiza la publicidad mientras los programas que lo contienen están cerrados. Como resultado, los usuarios no pueden detectar el origen de anuncios importunos fácilmente.

- Adware.Airpush.7.origin

- Un representante de la familia de módulos de publicidad incrustados en aplicaciones en Android que visualizan publicidad de varios tipos. En función de la versión y modificación, pueden ser notificaciones de publicidad, las ventanas emergentes o los banners. Con estos módulos, los malintencionados con frecuencia difunden el malware, al ofrecer instalar algún tipo de software. Además, estos módulos transfieren varios tipos de información privada al servidor remoto.

- Adware.Fictus.1.origin

- Un módulo de publicidad que los malintencionados incrustan en las versiones clones de juegos populares en Android y programas. Su integración en programas se realiza con comprimidor especializado net2share. Las copias de software creadas de esta forma se difunden a través de varios catálogos de aplicaciones y una vez instaladas visualizan publicidad no deseada.

Amenazas en Google Play

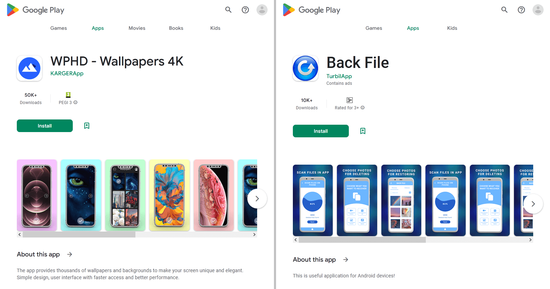

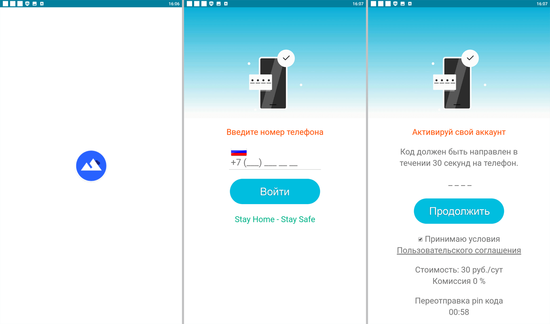

En febrero del año 2023 los analistas de virus de la empresa Doctor Web detectaron en el catálogo Google Play otro malware que suscribía a los titulares de dispositivos en Android a servicios de pago. Así, por ejemplo, los programas troyanos de la familia Android.Subscription — Android.Subscription.19 y Android.Subscription.20 — se difundían camuflados por una compilación de imágenes WPHD - Wallpapers 4K y una utilidad para recuperar los archivos eliminados Back File.

El malware de este tipo al iniciarse, abren los sitios web de servicios de pago e intentan formalizar suscripción de forma automática o al ofrecer a los usuarios indicar su móvil. Más abajo pueden visualizarse los ejemplos de sitios web que los programas troyanos detectados abrían para formalizar la suscripción de pago:

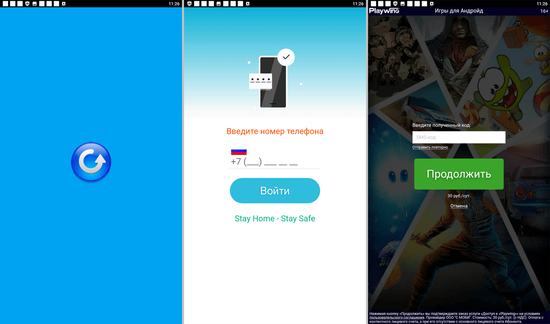

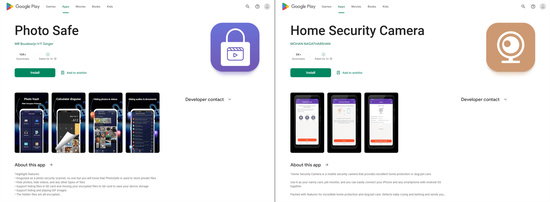

Y los nuevos representantes de la familia Android.Joker llamados Android.Joker.2038 y Android.Joker.2039, se ocultaban en la aplicación Photo Safe para proteger los archivos contra el acceso no autorizado en el programa Home Security Camera que permitía administrar las cámaras de vigilancia a través de smartphone o usar el dispositivo en modo de videovigilancia. Los malware de este tipo abren los sitios web de servicio objetivo de forma no autorizada, y luego conectan a las víctimas a servicios de pago de forma autónoma.

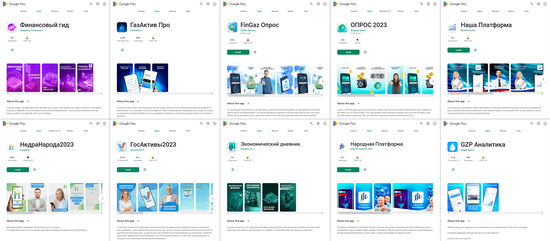

Además, nuestros expertos detectaron decenas de programas falsificados de la familia Android.FakeApp que se difundían camuflados por varios tipos de software. Muchos de ellos fueron presentados por los malintencionados por múltiples aplicaciones del tema financiero, manuales y materiales de formación, programas para realizar encuestas, comercio y visualizar los datos sobre cotizaciones, herramientas para finanzas de hogar etc. Entre los mismos — Android.FakeApp.1219, Android.FakeApp.1220, Android.FakeApp.1221, Android.FakeApp.1226, Android.FakeApp.1228, Android.FakeApp.1229, Android.FakeApp.1231, Android.FakeApp.1232, Android.FakeApp.1241 y otros.

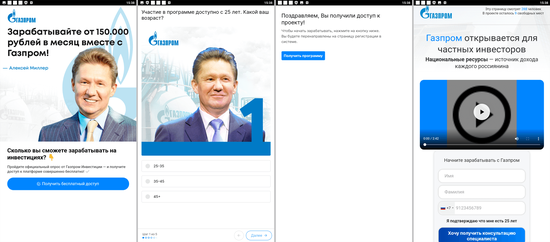

Si los usuarios los instalaban al seguir un enlace especial (por ejemplo, de un anuncio de publicidad), al iniciar los programas, se abrían los sitios web de estafa. En los mismos, a las víctimas potenciales se les ofrecía participar en una pequeña encuesta y acceder a la “plataforma de inversión”, al registrar la cuenta e indicar los datos personales. En caso de instalación de programas orgánica (es decir, los usuarios encontraban e instalaban estas falsificaciones por su propia iniciativa), algunos de los mismos en vez abrir los sitios web de estafadores visualizaban la funcionalidad esperada.

Unos ejemplos de sitios web de estafa abiertos por los mismos:

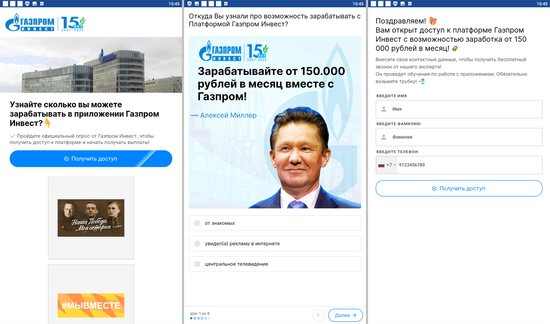

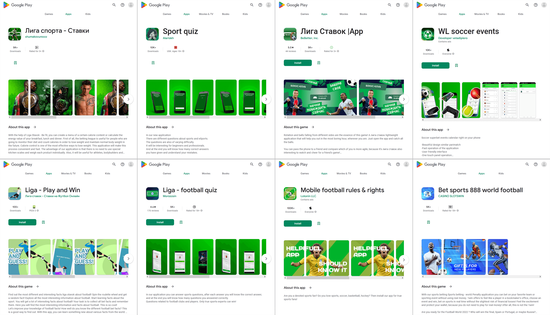

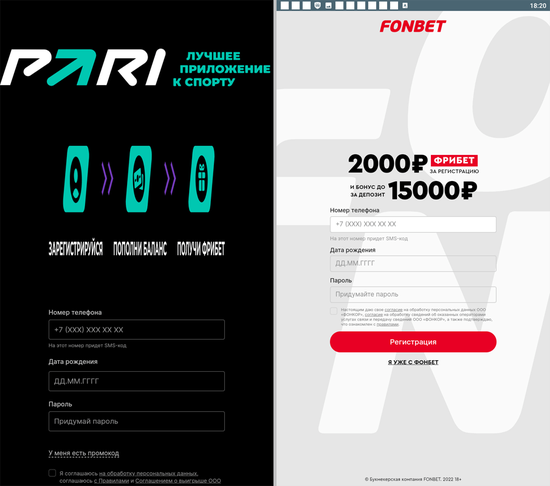

Los malintencionados presentaban algunos programas como si fueran aplicaciones vinculadas al deporte o software oficial de casas de apuestas.

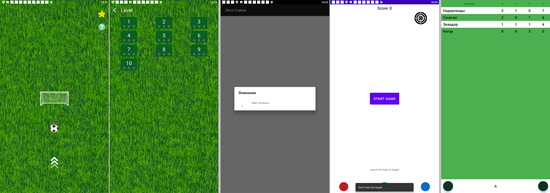

Algunos de los mismos (Android.FakeApp.1192, Android.FakeApp.1193, Android.FakeApp.1194, Android.FakeApp.22.origin, Android.FakeApp.1195, Android.FakeApp.1196 y otros) analizaban los dispositivos en los cuales funcionaban. En caso de detector que estos dispositivos son de prueba (por ejemplo, no tenían tarjeta SIM o eran modelos de la línea Nexus), activaban la funcionalidad no maliciosa — iniciaban los juegos, concursos (los así llamados trivial), abrían las tablas de deporte, la información sobre los partidos, etc. En caso contrario, abrían en WebView o en el navegador los sitios web cuyas direcciones recibían de la base de datos Firebase. Otros programas falsificados de este tipo (Android.FakeApp.1197, Android.FakeApp.1198, Android.FakeApp.1199, Android.FakeApp.1200, Android.FakeApp.1201, Android.FakeApp.1202, Android.FakeApp.1204, Android.FakeApp.1209, Android.FakeApp.1212 y otros) se conectaban al servidor remoto que tomaba la decisión sobre el inicio de las funciones ocultas no maliciosas o las acciones de abrir algún sitio web. Y el programa troyano Android.FakeApp.1203 recibía enlaces para abrir los sitios web del servicio en la nube Firebase Remote Config. Más abajo pueden consultarse los ejemplos de funcionamiento de estos programas.

Inicio de juegos y visualización de la tabla de partidos de fútbol:

Las mismas aplicaciones abren los sitios web de corredores de apuestas:

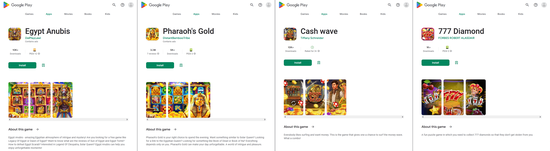

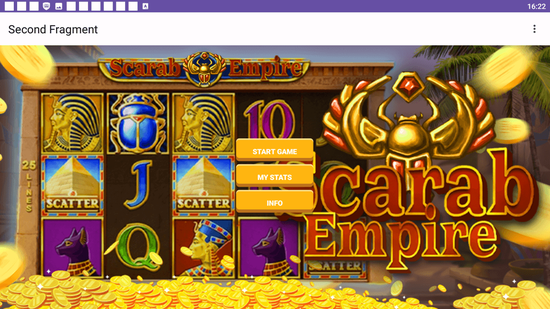

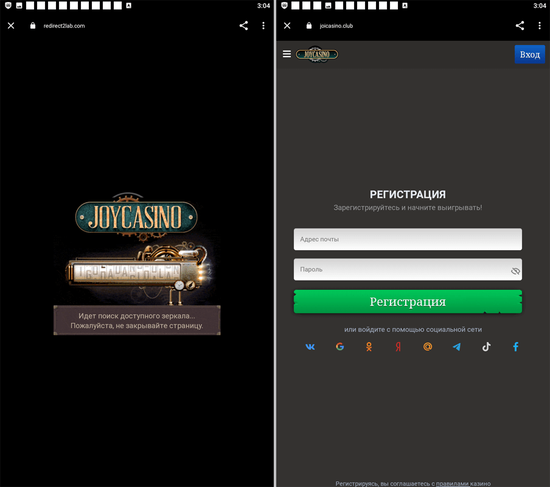

Los programas falsificados difundidos como juegos Android.FakeApp.1222, Android.FakeApp.1224, Android.FakeApp.1225 y Android.FakeApp.1235 en vez de la funcionalidad de juego podían abrir los sitios web de casinos en línea en el navegador Google Chrome.

Un ejemplo de funcionamiento de uno de ellos en modo de juego:

Unos ejemplos de las páginas web abiertas por los mismos:

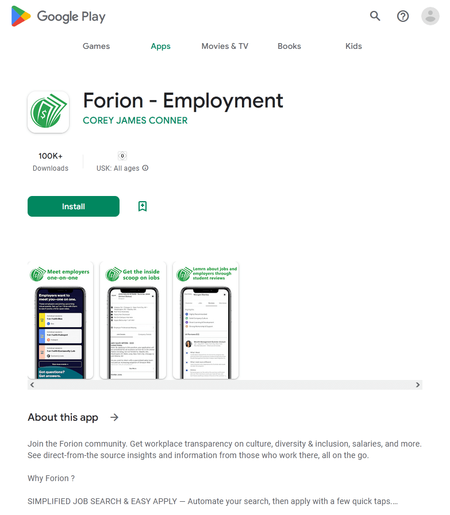

Entre las falsificaciones detectadas, hubo también otro programa difundido como si fuera una herramienta para buscar trabajo que abría los sitios web de estafa con una lista de ofertas de trabajo falsas. Cuando los usuarios seleccionaban un anuncio, se les ofrecía dejar sus datos de contacto al rellenar un formulario especial o conectarse al “empleador” directamente por Messenger. Esta falsificación es una modificación de una aplicación troyana conocida desde finales del año 2022, y se detecta por Dr.Web como Android.FakeApp.1133.

Para proteger los dispositivos en Android contra malware y programas no deseados recomendamos a los usuarios instalar los productos antivirus Dr.Web para Android.

Su Android necesita protección.

Use Dr.Web

- Primer antivirus ruso para Android

- Más de 140 millones de descargas solo desde Google Play

- Gratis para usuarios de productos de hogar Dr.Web