Doctor Web: informe de la actividad de virus en mayo de 2016

31 de mayo de 2016

El último mes de primavera del año 2016 fue destacado por la difusión de un nuevo backdoor destinado para vigilar los usuarios de Microsoft Windows, y sobre todo — para robar varios documentos desde equipos infectados. Tampoco baja la actividad de los malintencionados que crean programas nocivos para la plataforma móvil Android: en mayo los analistas de virus registraron un aumento de difusión de troyanos bancarios móviles. Así mismo, los expertos de Doctor Web investigaron un troyano que realiza las funciones del servidor proxy en el equipo infectado.

Tendencias clave de mayo

- Aparición del troyano espía peligroso para Windows

- Aparición del troyano que convierte el equipo infectado en servidor proxy

- Difusión de troyanos bancarios para el SO Android

Amenaza del mes

Los troyanos espía suponen mayor peligro porque son capaces de robar la información confidencial de mucha valor para los usuarios. Uno de estos programas nocivos es el troyano BackDoor.Apper.1 investigado por los expertos de Doctor Web a principios de mayo.

Este backdor se difunde usando un dropper, un documento de Microsoft Excel que tiene incrustado un macro especial. El macro recaba por bytes e inicia un archivo autodescompresión. El archivo, a su vez, contiene un archivo ejecutable prestado por los malintencionados del conjunto de entrega del producto popular de la corporación Symantec. Este archivo tiene firma digital válida Symantec y al iniciarse descarga a la memoria del equipo una biblioteca dinámica que tiene realizadas las funciones básicas del troyano.

El destino principal de BackDoor.Apper.1 es robar varios documentos desde el equipo infectado, pero este troyano puede ejecutar también otros comandos de los malintencionados. Para más información sobre BackDoor.Apper.1, consulte el artículo publicado en el sitio web de la empresa Doctor Web.

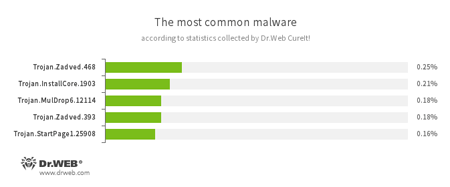

Según los datos estadísticos de la utilidad de desinfección Dr.Web CureIt!

Trojan.Zadved

Complementos destinados para suplantar en la ventana del navegador los resultados de los sistemas de búsqueda, así como visualizar los mensajes emergentes falsificados de las redes sociales. Además, su funcionalidad troyana incluye la sustitución de los mensajes de publicidad visualizados en varios sitios web.Trojan.InstallCore.1903

Un representante de la familia de instaladores de aplicaciones no deseadas y nocivas.Trojan.MulDrop

Un representante de la familia de instaladores de aplicaciones no deseadas y nocivas.Trojan.StartPage

Una familia de programas nocivos capaces de suplantar la página de inicio en la configuración del navegador.

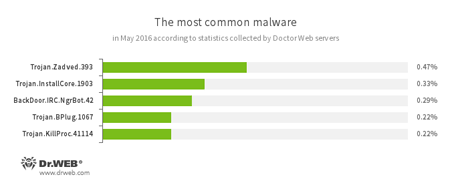

Según los datos de servidores de estadísticas Doctor Web

Trojan.Zadved

Complementos destinados para suplantar en la ventana del navegador los resultados de los sistemas de búsqueda, así como visualizar los mensajes emergentes falsificados de las redes sociales. Además, su funcionalidad troyana incluye la sustitución de los mensajes de publicidad visualizados en varios sitios web.Trojan.InstallCore.1903

Complementos destinados para suplantar en la ventana del navegador los resultados de los sistemas de búsqueda, así como visualizar los mensajes emergentes falsificados de las redes sociales. Además, su funcionalidad troyana incluye la sustitución de los mensajes de publicidad visualizados en varios sitios web.BackDoor.IRC.NgrBot.42

Un troyano bastante difundido conocido para los expertos de seguridad informática aún a partir del año с 2011. Los programas nocivos de esta familia son capaces de ejecutar en el equipo infectado los comandos recibidos de los malintencionados; los ciberdelincuentes lo administran usando el protocolo de intercambio de mensajes de texto IRC (Internet Relay Chat).Trojan.BPlug

Son complementos (plugins) para navegadores populares que visualizan publicidad importuna al consultar las páginas web.Trojan.KillProc.41114

Un representante de la familia de programas nocivos capaces de detener los procesos iniciados de otras aplicaciones, así como realizar otras acciones en el equipo infectado.

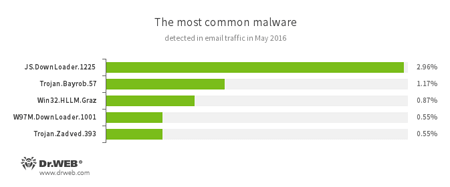

Estadísticas de programas nocivos en el tráfico de correo

JS.Downloader

Una familia de scripts nocivos creados en JavaScript, destinados para descargar e instalar en el equipo otros programas nocivos.Trojan.Bayrob.57

Un troyano capaz de robar la información confidencial y realizar en el equipo infectado otras acciones no deseadas para el usuario.Win32.HLLM.Graz

Gusano de correo de envío, supervisa el tráfico en los puertos determinados y descompila los datos recibidos para extraer contraseñas; esta información se usa para la posterior difusión del gusano.W97M.DownLoader

Una familia de troyanos descargadores que usan las vulnerabilidades de aplicaciones de oficina para su funcionamiento, Destinados para descargar otros programas nocivos al equipo atacado.

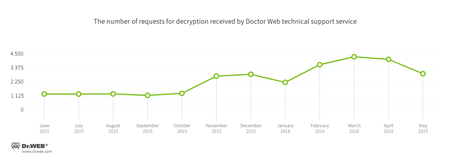

Troyanos cifradores

Troyanos cifradores más difundidos en mayo de 2016:

Dr.Web Security Space 11.0 para Windows

protege contra los troyanos cifradores

No hay esta funcionalidad en la licencia Antivirus Dr.Web para Windows.

| Protección de datos contra la pérdida | |

|---|---|

|  |

Sitios web peligrosos

Sitios web peligrosos

| Abril 2016 | Mayo 2016 | Dinámica |

|---|---|---|

| + 749 173 | + 550 258 | -26.55% |

Otros eventos

TeamViewer es un programa popular de administración remota — usando el mismo, los expertos de tecnologías de la información y los administradores de sistemas pueden obtener acceso al sistema operativo por la red y realizar alguna acción en el mismo – por ejemplo, cambiar la configuración o enviar los archivos necesarios. Pero a veces los malintencionados usan esta utilidad — modifican TeamViewer para que su icono no se visualice en la barra de tareas Windows, y luego se conectan al equipo atacado sin que el usuario lo sepa.

El troyano BackDoor.TeamViewer.49 también usa TeamViewer, pero por otra razón: usando el mismo, descarga a la memoria del equipo una biblioteca que tiene realizadas las funciones básicas del troyano. Este backdoor convierte el equipo infectado en un servidor proxy que redirige el tráfico del servidor administrativo al nodo remoto establecido. Esto les permite a los malintencionados asegurar su propio anonimato en Internet al conectarse a los equipos remotos a través del equipo infectado como si fuera un servidor proxy ordinario. Para más información sobre el modo de difusión de BackDoor.TeamViewer.49 y sus posibilidades, consulte el artículo informativo artículo informativo

Software nocivo y no deseado para dispositivos móviles

Los troyanos bancarios que infectan los dispositivos móviles bajo la administración del SO Android siguen siendo un peligro importante para los usuarios. El mes de mayo pasado usando estos programas nocivos los malintencionados otra vez intentaron robar dinero a los titulares de smartphones y tabletas. Así, por ejemplo, siguió difundiéndose el banker Android.SmsSpy.88.origin capaz de atacar clientes de entidades de crédito en todo el mundo. Además, los expertos de la empresa Doctor Web detectaron muchos sitios web de estafa usando los cuales los creadores de virus difundían el troyano Android.BankBot.104.origin, así como otros bankers en Android.

Eventos más destacados vinculados a la seguridad «móvil» en mayo:

- Nuevos casos de difusión del troyano bancario Android.SmsSpy.88.origin que ataca a clientes de decenas de bancos en todo el mundo;

- Difusión de troyanos bancarios a través de los sitios web de estafa que ofrecen descargar el software para crackear los juegos y obtener recursos ilimitados de juegos.

Para más información sobre los eventos de virus para dispositivos móviles, consulte nuestro informe.

Conozca más con Dr.Web

Estadísticas de virus Biblioteca de descripciones Todos los informes de virus

[% END %]