Doctor Web: informe de la actividad de virus para dispositivos móviles en agosto de 2017

31 de agosto de 2017

En agosto en el catálogo Google Play fueron detectadas muchas aplicaciones en Android nocivas, así mismo, los troyanos que realizaban los ataques DDoS. Otros programas nocivos descargaban sin autorización los sitios web indicados por los malintencionados y hacían clics de forma autónoma sobre los banners de los mismos, de los cual se beneficiaban los creadores de virus. Otro troyano en Android detectado en Google Play en agosto visualizaba los formularios de introducción de datos falsificados por encima de los programas iniciados y robaba los nombres de usuario, las contraseñas y otra información confidencial. Además, el último mes de verano en Google Play fue localizado un troyano dropper destinado para instalar otras aplicaciones nocivas.

TENDENCIAS CLAVE DE AGOSTO

- Detección de programas en Android nocivos que realizaban ataques DDoS a los sitios web;

- Detección de un banker Android en Google Play que se ocultaba en una aplicación no nociva.

- Penetración de un troyano a Google Play destinado para instalar otros programas nocivos.

Amenaza móvil del mes

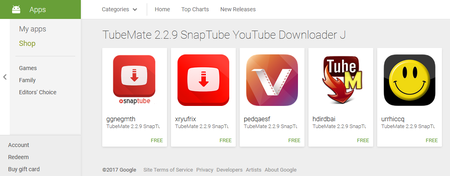

En agosto en el catálogo Google Play se detectaron varios troyanos de la familia Android.Click. Dos de ellos fueron llamados Android.Click.268 y Android.Click.274 respectivamente. Una vez iniciados, realizaban los ataques DDoS sin autorización de los titulares de dispositivos móviles («Rechazo de servicio») a los sitios web indicados por los creadores de virus, al abrir varias copias de los mismos y, así mismo, por comando podían enviar muchos paquetes de red a los servidores objetivo. Como resultado, los usuarios de smartphones y tabletas en Android infectados que descargaban estos programas se convertían en cómplices de ciberdelincuencias sin querer.

Otro troyano añadido a la base de virus Dr.Web como Android.Click.269, sin autorización abría los sitios web indicados en los comandos de los malintencionados y hacía clics sobre los banners de los mismos. Los autores de esta aplicación nociva se beneficiaban de eso. Además, Android.Click.269 visualizaba publicidad al desbloquear la pantalla de dispositivos en Android-infectados.

Todos los troyanos indicados estaban incrustados en el software para ver video del servicio YouTube.

Peculiaridades de Android.Click.268 y Android.Click.274:

- Realizan ataques DDoS a los sitios web, al descargar sin autorización del usuario 20 copias del recurso web indicado por los malintencionados

- Pueden realizar los ataques DDoS a los hosts remotos por protocolo UDP, al enviar 10 000 000 paquetes l puerto del servidor indicado en el comando.

Peculiaridades de Android.Click.269:

- Abre sin autorización los sitios web indicados en el comando de los creadores de virus y automáticamente hace clics robe los banners de publicidad, de lo cual se benefician los autores del troyano;

- Visualiza publicidad al desbloquear la pantalla del dispositivo móvil infectado.

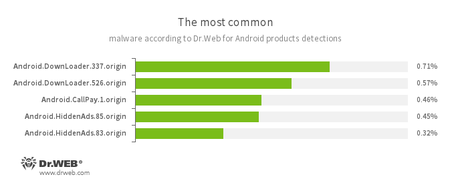

Según los datos de los productos antivirus Dr.Web para Android

- Android.DownLoader.337.origin

- Android.DownLoader.526.origin

- Programas troyanos destinados para descargar otras aplicaciones.

- Android.CallPay.1.origin

- Un programa nocivo que proporciona a los titulares de dispositivos en Android acceso a materiales eróticos, pero para pagar este “servicio” sin autorización realiza llamadas a los números Premium.

- Android.HiddenAds.85.origin

- Android.HiddenAds.83.origin

- Troyanos destinados para visualizar publicidad importuna. Se difunden como si fueran aplicaciones populares por otros programas nocivos que en algunos casos los instalan de en el catálogo de sistema sin autorización.

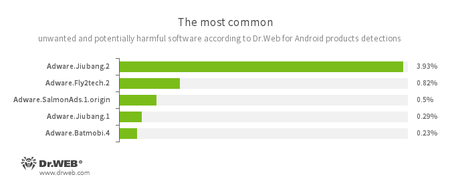

- Adware.Jiubang.2

- Adware.Fly2tech.2

- Adware.SalmonAds.1.origin

- Adware.Jiubang.1

- Adware.Batmobi.4

- Módulos software no deseados que se incrustan en las aplicaciones en Android y sirven para visualizar publicidad importuna en dispositivos móviles.

Un troyano en Google Play

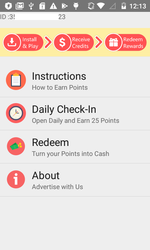

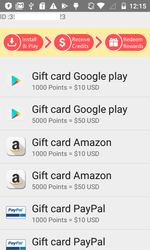

El último mes de verano, a la base de virus Dr.Web fue añadido un troyano bancario Android.BankBot.225.origin que se difundía a través del catálogo Google Play. Estaba oculto en la aplicación llamada «Earn Real Money Gift Cards» que sirve para recibir los certificados dinerarios de regalo por instalar los programas publicitados.

Android.BankBot.225.origin supervisa el inicio de aplicaciones bancarias y otras y visualiza los formularios de introducción de información confidencial falsificados por encima de sus ventanas. Además, por comando de los creadores de virus, puede descargar otros programas en dispositivos infectados que luego intenta instalar.

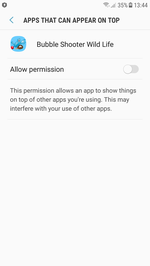

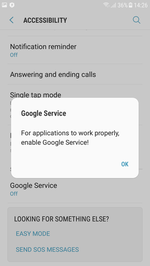

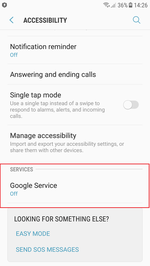

Otro troyano detectado en Google Play en agosto fue añadido a la base de virus Dr.Web como Android.MulDrop.1067. Se ocultaba en un juego llamado «Bubble Shooter Wild Life». Para cada inicio, este programa nocivo solicita un permiso para visualizar los elementos de la interfaz por encima de otras aplicaciones.

Una vez iniciado, intenta obtener acceso a posibilidades especiales (Accessibility Service), al visualizar una notificación correspondiente. Si el titular del dispositiva concede al troyano los permisos necesarios, Android.MulDrop.1067 puede instalar sin ayuda otras aplicaciones en Android, al pulsar automáticamente los botones en los cuadros de diálogo y al confirmar todas las acciones. El troyano comprueba si en la tarjeta de memoria hay un archivo apk que debe instalar, pero la versión actual de Android.MulDrop.1067 no contiene ningún archivo oculto y no tiene funciones de descarga de los mismos de Internet. Esto puede significar que el troyano sigue siendo desarrollándose.

Los creadores de virus intentan difundir los troyanos Android a través del catálogo de aplicaciones Google Play de cualquier forma. Para mayor posibilidad de infección de los dispositivos móviles, incrustan los programas nocivos en las aplicaciones de plena función y usan varios mecanismos para esquivar la seguridad para que los troyanos sigan siendo ocultos el mayor tiempo posible. Para la protección de smartphones y tabletas bajo la administración del SO Android, los usuarios deben instalar los productos antivirus Dr.Web capaz de afrontar las amenazas Android modernas.

Su Android necesita protección

Use Dr.Web

- El primer antivirus ruso para Android

- Más de 100 millones de descargas solo desde Google Play

- Gratuito para los usuarios de productos de hogar Dr.Web