Doctor Web: informe de la actividad de virus en mayo de 2018

31 de mayo de 2018

En mayo la empresa Doctor Web finalizó la investigación de varios troyanos que amenazaban a los usuarios de la plataforma de juegos popular Steam. Robaban los datos de las cuentas de los aficionados a los juegos de ordenador y suplantaban los artículos de juego al realizar las transacciones de canjeo. Así mismo, durante el mes pasado se detectaron muchos sitios web de estafa cuyas direcciones completaron las bases de los recursos Internet no recomendados. Entre ellos muchas veces se detectaban las páginas web que usaban activamente los temas del futuro Mundial de fútbol 2018. A principios de mayo, los analistas de virus investigaron varios troyanos stealers que robaban la información confidencial de los dispositivos infectados.

Tendencias clave de mayo

- Difusión de troyanos que amenazaban a los usuarios de Steam

- Detección de muchos sitios web de estafa

- Aparición de los troyanos espía que robaban la información privada

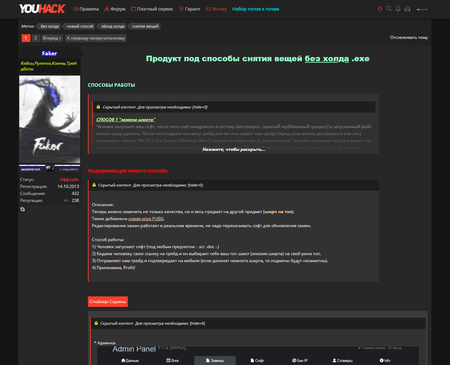

Amenaza del mes

El creador de los programas nocivos añadidos a la base de virus Dr.Web con nombres Trojan.PWS.Steam.13604 y Trojan.PWS.Steam.15278 desarrolló un esquema especial para difundir los mismos. Los malintencionados que desean ganar dinero ilegal solo necesitan tener dinero y, en algunos casos, disponer de un dominio: el creador de virus les ofrece el troyano, el acceso al panel de administración y soporte técnico.

Al infectar el equipo, Trojan.PWS.Steam.13604 visualiza la ventana de autorización falsificada de Steam. Si la víctima introduce su nombre de usuario y contraseña en la misma, el troyano intenta autorizarse con los mismos en el servicio Steam. Si este intento se realiza correctamente y el equipo tiene activado Steam Guard — un sistema de autenticación de dos factores para la protección de la cuenta del usuario, — el troyano visualiza en la pantalla la ventana falsificada para introducir el código de autorización. Toda esta información se envía al servidor de los malintencionados.

Otro programa nocivo del mismo autor, Trojan.PWS.Steam.15278, está destinado para robar el material en Steam. Para realizarlo, en muchas plataformas de canjeo el troyano suplanta al destinatario de los artículos de juego con web injects, y, como resultado, los malintencionados se apoderan de los artefactos. Y al canjear el material a través del sitio web oficial steamcommunity.com el programa nocivo suplanta la visualización de los artículos de juego en el equipo de la víctima al interceptar y modificar el tráfico. Como resultado, el usuario pensará que está adquiriendo material caro, pero en realidad en su cuenta de juego aparecerá otro artículo, mucho más barato.

Para más información sobre los métodos de difusión de estos troyanos y los principios de su funcionamiento, consulte el artículo publicado en nuestro sitio web.

Según los datos de los servidores de estadísticas de Doctor Web

- JS.BtcMine.36

- Un script de JavaScript destinado para la obtención no autorizada (mining) de la criptomoneda.

- JS.Inject

- Una familia de scripts nocivos creados en JavaScript. Incrustan un script nocivo en el código HTML de las páginas web.

- Trojan.PWS.Stealer

- Una familia de troyanos destinados para robar las contraseñas y otra información confidencial en el equipo infectado.

- Trojan.MulDrop8.25070

- Un troyano dropper que instala otros programas nocivos en el sistema.

- Win32.HLLW.Shadow

- Un gusano que usa los dispositivos extraíbles y los discos de red para su difusión. Además, puede difundirse por la red a través del protocolo estándar SMB. Es capaz de descargar los archivos ejecutables del servidor de control e iniciarlos.

Estadísticas de programas nocivos en el tráfico de correo

- Trojan.Dimnie.14

- Un troyano espía capaz de robar la información confidencial del dispositivo infectado y ofrecer el acceso no autorizado al equipo infectado. También dispone del módulo bancario.

- JS.DownLoader

- Una familia de scripts nocivos creados en JavaScript. Descargan e instalan en el equipo otros programas nocivos.

- JS.Inject

- Una familia de scripts nocivos creados en JavaScript. Incrustan un script nocivo en el código HTML de las páginas web.

- JS.BtcMine.36

- Un script en JavaScript destinado para la obtención no autorizada (mining) de la criptomoneda.

- Trojan.DownLoader

- Una familia de troyanos destinados para descargar otras aplicaciones nocivas en el equipo atacado.

Cifradores

En mayo el servicio de soporte técnico de la empresa Doctor Web con mayor frecuencia fue contactado por los usuarios víctimas de las siguientes modificaciones de los troyanos cifradores:

- Trojan.Encoder.11464 — 15.90% de solicitudes;

- Trojan.Encoder.858 — 11.33% de solicitudes;

- Trojan.Encoder.24249 — 6.16% de solicitudes;

- Trojan.Encoder.10700 — 3.78% de solicitudes;

- Trojan.Encoder.13671 — 3.70% de solicitudes;

- Trojan.Encoder.4592 — 2.39% de solicitudes.

Dr.Web Security Space para Windows protege contra los troyanos cifradores

Sitios web peligrosos

A vísperas del Mundial de fútbol se activaron muchos estafadores de red que empezaron a usar el tema actual del mundial. Para atraer a los visitantes, los estafadores publican en sus páginas web los símbolos oficiales del Campeonato. Ofrecen a todo el mundo participar en el sorteo de los premios supuestamente organizados por la FIFA, los bancos importantes y los fondos de inversión internacionales.

Como premios, los estafadores prometían coches caros, mucho dinero, viajes turísticos a balnearios extranjeros y, por supuesto, las entradas gratuitas al campeonato de futbol. El esquema usado por los ciberdelincuentes en general no es nuevo: a la víctima potencial se la informa sobre un premio importante para recibir el cual la misma debe transferir un poco de dinero a la cuenta de los malintencionados. Por supuesto, al transferir el dinero, la víctima de los estafadores no recibirá ningún premio. En mayo de 2018 los expertos de Doctor Web añadieron a las bases de Control Parental y de Oficina varias decenas de direcciones de recursos similares, pero los sitios web de diseño y tema similar siguen apareciendo con regularidad.

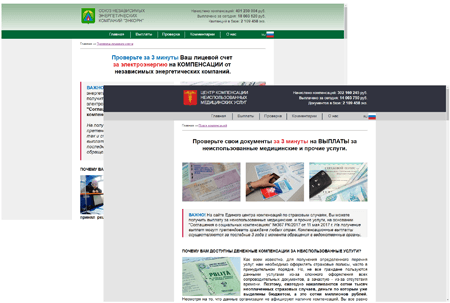

En mayo hubo más casos de difusión de los enlaces a los sitios web de estafa a través de SMS y mensajes en programas messengers. Los estafadores ofrecen a las víctimas potenciales recibir la supuesta compensación por los sobrepagos de los servicios de comunidad, sanidad o de seguridad social obligatorio.

Para «comprobar» la posibilidad de recibir la compensación, al visitante del sitio web se le ofrece introducir en el formulario especial las últimas cifras de algún documento, así como su nombre y apellidos. Sin importar los datos indicados por el usuario, en el sitio web aparecerá un mensaje sobre la posibilidad de recibir el pago, para lo cual los delincuentes piden que les transfieran un poco de dinero. Para más información sobre este esquema popular de engaño de usuarios de Internet, consulte nuestro artículo.

En mayo de 2018 a la base de los sitios web no recomendados y nocivos fueron añadidas 1 388 093 direcciones de Internet.

| Abril 2018 | Mayo 2018 | Dinámica |

|---|---|---|

| + 287 661 | + 1 388 093 | + 382.5% |

Otros eventos de seguridad informática

En mayo los analistas de virus de Doctor Web investigaron varias nuevas modificaciones de troyanos que robaban la información confidencial. Uno de ellos, llamado Trojan.PWS.Stealer.23370, escanea los discos del dispositivo infectado en busca de contraseñas y archivos cookies guardados de los navegadores basados en Chromium. Además, este troyano roba la información del Messenger Telegram, el cliente FTP FileZilla, y también copia los archivos de imágenes y documentos de oficina por listado preestablecido. Los datos obtenidos el troyano los comprime en un archivo y lo guarda en Yandex.Disc.

Otra modificación de este troyano espía fue llamada Trojan.PWS.Stealer.23700. Roba las contraseñas y archivos cookies de los navegadores Google Chrome, Opera, Yandex.Browser, Vivaldi, Kometa, Orbitum, Comodo, Amigo y Torch. Además, el troyano copia los archivos ssfn de la subcarpeta config de la aplicación Steam, así como los datos necesarios para acceder a la cuenta Telegram. Además, el espía crea las copias de imágenes y documentos guardados en el Escritorio de Windows. Toda la información robada la comprime en un archivo y sube al almacén en la nube pCloud.

La tercera modificación del stealer fue llamada Trojan.PWS.Stealer.23732. Este troyano consiste en varios componentes, Uno de ellos es un módulo espía, al igual que sus antecesores, creado en Python y transformado en un archivo ejecutable. Roba la información confidencial. Todos los demás componentes del troyano han sido creados en Go. Uno de ellos escanea los discos en busca de carpetas donde están instalados los navegadores, y otro comprime los datos robados en los archivos y los sube al almacén pCloud.

Para más información sobre los métodos de difusión de estos programas nocivos, consulte el artículo publicado en nuestro sitio web.

Software nocivo y no deseado para dispositivos móviles

En mayo se detectaron muchos nuevos programas nocivos y potencialmente peligrosos para dispositivos móviles, muchos de los cuales se difundían a través del catálogo de programas oficial para el SO Android. A principios del mes, los analistas de virus de la empresa Doctor Web detectaron en Google Play un troyano Android.Click.248.origin que abría las páginas web de estafa donde los usuarios se suscribían a servicios caros. Posteriormente en el mismo sitio nuestros expertos detectaron un troyano Android.FakeApp. Seguía los enlaces recibidos de los creadores de virus y abría las páginas web al falsificar su número de consultas. Además, en Google Play se difundieron los programas nocivos de la familia Android.HiddenAds, destinados para visualizar publicidad. Entre los troyanos detectados en mayo también hubo espías Android.Spy.456.origin y Android.Spy.457.origin que se usaban pata supervisar a los usuarios. Y a finales de mayo los analistas de virus de Doctor Web añadieron a la base de virus una entrada para detectar un programa espía comercial Program.Onespy.3.origin.

Los eventos más destacados vinculados a la seguridad móvil en mayo:

- Detección de nuevos troyanos Android en Google Play;

- Detección de la nueva versión del programa espía potencialmente peligrosos para el SO Android.

Para más información sobre los eventos de dispositivos móviles en mayo, consulte nuestro informe.