Doctor Web: informe de la actividad de virus para dispositivos móviles en julio de 2018

31 de julio de 2018

En julio del año 2018 los malintencionados difundieron otra vez el backdoor Android peligroso Android.Backdoor.554.origin, conocido para los analistas de virus de la empresa Doctor Web aún a partir de abril del año 2017. Este troyano espiaba a los usuarios y permitía a los ciberdelincuentes administrar a distancia los smartphones y las tabletas infectadas. Android.Backdoor.554.origin ocultaba en su interior un gusano Windows que copiaba a la tarjeta de memoria conectada al dispositivo móvil para la posterior infección de los equipos con SO Windows. Además, el mes pasado los malintencionados seguían atacando a los titulares de smartphones y tabletas en Android usando los troyanos bancarios. Uno de ellos, llamado Android.Banker.2746, estaba disponible para la descarga en Google Play. Algunos otros troyanos bancarios los descargaba a dispositivos móviles el programa nocivo Android.DownLoader.753.origin, también disponible en el catálogo oficial de programas del SO Android. Además, durante el mes de julio los ciberdelincuentes difundían otros troyanos bancarios para el SO Android. Entre ellos había Android.BankBot.279.origin presentado por los creadores de virus como si fuera una aplicación útil. Así mismo, en julio los analistas de virus de Doctor Web detectaron varios nuevos programas espía comerciales llamados Program.Shadspy.1.origin y Program.AppSpy.1.origin.

Tendencias clave de julio

- Difusión de un backdoor en Android que espiaba los usuarios y ayudaba a los malintencionados infectar los equipos en Windows

- Aparición de programas nocivos en el catálogo de Google Play

- Difusión de troyanos bancarios

Amenaza móvil del mes

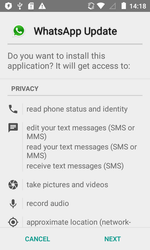

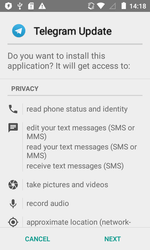

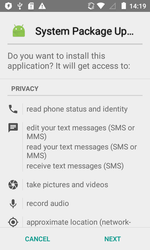

En julio los expertos en seguridad informática detectaron otro ataque del backdoor Android.Backdoor.554.origin a los usuarios de smartphones y tabletas en Android. Este troyano se difundía como si fuera una nueva versión de programas conocidos para la comunicación en línea, tales como WhatsApp y Telegram, así como actualizaciones de sistema y otras actualizaciones importantes.

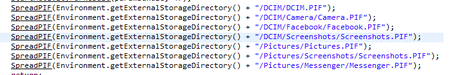

Android.Backdoor.554.origin ejecutaba los comandos de los malintencionados, y también permitía a los ciberdelincuentes controlar el dispositivo móvil infectado y espiar a su titular. El troyano supervisaba la ubicación del smartphone o de la tableta en Android, interceptaba la mensajería en los programas de intercambio de mensajes populares, accedía a llamadas y SMS, robaba la información sobre los contactos de la libreta telefónica y realizaba otras acciones nocivas. Además, este backdoor ocultaba en sus recursos de archivos un gusano Windows llamado Win32.HLLW.Siggen.10482. Una vez infectado el dispositivo móvil, Android.Backdoor.554.origin copiaba el gusano a la tarjeta de memoria, colocándolo en los catálogos con imágenes, Así mismo, el archivo ejecutable Win32.HLLW.Siggen.10482, con extensión .pif, tenía nombre del directorio donde se ubicaba. Como resultado, al abrir posteriormente o al copiar estos catálogos al equipo para ver imágenes, el usuario corría el riesgo de iniciar el gusano.

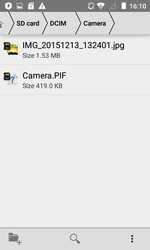

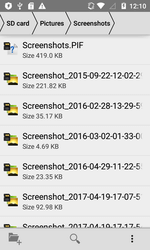

En la imagen siguiente puede consultarse un listado de directorios donde el troyano Android.Backdoor.554.origin colocaba Win32.HLLW.Siggen.10482:

Unos ejemplos de copiar correctamente el archivo ejecutable del gusano a los catálogos con imágenes en la tarjeta de memoria del dispositivo Android infectado:

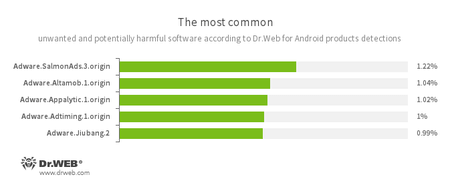

Según los datos de los productos antivirus Dr.Web para Android

- Android.Altamob.1.origin

- Una plataforma de publicidad troyano que descarga e inicia los módulos nocivos de forma oculta.

- Android.HiddenAds.288.origin

- Android.HiddenAds.524

- Los troyanos destinados para visualizar la publicidad importuna. Se difunden por otros programas nocivos, como si fueran aplicaciones populares. Estos programas a veces los instalan en el catálogo de sistema sin autorización.

- Android.Mobifun.4

- Un troyano que descarga otras aplicaciones nocivas.

- Android.Xiny.197

- Un troyano que sirve para la descarga no autorizada e instalación de otras aplicaciones nocivas.

- Adware.SalmonAds.3.origin

- Adware.Altamob.1.origin

- Adware.Appalytic.1.origin

- Adware.Adtiming.1.origin

- Adware.Jiubang.2

- Los módulos de software no deseados incrustados en las aplicaciones Android y destinados para visualizar la publicidad importuna en dispositivos móviles.

Troyanos bancarios

El mes pasado los expertos en seguridad informática detectaron en el catálogo Google Play un troyano que en clasificación de la empresa Doctor Web fue llamado Android.DownLoader.753.origin. Este programa nocivo se difundía como si fuera una aplicación financiera. Algunos de sus modificaciones realmente realizaban las funciones declaradas, pero otras eran inútiles y solo ofrecían instalar el software bancario real, al abrir sus páginas en el programa Play Market.

Android.DownLoader.753.origin de forma no autorizada descargaba del servidor remoto un troyano bancario de la familia Android.BankBot e intentaba instalarlo, visualizando el diálogo estándar de instalación.

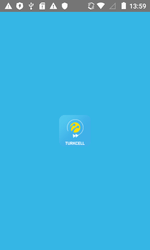

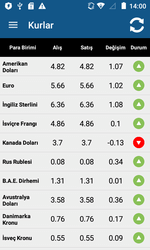

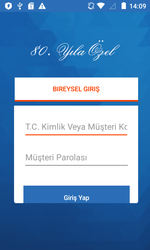

A mediados de julio los expertos de Doctor Web analizaron el banker Android llamado Android.Banker.2746. Los creadores de virus difundieron este troyano a través del catálogo Google Play, como si el programa nocivo fuera la aplicación bancaria oficial.

Usando la misma, intentaban acceder a las cuentas de clientes de una empresa de crédito turca. Android.Banker.2746 visualizaba un cuadro de estafa para introducir el nombre de usuario y la contraseña e interceptaba SMS con códigos de confirmación de un solo uso.

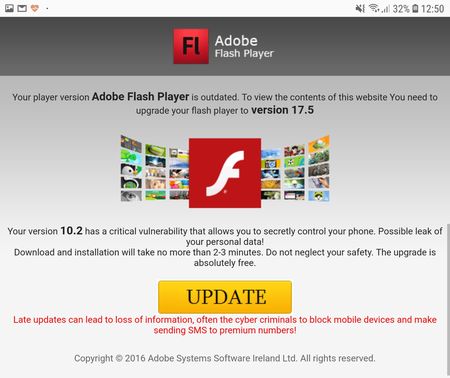

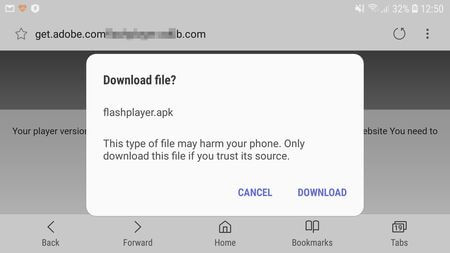

Entre los troyanos bancarios que acataron a usuarios el mes pasado había un programa nocivo Android.BankBot.279.origin. Los ciberdelincuentes lo difundían a través de los sitios web de estafa. Al consultar uno de ellos a través de un dispositivo móvil, el troyano se descargaba como si fuera un programa útil, por ejemplo, el reproductor Adobe Flash Player, algún programa para mensajería en línea, clientes para conectarse a servicios VPN y otro software. Android.BankBot.279.origin supervisaba el inicio de las aplicaciones bancarias instaladas en el smartphone o en la tableta y visualizaba por encima de sus ventanas un formulario phishing para introducir el nombre de usuario y la contraseña para acceder a la cuenta del usuario. Además, el banker podía cambiar el pin de desbloqueo de la pantalla y bloquear el dispositivo infectado.

Unos ejemplos de los sitios web desde los cuales se descargaba Android.BankBot.279.origin a smartphones y tabletas en Android:

Programas espía

El mes pasado los expertos de Doctor Web detectaron varios nuevos programas espía comerciales. Uno de ellos fue llamado Program.AppSpy.1.origin. Supervisa la ubicación del dispositivo infectado, intercepta las llamadas telefónicas y mensajes SMS. Otro programa para ciberespionaje fue añadido a la base de virus Dr.Web como Program.Shadspy.1.origin. Esta aplicación tiene amplia funcionalidad. Program.Shadspy.1.origin supervisa la mensajería SMS, las llamadas telefónicas, graba el entorno con un micro incrustado, copia el historial de consultas de los sitios web del navegador web, la información sobre los eventos planificados del calendario del usuario, puede sacar fotos con la cámara del smartphone o de la tableta, así como realizar otras acciones. Además, en caso de disponer de permisos root, Program.Shadspy.1.origin puede interceptar la mensajería en los programas Facebook y WhatsApp.

Los troyanos bancarios son bastante peligrosos para dueños de dispositivos móviles. Los malintencionados siguen difundiendo estas aplicaciones bancarias no solo a través de los sitios web de estafa, sino también a través del catálogo oficial de programas Google Play. Para protegerse de estos y otros troyanos Android los usuarios deben instalar los productos antivirus Dr.Web para Android.

Su Android necesita protección

Use Dr.Web

- El primer antivirus ruso para Android

- Más de 135 millones de descargas solo desde Google Play

- Gratuito para los usuarios de productos de hogar Dr.Web