09 de noviembre de 2020

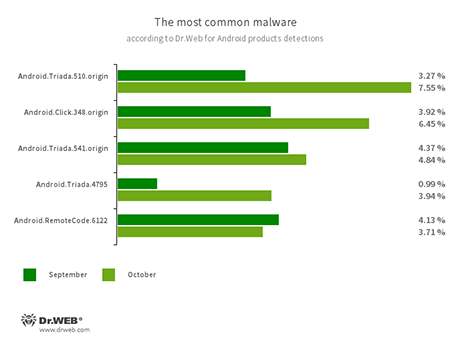

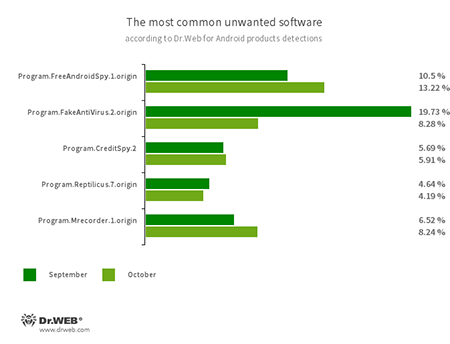

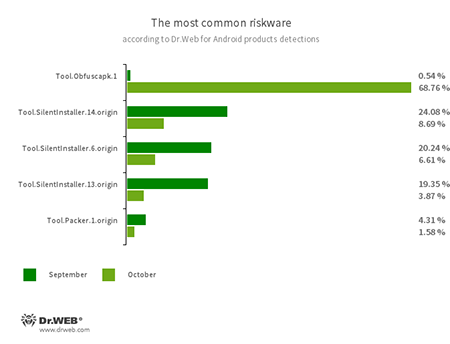

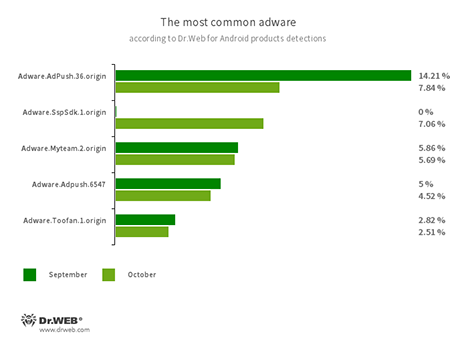

En octubre los productos antivirus Dr.Web para Android detectaron en los dispositivos en Android protegidos un 12.36% más amenazas que en el mes anterior. Según las estadísticas de detecciones, el número de malware aumentó un 9.08%, el número del software no deseado ― un 6%, y de potencialmente peligroso ― un 197.24%. El número del adware detectado así mismo bajó un 1.51%.

El número de software potencialmente peligroso creció casi tres veces según las estadísticas de detecciones, lo cual se debe a la difusión de las aplicaciones protegidas por la utilidad especial Tool.Obfuscapk.1. Se usa para la ofuscación del código inicial y puede ser usada no solo por los desarrolladores que tienen buenas intenciones, sino también por los creadores de virus que intentan proteger los programas troyanos contra la detección por los antivirus.

En el catálogo Google Play fueron detectadas más amenazas. Los expertos de Doctor Web detectaron múltiples nuevos troyanos de la familia Android.FakeApp que se difundían como si fueran programas manuales supuestamente para ayudar a recibir compensaciones sociales y reducciones de impuestos. En realidad, cargaban los sitios web de estafadores con los cuales los malintencionados podían robar a los usuarios la información privada y el dinero.

Otro malware de Google Play fue llamado Android.HiddenAds.2314. Es un troyano destinado para visualizar publicidad importuna. Se difundía como si fuera un editor gráfico.

TENDENCIAS CLAVE DEL MES DE OCTUBRE

- Aumento del número total de amenazas registradas en dispositivos en Android

- Crecimiento importante del número de software potencialmente peligroso detectado

- Difusión de las nuevas amenazas en el catálogo Google Play

Según los datos de los productos antivirus Dr.Web para Android

- Android.Triada.510.origin

- Android.Triada.541.origin

- Android.Triada.4795

- Troyanos multifuncionales que realizan varias acciones maliciosas. Se refieren a la familia de aplicaciones troyanas que penetran en los procesos de todos los programas activos. Varios representantes de esta familia pueden detectarse en el firmware de dispositivos en Android donde los malintencionados los implementan en la etapa de producción. Además, algunas de sus modificaciones pueden usar las vulnerabilidades para acceder a los archivos de sistema y directorios protegidos.

- Android.Click.348.origin

- Un malware que abre los sitios web de forma automática, hace clics sobre los banners de publicidad y sigue los enlaces. Puede difundirse como si fuera software legal, sin provocar sospechas de usuarios.

- Android.RemoteCode.6122

- Un malware que descarga y ejecuta un código aleatorio. En función de la modificación, también puede abrir varios sitios web, seguir los enlaces, hacer clics sobre los banners de publicidad, suscribir a los usuarios a los servicios de pago y realizar otras acciones.

- Program.FreeAndroidSpy.1.origin

- Program.Reptilicus.7.origin

- Program.Mrecorder.1.origin

- Las aplicaciones que supervisan a los titulares de dispositivos en Android y pueden ser usadas para cibersepionaje. Pueden controlar la ubicación del dispositivo, recopilar los datos sobre la mensajería SMS, charlas en las redes sociales, copiar documentos, fotos y vídeos, escuchar las llamadas telefónicas y el entorno etc.

- Program.FakeAntiVirus.2.origin

- Detección del adware que imita el funcionamiento del software antivirus. Estos programas pueden notificar sobre las amenazas no existentes y engañar a los usuarios al requerir la compra de la versión completa.

- Program.CreditSpy.2

- Detección de programas que sirven para adjudicar el ranking de crédito a base de los datos personales de usuarios. Estas aplicaciones cargan al servidor remoto los mensajes SMS, la información sobre los contactos de la libreta telefónica, el historial de llamadas, así como otra información.

- Tool.Obfuscapk.1

- Detección de las aplicaciones protegidas por la utilidad ofuscadora Obfuscapk. Esta utilidad se usa para la modificación automática y modificación del código fuente de aplicaciones en Android para complicar su ingeniería inversa. Los malintencionados la aplican para la protección del malware y otro software peligroso contra la detección por los antivirus.

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- Plataformas informáticas potencialmente peligrosas que permiten a las aplicaciones iniciar los archivos apk sin su instalación. Crean un entorno de ejecución virtual que no afecta al sistema operativo básico.

- Tool.Packer.1.origin

- Utilidad de compresión especial que sirve para la protección de las aplicaciones en Android contra la modificación y la ingeniería inversa. No es maliciosa, pero puede ser usada para la protección tanto de software legal como troyano.

Los plugins incrustados en las aplicaciones en Android que sirven para visualizar software importuno en dispositivos móviles. En función de la familia y modificación, pueden visualizar publicidad en pantalla completa, al bloquear las ventanas de otras aplicaciones, visualizar varias notificaciones, crear accesos directos y abrir los sitios web.

- Adware.Adpush.36.origin

- Adware.SspSdk.1.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Toofan.1.origin

Amenazas en Google Play

En octubre los expertos de Doctor Web detectaron en el catálogo Google Play 17 nuevas modificaciones de troyanos de la familia Android.FakeApp que se difundían como si fueran aplicaciones legales, tales como manuales. Los malintencionados otra vez presentaban la mayoría de los mismos como programas que supuestamente sirven para comprobar si hay compensaciones sociales y ayudar a devolver los impuestos. En clasificación del antivirus Dr.Web, fueron llamados Android.FakeApp.208, Android.FakeApp.209, Android.FakeApp.210, Android.FakeApp.212, Android.FakeApp.213, Android.FakeApp.214, Android.FakeApp.215 y Android.FakeApp.216.

Otra modificación era un programa falsificado dedicado al deporte y fue añadido a la base de virus como Android.FakeApp.211.

Pero su función única y real es abrir los sitios web de malintencionados. En total, más de 105 000 titulares de dispositivos en Android descargaron estos troyanos.

Al iniciarse, el malware frecuentemente abre los sitios web donde a la víctima potencial se le ofrece indicar los datos personales supuestamente para comprobar su hay compensaciones de dinero disponible. Una vez “localizada” la compensación, al usuario se le solicita la información extra, y luego se le ofrece pagar un impuesto o una tasa por transferir el dinero “devuelto”. Si el titular del dispositivo lo acepta, los malintencionados se enteran no solo de su información privada (por ejemplo, su nombre, apellidos, teléfono y dirección del correo electrónico), sino también los requisitos de la tarjeta bancaria con el código secreto CVV2. Así mismo, la víctima de la estafa no recibe ninguna compensación ofrecida.

Otro troyano detectado pertenecía a la familia de malware Android.HiddenAds y fue añadido a la base de virus Dr.Web como Android.HiddenAds.2314. Se difundía como si fuera un programa para editar imágenes. Al iniciarse, el troyano oculta su icono de la lista de software en el menú de la pantalla principal para complicar su propia detección y eliminación del dispositivo. Luego empieza a visualizar publicidad que se visualiza por encima de las ventanas de otras aplicaciones e interfaz del sistema operativo, al impedir el uso correcto del dispositivo.

Para la protección de dispositivos en Android contra el malware y el software no deseado recomendamos a los usuarios instalar los productos antivirus Dr.Web para Android.

Su Android necesita protección.

Use Dr.Web

- Primer antivirus ruso para Android

- Más de 140 millones de descargas solo desde Google Play

- Gratis para usuarios de productos de hogar Dr.Web