3 de febrero de 2015

Según los datos de los especialistas de la empresa Doctor Web, el primer mes del año 2015 los malintencionados organizaron varios envíos de programas malintencionados destinados para instalar otras aplicaciones peligrosas en equipos infectados. Muchos usuarios del SO Microsoft Windows sufrieron en enero por causa de las acciones de los cifradores. Asimismo, el número de troyanos y otros programas de amenaza para los usuarios de la platforma móvil Google Android sigue siendo elevado.

TENDENCIAS MÁS IMPORTANTES DE ENERO

- Envío de correo de los troyanos destinados para instalar otras aplicaciones malintencionados.

- Difusión de los troyanos cifradores que son de importante amenaza para usuarios de Microsoft Windows.

- Aparición de las nuevas aplicaciones malintencionados para la plataforma móvil Google Android.

Amenaza del mes

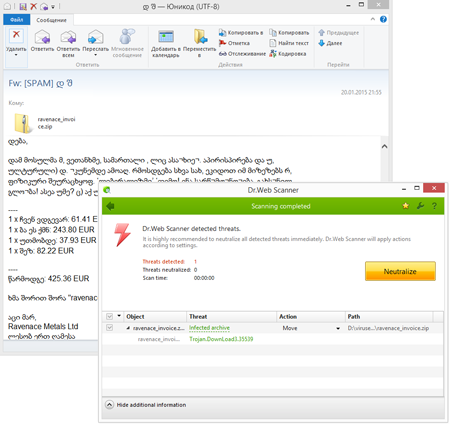

A mediados de enero los malintencionados realizaron un envío de correo del troyano descargador Trojan.DownLoad3.35539.

- Se difunde como un archivo ZIP adjunto a mensajes de correo electrónico.

- El destino principal de este programa malintencionado — descargar e iniciar en un equipo infectado el troyano cifrador Trojan.Encoder.686, también conocido como CTBLocker.

Los especialistas de Doctor Web detectaron los casos de difusión de mensajes que contienen el adjunto peligroso en varios idiomas, asimismo, en inglés, alemán y hasta en georgiano.

Actualmente no es posible descifrar archivos dañados por las acciones de este encoder.

Aun así, este programa malintencionado se detecta correctamente por el Antivirus Dr.Web y por eso los usuarios están protegidos de las acciones de este troyano.

Para más información sobre este incidente, consulte el artículo informativo publicado por la empresa Doctor Web.

Troyanos cifradores

Número de solicitudes de descifrar que llegaron al servicio de soporte técnico

| Diciembre 2014 | Enero 2015 | Dinámica |

|---|---|---|

| 1096 | 1305 | +16,1% |

En enero se aumentó el número de los que sufrieron los daños del troyano Trojan.Encoder.686 — en el laboratorio de virus se registraron 51 solicitudes. Este cifrador se creó usando las bibliotecas TOR y OpenSSL cuya criptografía se usa activamente. Durante el cifrado de archivos de usuarios el encoder usa activamente las posibilidades de CryptoAPI para obtener los datos aleatorios y la criptografía elíptica.

Los creadores de virus les conceden a sus víctimas solo 96 horas para pagar el descifrado de archivos, Asimismo, amenazando que en caso de rechazar la colaboración, todos los archivos cifrados se perderán para siempre, y para la información detallada sobre las condiciones y el total del rescate ofrecen consultar el sitio web ubicado en la red anónima TOR.

Lamentablemente, actualmente no es posible descifrar los archivos dañados por las acciones de Trojan.Encoder.686. Pero este programa malintencionado se detecta correctamente por Dr.Web, y los usuarios de nuestros productos están protegidos contra las acciones del mismo.

Otros cifradores más difundidos:

- Encoder.556

- Encoder.858

- Encoder.567

- Encoder.398.

El copiado de seguridad de los datos oportuno, la delimitación razonable de los derechos de usuarios del sistema operativo y, sin duda, el sistema de protección antivirus moderno pueden proteger a los dueños del sistema operativo. Los instrumentos para afrontar los cifradores los tiene Dr.Web Security Space de versión 10.0 que incluye los componentes especiales de protección preventiva de los datos contra las acciones de los troyanos extorsionistas.

Para que un troyano no dañe los archivos, use la protección de la pérdida de datos

| Solo en Dr.Web Security Space de versión 9 y 10 |

| Más información sobre los cifradores |

|

Qué hago si.. |  |

Vídeo sobre la configuración |  |

Descifrar gratis |

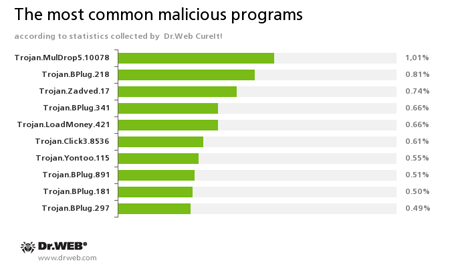

Datos estadísticos de la utilidad de desinfección Dr.Web CureIt!

Trojan.MulDrop5.10078

Instala en un equipo infectado varias aplicaciones no deseadas y de publicidad.Trojan.BPlug

Los plugins para los navegadores más populares que visualizan publicidad molesta al consultar las páginas web.Trojan.Zadved

Los plugins que sirven para suplantar en la ventana del navegador los resultados de búsqueda de sistemas de búsqueda, así como visualizar mensajes emergentes de redes sociales falsificados. Además, su funcionalidad troyana contiene la suplantación de mensajes de publicidad visualizados en varios sitios web.Trojan.LoadMoney

Familia de programas descargadores generados por los servidores del programa socio LoadMoney. Estas aplicaciones descargan e instalan en un equipo de la víctima varios tipos de software no deseado.Trojan.Click

Familia de programas malintencionados destinados para el aumento falsificado del número de visitantes de varios recursos de Internet por medio de redirigir las solicitudes a los sitios web determinados usando la administración del comportamiento del navegador.Trojan.Yontoo

Familia de plugins para los navegadores más populares que sirven para visualizar la publicidad para el usuario al consultar páginas web.

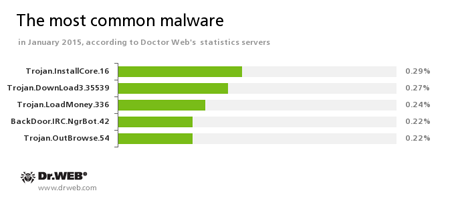

Datos de servidores de estadísticas Doctor Web

Trojan.InstallCore.16

Troyano instalador de aplicaciones de publicidad y sospechosas, también conocido como Trojan.Packed.24524.Trojan.DownLoad3.35539

Troyano descargador que se difunde con más frecuencia a través del correo electrónico como un archivo ZIP que contiene el archivo .SCR. Al intentar abrir el archivo, el troyano guarda en el disco del equipo infectado y visualiza en la pantalla un documento RTF. Al mismo tiempo, el programa malintencionado descarga desde los servidores remotos pertenecientes a malintencionados e inicia en el PC atacado la carga útil que realizaba, en particular, el troyano cifrador Trojan.Encoder.686, también conocido como CTB-Locker.Trojan.LoadMoney.336

Un representante de la familia de programas descargadores generados por los servidores del programa socio LoadMoney. Estas aplicaciones descargan e instalan en el equipo de la víctima varios tipos del software no deseado.BackDoor.IRC.NgrBot.42

Un troyano bastante difundido conocido para especialistas de seguridad informática a partir del año 2011. Los programas malintencionados de esta familia son capaces de ejecutar en un equipo infectado los comandos que llegan de malintencionados, y la administración de los mismos los ciberdelincuentes la realizan usando un protocolo de intercambio de mensajes de texto IRC (Internet Relay Chat).Trojan.OutBrowse.54

Un representante de la familia de troyanos de publicidad que se difunde usando programas de socios y destinados para monetizar el tráfico de archivos.

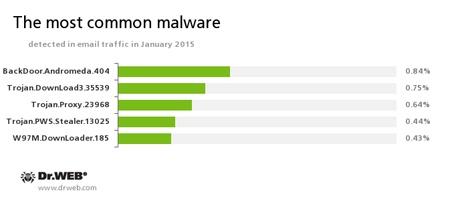

Estadísticas de programas malintencionados en el tráfico de correo

BackDoor.Andromeda.404

Troyano descargador que sirve para descargar desde los servidores remotos de malitnecionados e iniciar en un equipo infectado otros programas malintencionados.Trojan.DownLoad3.35539

Troyano descargador que se difunde con más frecuencia por correo electrónico como archivo ZIP. Que contiene un archivo SCR. Al intentar abrir el archivo, el troyano guarda en el disco del equipo infectado y visualiza en la pantalla un documento RTF. Al mismo tiempo, el programa malintencionado descarga desde los servidores remotos pertenecientes a malintencionados e inicia en el PC atacado la carga útil que realizaba, en particular, el troyano cifrador Trojan.Encoder.686, también conocido como CTB-Locker.Trojan.Proxy.23968

Un troyano que sirve para instalar un servidor proxy en el sistema infectado para interceptar la información confidencial en caso de trabajo con sistemas de servicio bancario a distancia de varios bancos rusos. Al iniciarse en el equipo de la víctima, cambia las opciones de la conexión de red, añadiendo a las mismas un enlace al escenario de configuración automática. El tráfico de usuario se redirige a través del servidor proxy de malintencionados capaz de suplantar la página web del sistema «banco-cliente». Para organizar una conexión HTTPS instala en el sistema un certificado digital falsificado.Trojan.PWS.Stealer.13025

Un representante de la familia de programas malintencionados destinados para robar en el equipo infectado la información confidencial, asimismo, las contraseñas de programas de correo, clientes ftp, navegadores, messengers.W97M.DownLoader.185

Un representante de la familia de programas malintencionados que se difunde con más frecuencia por correo electrónico en documentos de Microsoft Word. Sirve para descargar otras aplicaciones malintencionados al equipo atacado.

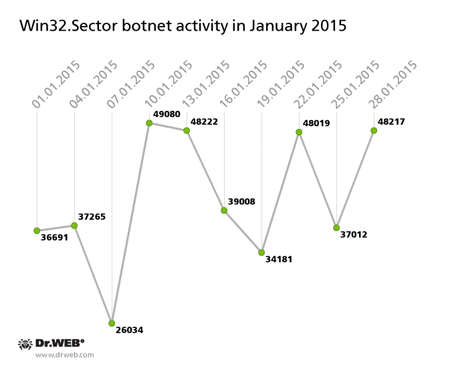

Botnets

El programa malintencionado Win32.Sector es conocido a partir del año 2008 y es un virus complejo polimórfico capaz de difundirse automáticamente (sin participación de usuarios) y contagiar los objetos de archivos.

Sus funciones básicas:

- Descarga de la red P2P e inicio de varios archivo ejecutables en un equipo infectado;

- Incrustación en los procesos iniciados en el equipo infectado;

- Posibilidad de detener el funcionamiento de algunos programas antivirus y bloquear acceso a los sitios web de desarrolladores de los mismos;

- Infección de objetos de archivos en discos locales y dispositivos extraíbles (donde durante la infección crea un archivo de autoinicio autorun.inf), así como de archivos que se guardan en carpetas de red de acceso compartido.

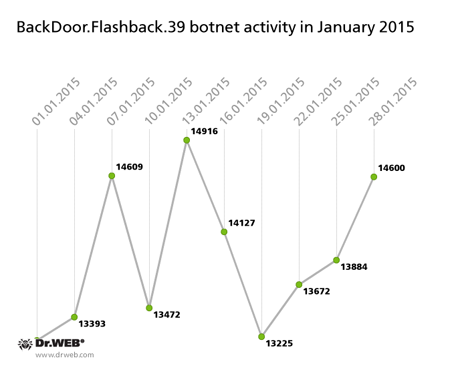

BackDoor.Flashback.39

El programa troyano para Mac OS X difundido en abril del año 2012. La infección se realizaba usando las vulnerabilidades de Java. El troyano sirve para descargar e iniciar en un equipo infectado de la carga útil que puede realizar cualquier archivo ejecutable indicado en la directiva recibida por el troyano de los malintencionados.

Amenazas para Linux

En enero del año 2015 se detectaron varias muestras de programas malintencionados para sistemas operativos de la familia Linux, el más interesante de los cuales es el virus de archivo Linux.EbolaChan.

- La función básica del nuevo virus de archivo Linux.EbolaChan — el inicio según la programación de un script específico que descarga del sitio web de los malintencionados y ejecuta otros srcipts sh en el equipo infectado.

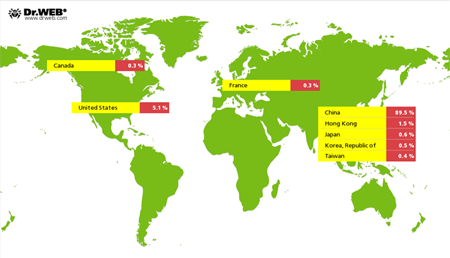

Sigue siendo activo el troyano Linux Linux.BackDoor.Gates.5 que continúa realizando los ataques DDoS a varios recursos de Internet. En enero del año 2015 los especialistas de Doctor Web detectaron 5009 direcciones IP únicas atacadas, la mayoría de ellas ubicadas en el territorio de Chica, igual que antes:

Sitios web fraudulentos y no recomendados

Durante el mes de enero del año 2015 a la base de los sitios web no recomendados por Dr.Web se añadió 10 431 direcciones de Internet.

| Diciembre 2014 | Enero 2015 | Dinámica |

|---|---|---|

| 10 462 | 10 431 | +0,3% |

Para la protección de los usuarios contra varios modos de fraudulencia en Internet sirve el componente Control Parental que forma parte del paquete de entrega Dr.Web Security Space 10.0. El Control Parental permite restringir el acceso a los sitios de Internet de temática determinada, realiza el filtrado del contenido sospechoso y, asimismo, usando las bases de enlaces no recomendados, protege al usuario contra los sitios web fraudulentos, potencialmente peligrosos, el contenido que choca y los recursos que difunden el software malintencionado.

Saber más sobre los sitios web no recomendados por Dr.Web

Software malintencionado y no deseado para Android

En enero del año 2015 se detectó un gran número de nuevos programas malintencionados, así como de otros programas de Android peligrosos. Entre ellos, los más actuales son los siguientes:

- Troyanos que se difunden dentro de firmware Android modificado por los malintencionados;

- Troyanos bancarios de Android

Las aplicaciones malintencionadas similares volvieron a activarse en Corea del Sur donde para la difusión de los troyanos Android los malintencionados usan activamente los mensajes SMS que contienen un enlace para descargar las mismas.

Se detectó más de 40 campañas de spam similares donde se registraron varios programas malintencionados.

Software espía comercial

En enero la base de virus de la empresa Doctor Web se completó por un gran número de entradas para varias aplicaciones comerciales espía destinadas para instalarse en dispositivos móviles de Android que espían a sus dueños.Amenazas en el catálogo Google Play

Plataformas agresivas y potencialmente peligrosas para dispositivos móviles siguen siendo un problema actual. Una de estos sistemas se implementó en algunos programas gratuitos ubicados en el catálogo Google Play.

PARA LA INFORMACIÓN MÁS DETALLADA SOBRE LOS PROGRAMAS MALINTENCIONADOS PARA LA PLATAFORMA MÓVIL Google Android, CONSULTE NUESTRO INFORME ESPECIAL.