Doctor Web: informe de actividad de virus para dispositivos móviles en Android en abril del año 2015

30 de abril de 2015

TENDENCIAS CLAVE DE ABRIL

- Difusión del troyano peligroso Android.Toorch.1.origin, capaz de obtener acceso root para la descarga, instalación y eliminación invisible de programas

- Detección en el catálogo de Google play de más aplicaciones con un módulo de publicidad agresivo

- Mucha actividad de troyanos bankers

Número de entradas para programas nocivos y no deseados en el SO Android en la base de virus Dr.Web

| Marzo 2015 | Abril 2015 | Dinámica |

|---|---|---|

| 7103 | 7971 | +12,22% |

Amenaza móvil del mes

El mes pasado los especialistas de la empresa Doctor Web analizaron un troyano peligroso Android.Toorch.1.origin destinado para la descarga, instalación y eliminación invisible de aplicaciones y, así mismo, capaz de visualizar en la pantalla de dispositivos móviles infectados la publicidad inoportuna. Peculiaridades del troyano:

- Se difunde por los malintencionados como una aplicación linterna inofensiva, que en realidad realiza la función indicada;

- Transmite a los ciberdelincuentes varios tipos de información confidencial, incluidas las coordenadas GPS del dispositivo infectado;

- Es capaz de obtener el acceso root y por comando de los creadores de virus realizar la instalación y la eliminación invisible de las aplicaciones indicadas por los mismos;

- Coloca en el catálogo del sistema los componentes malintencionados adicional;

- Puede visualizar la publicidad inoportuna.

En caso de detectar Android.Toorch.1.origin en un dispositivo móvil, siempre recomendamos a los usuarios realizar un escaneo completo del sistema por el Antivirus Dr.Web para Android para detectar todos los componentes adicionales del troyano. Para borrar completamente los módulos instalados por la aplicación nociva, hay que instalar una utilidad desarrollada por los expertos de la empresa Doctor Web, iniciarla y seguir las instrucciones de la pantalla. Para más información sobre el troyano, consulte la publicación correspondiente.

Módulos de publicidad agresivos

En abril en el catálogo Google play volvieron a detectarse las aplicaciones que contienen un módulo de publicidad agresivo, entre ellas, Adware.MobiDash.2.origin. Los expertos de Doctor Web detectaron varios programas similares, así mismo el número total de las descargas de los mismos superó 2 500 000. El sistema Adware.MobiDash.2.origin se usa por los desarrolladores del software libre para monetizar el mismo y sirve para visualizar la publicidad de varios tipos. Puede realizar las siguientes acciones no deseadas:

- Visualizar en la pantalla del dispositivo móvil varios banners que así mismo se ubican encima de las ventanas de otras programas iniciados;

- Abrir en el navegador web los enlaces que llevan a los recursos de publicidad;

- Visualizar los mensajes de publicidad y otros en la barra de notificaciones.

|

|

Número de entradas para módulos de publicidad móviles en la base de virus Dr.Web:

| Marzo 2015 | Abril 2015 | Dinámica |

|---|---|---|

| 123 | 144 | +17,1% |

Troyanos bancarios

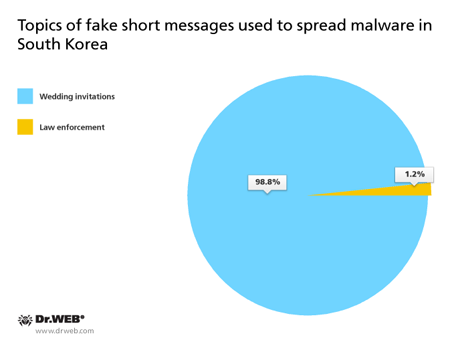

Varios troyanos bancarios que infectan los smartphones en Android y tabletas y atacan a usuarios por todo el mundo volvieron a ser altamente activos en abril. Así, para difundir los bankers entre la población de la Corea del Sur, los malintencionados otra vez usaron el envío de SMS no deseados donde se indicaba un enlace para descargar alguna aplicación nociva. Los expertos de la empresa Doctor Web registraron más de 80 campañas de spam similares, así mismo los ciberdelincuentes usaron los asuntos siguientes de mensajes no deseados:

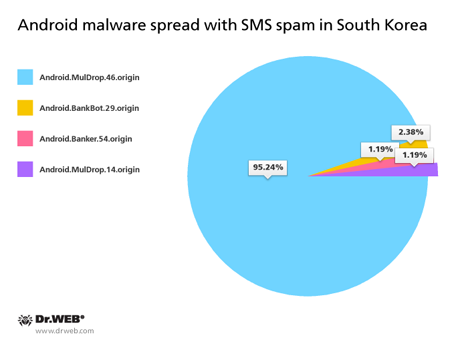

Aplicaciones nocivas que participan en estos ataques:

Android.MulDrop.46.origin

Un programa troyano que sirve para difundir en los dispositivos móviles y posteriormente iniciar otras aplicaciones malintencionadas, entre ellas, los bankers. Puede difundirse por los malintencionados como navegador web popular u otro software legal.

Android.BankBot.29.origin

Un troyano bancario que roba los datos de autenticación a los clientes de algunas entidades de crédito de Corea del Sur. Al iniciar los programas originales de Internet banking, suplanta la interfaz de las mismas por su copia falsificada donde se solicita toda la información confidencial necesaria para acceder a la administración de la cuenta bancaria. La información introducida por el usuario luego se transmite a los malintencionados, Como suscripción a algún servicio bancario, intenta instalar el programa nocivo Android.Banker.32.origin.

Android.MulDrop.14.origin

Un programa troyano destinado para difundir e instalar en los dispositivos móviles en Android otras aplicaciones nocivas, entre ellas, varios troyanos bancarios. Se difunde generalmente entre los usuario de Corea del Sur.

Así mismo, el mes pasado los expertos de la empresa Doctor Web registraron una alta actividad de los troyanos bancarios de la familia Android.BankBot destinados para atacar los clientes de entidades de crédito de todo el mundo. A principios de abril, la actividad del grupo criminal que difundía estos datos fue bloqueada, pero eso no dejó de permitir que otros malintencionados siguieran usando este tipo de bankers.

Número de entradas para troyanos bancarios Android.BankBot en la base de virus Dr.Web:

| Marzo 2015 | Abril 2015 | Dinámica |

|---|---|---|

| 94 | 110 | +17,02% |

Muchos troyanos Android.BankBot son peligrosos no solo porque son capaces de robar automáticamente el dinero de las cuentas bancarias de usuarios, sino también porque tienen la funcionalidad que permite bloquear el funcionamiento de las aplicaciones antivirus populares. La empresa Doctor Web lanzó una actualización especial de sus productos antivirus para el SO Android donde fue realizado un mecanismo de afrontar los ataques similares, porque los usuarios del Antivirus Dr.Web para Android y del Antivirus Dr.Web para Android Light siguen siendo protegidos de forma segura.

[% END %]