Doctor Web: informe de actividad de virus en mayo de 2015

29 de mayo de 2015

El mayo de 2015 resultó ser bastante tranquilo en cuanto a la seguridad informática, porque no se observó ninguna actividad significante de botnets ni de envíos nocivos.

Tendencias destacadas del mayo

- Incremento del número de programas de publicidad detectados o instaladores de aplicaciones no deseadas para la plataforma Mac OS X.

- Actividad de estafadores de red que extorsionan dinero a los usuarios de Internet confiados.

- Aparición de nuevos programas nocivos para la plataforma móvil Google Android.

Amenaza del mes

Ya hace mucho que los usuarios de Windows observan una gran cantidad de instaladores de aplicaciones no necesarias y completamente inútiles, pero en el sistema operativo Mac OS X los programas similares no son tan frecuentes. Es por eso que a los expertos de Doctor Web les pareció muy interesante la aplicación añadida a la base de virus Dr.Web bajo el nombre de Adware.Mac.InstallCore.1.

Además de la instalación misma de programas que el usuario no necesita, el instalador Adware.Mac.InstallCore.1 que consiste en varios componentes es capaz de cambiar la página de inicio y el sistema de búsqueda usado por los navegadores de forma predeterminada. Además, este programa tiene funciones de anti-ajuste: si al iniciar detecta las máquinas virtuales, algunos antivirus, así como algunas otras aplicaciones en Mac, al usuario no se le impondrá ningún programa adicional. Entre los programas y las utilidades instalados en el equipo Adware.Mac.InstallCore.1, podemos mencionar los siguientes:

- Yahoo Search;

- MacKeeper (Program.Unwanted.MacKeeper);

- ZipCloud;

- WalletBee (Adware.Mac.DealPly.1);

- MacBooster 2 (Program.Unwanted.MacBooster);

- PremierOpinion (Mac.BackDoor.OpinionSpy);

- RealCloud;

- MaxSecure;

- iBoostUp;

- ElmediaPlayer.

Para más información sobre este instalador, consulte el material informativo publicado por la empresa Doctor Web.

Para Mac OS Х

Entre los programas de publicidad analizados en mayo de 2015, Adware.Mac.InstallCore.1 no es el único destinado para los usuarios de Mac OS X. Así, la aplicación WalletBee difundida por el mismo, añadida a las bases de virus Dr.Web bajo el nombre de Adware.Mac.DealPly, sirve para instalar varias extensiones para navegadores Chrome y Safari.

Otro programa de publicidad para los equipos Apple fue llamado Adware.Mac.WebHelper — bajo este nombre a las bases de virus fueron añadidas las aplicaciones difundidas bajo los nombres de WebTools y ShopMall. El paquete mismo consiste en un conjunto de escenarios del interpretador de comandos sh, los cripts en lenguaje Python y algunos archivos binarios.

El autoinicio de Adware.Mac.WebHelper se asegura usando los archivos.plist. La aplicación es capaz de suplantar la página de inicio para navegadores Chrome, Firefox y Safari, así como cambiar el sistema de búsqueda establecido en la configuración del navegador de forma predeterminada por my-search-start.com. El archivo binario que forma parte de Adware.Mac.WebHelper ejecuta en un ciclo continuo dos escenarios AppleScript — uno para en navegador Chrome, el otro — para Safari que incrustan en las páginas web consultadas por el usuario un código en lenguaje JavaScript, y el mismo, por su parte, carga 4 escenarios más de JavaScript que visualizan la publicidad en la ventana del navegador.

Otro programa nocivo con funcionalidad similar que amenaza a usuarios de Mac OS X fue Mac.Trojan.Crossrider. Los troyanos de familia Crossrider son muy bien conocidos para los usuarios de Microsoft Windows, pero la nueva versión de este programa nocivo está destinado para equipos fabricados por Apple.

Mac.Trojan.Crossrider se difunde como un paquete de instalación llamado Safari Helper. Al iniciar el instalador, ningún cuadro de diálogo se visualiza en la pantalla, pero en ese momento en el equipo se instala la extensión FlashMall para navegadores Safari, Chrome y Firefox. Además, en autoinicio se instalan dos aplicaciones: "WebSocketServerApp" y "Safari Security": la primera realiza la conexión al servidor administrativa, la segunda instala las extensiones en navegadores. Así mismo, al autoinicio se añaden varios escenarios del interpretador de comandos destinados para actualizar las extensiones del navegador.

Todas las aplicaciones de publicidad y nocivas para Mac OS X detectadas por los especialistas de nuestra empresa fueron añadidos a las bases de virus del Antivirus Dr.Web para Mac OS X.

Saber más sobre los programas nocivos para Mac OS X!

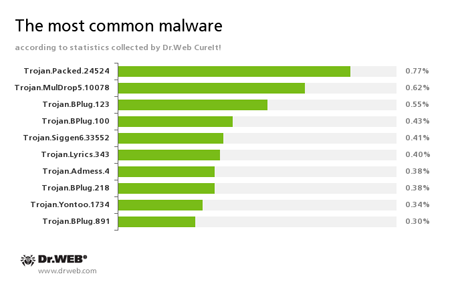

Según los datos estadísticos de la utilidad de desinfección Dr.Web CureIt!

En total, durante el mes se detectaron 84 063 249 objetos nocivos y potencialmente peligrosos.

| Abril 2015 | Mayo 2015 | Dinámica |

|---|---|---|

| 73 149 430 | 84 063 249 | + 14.9 % |

Trojan.Packed.24524

Un troyano instalador de aplicaciones de publicidad y no deseadas.

Trojan.MulDrop5.10078

Instala en el equipo infectado varias aplicaciones no deseadas y de publicidad.

Trojan.BPlug

Son complementos (plugins) para navegadores más usados que visualizan publicidad impertinente al ver páginas web.

Trojan.Siggen6.33552

Un detect del programa nocivo destinada para instalar otro software peligroso.

Trojan.Lyrics

Una familia de troyanos capaces de visualizar en la pantalla la publicidad impertinente y abrir en la ventana del navegador los sitios web de contenido dudoso sin que el usuario lo sepa.

Trojan.Admess

Una familia de troyanos destinados para suplantar los módulos de publicidad en las páginas web consultadas por el usuario, así como para visualizar la publicidad de terceros en estas páginas.

Trojan.Yontoo

Una familia de complementos para navegadores más populares destinados a visualizar la publicidad para el usuario al consultar las páginas web.

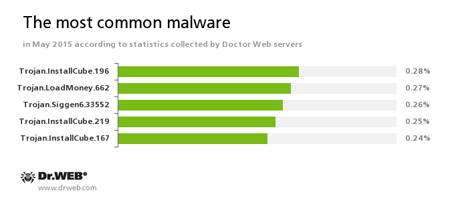

Según los datos de servidores de estadísticas de Doctor Web

Trojan.InstallCube

Una familia de programas instaladores que instalan en el equipo del usuario varias aplicaciones no necesarias y no deseadas.

Trojan.Siggen6.33552

Un detect del programa nocivo destinado para instalar otro software peligroso.

Trojan.LoadMoney

Una familia de programas cargadores generados por los servidores del programa socio LoadMoney. Estas aplicaciones descargan e instalan en equipo de la víctima varios tipos del software no deseado.

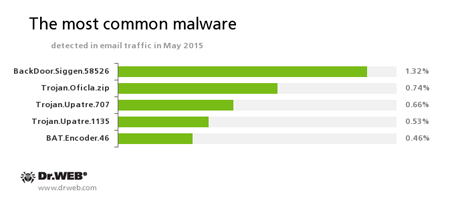

Estadísticas de programas nocivos en el tráfico de correo

BackDoor.Siggen.58526

Un troyano que descarga e inicia en el equipo infectado otros programas nocivos sin que el usuario lo sepa, así como ejerce los comandos enviados por los malintencionados.

Trojan.Oficla

Una familia de troyanos que se difunden principalmente por canales del correo electrónico. Al infectar un equipo. Ocultan su actividad nociva. Luego Trojan.Oficla incluye el equipo en una botnet y permite a los malintencionados descargar otro software nocivo en el mismo. Una vez infectado el sistema, los dueños de la botnet creada por Trojan.Oficla obtienen la posibilidad de controlar el equipo de la víctima. Así, por ejemplo, pueden descargar, instalar y usar en el mismo casi cualquier software nocivo.

Trojan.Upatre

Una familia de troyanos descargadores destinados para descargar en el equipo infectado e instalar de forma oculta otras aplicaciones nocivas.

BAT.Encoder.46

Un representante de la familia de troyanos cifradores que cifran archivos usando la utilidad criptográfica legítima GPG y los scripts BAT.

Botnets

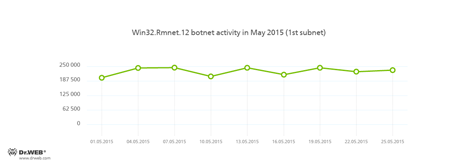

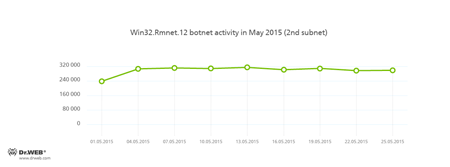

Los especialistas de la empresa Doctor Web siguen supervisando varias botnets que funcionan actualmente, entre las cuales hay una botnet creada por los malintencionados usando un virus de archivos Win32.Rmnet.12. La actividad diaria de dos subredes del mismo puede consultarse en los diagramas siguientes:

Rmnet — es una familia de virus de archivos que se difunden sin participación del usuario y son capaces de incrustar en las páginas web consultadas por los usuarios un contenido de terceros (lo que teóricamente permite a los ciberdelincuentes obtener acceso a la información bancaria de la víctima), así como robar los archivos cookies y las contraseña de clientes FTP más populares y ejercer varios comandos que llegan de los malintencionados.

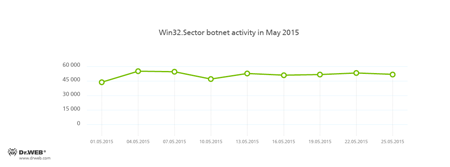

Como antes, sigue siendo activa la botnet que consiste en equipos infectados por el virus de archivos Win32.Sector. Este programa nocivo tiene las siguientes posibilidades funcionales:

- descarga de la red P2Pe inicio en un equipo infectado de varios archivos ejecutables;

- incrustación en procesos iniciados en el equipo infectado;

- posibilidad de detener el funcionamiento de algunos programas antivirus y bloquear acceso a sitios web de sus desarrolladores;

- infección de objetos de archivos en unidades locales y extraíbles (donde durante la infección crea un archivo de autoinicio autorun.inf), así como de archivos que se almacenan en las carpetas de red compartidas.

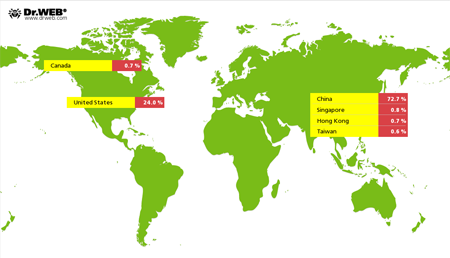

Comparado con abril del año 2015, se aumentó considerablemente el número de ataques a varios sitios web realizados por los malintencionados usando el troyano Linux.BackDoor.Gates.5. Así, en mayo el número de direcciones IP únicas atacadas incrementó un 65,5% y fue de 5498. en mayo el número de direcciones IP únicas atacadas incrementó un 65,5% y fue de 5498

Troyanos cifradores

El número de solicitudes para descifrar recibidos por el servicio de soporte técnico Doctor Web

| Abril 2015 | Mayo 2015 | Dinámica |

|---|---|---|

| 1359 | 1200 | - 11.6% |

Cifradores más populares en mayo de 2015:

- BAT.Encoder;

- Trojan.Encoder.858;

- Trojan.Encoder.567;

- Trojan.Encoder.263;

- Trojan.Encoder.741.

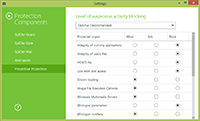

Dr.Web Security Space 10.0 para Windows

protege contra los troyanos cifradores

No hay esta funcionalidad en la licencia Antivirus Dr.Web para Windows

| Protección preventiva | Protección de los datos contra la pérdida |

|---|---|

|  |

Amenazas para Linux

Durante el mes de mayo de 2015 los expertos de la empresa Doctor Web investigaron varios programas nocivos capaces de infectar los equipos bajo la administración de sistemas operativos de familia Linux. Uno de ellos, llamado Linux.Kluh.1, es otro producto del grupo de hackers conocido como ChinaZ y fue creado solo para infectar los routers que funcionan bajo la administración de Linux. Igual que otros programas nocivos creados por estos creadores de virus, Linux.Kluh.1 está destinado para organizar ataques DDoS, así mismo el troyano es capaz de realizar varios tipos de estos ataques, entre los cuales hay HTTP Flood (en caso de recibir un comando determinado desde el servidor administrativo, Linux.Kluh.1 puede hacerse pasar por un robot del sistema de búsqueda chino Baidu), Spoofed SYN Flood, SYN Flood, así como varios tipos de ataques que usan el principio de envío masivo de solicitudes a servidores DNS. Entre las características de este troyano se puede destacar la dirección del recurso en Internet donde está ubicado su servidor administrativo:

Otro programa peligroso para Linux fue llamado Linux.Iframe.4 — es un plugin nocivo para el servidor web Apache que incorpora en las páginas html transmitidas a usuarios el objeto Iframe que, a su vez, redirecciona la víctima a la página web de los malintencionados con exploits. Para evitar los falsos positivos, los malintencionados implementaron en la arquitectura del troyano la comprobación de la opción UserAgent que detecta la versión del navegador de la víctima potencial, así como su dirección IP.

Las firmas de todos los programas nocivos detectados en mayo para esta familia de sistemas operativos fueron añadidas a las bases de virus del Antivirus Dr.Web para Linux.

Sitios Web peligrosos

En mayo, se activaron los estafadores de red que con varios pretextos extorsionan dinero de los usuarios confiados. Para atraer las víctimas potenciales, los estafadores usan los envíos de SMS en cuyos mensajes dice que el destinatario supuestamente ha ganado un coche de alguna promoción. En todos los mensajes SMS similares se proporciona la dirección del sitio web que tiene aspecto de un recurso de Internet oficial de alguna tienda de coches y a veces contiene la información bastante detallada sobre esta “empresa”, capaz de convencer a la víctima potencial.

Para recibir un premio de valor — un coche — a los visitantes confiados del sitio web de la tienda de coches falsa se les ofrece durante un periodo breve, normalmente, de varias horas, abonar un «impuesto» a través del terminal de pago, de 1% del precio del «premio» o de la misma forma adquirir una póliza del seguro obligatorio de automóviles. Para más información sobre este esquema de estafa, consulte el artículo informativo publicado en nuestro sitio web.

Durante el mes de mayo de 2015, a la base de sitios web no recomendados y nocivos fueron añadidas 221 346 direcciones de Internet.

| Abril 2015 | Mayo 2015 | Dinámica |

|---|---|---|

| + 129 199 | + 221 346 | + 71.32% |

Software nocivo y no deseado para Android

Durante el mes de mayo, se detectó la aparición de los nuevos programas nocivos para dispositivos en Android. Los eventos más destacados del mes pasado vinculados con aplicaciones nocivos en Android son:

- ataques con aplicación de varios troyanos bancarios;

- detección de los nuevos troyanos SMS;

- aparición de los nuevos extorsionistas en Android.

Conozca más con Dr.Web

Estadísticas de virus Biblioteca de descripciones Todos los informes de virus Laboratorio-live

[% END %]