Doctor web: informe de la actividad de virus para los dispositivos móviles en Android en agosto de 2015

31 de agosto de 2015

TENDENCIAS PRINCIPALES DEL AGOSTO

- Nuevos ataques usando los bankers

- Aplicación de troyanos en Android para ciberespionaje

- Crecimiento del número de extorsionistas en Android

- Crecimiento del número de troyanos SMS

Número de entradas para programas nocivos y no deseados bajo el SO Android en la base de virus Dr.Web

| Julio 2015 | Agosto 2015 | Dinámica |

|---|---|---|

| 11 422 | 12 504 | +9,47% |

Amenaza “móvil” del mes

En agosto los expertos de la empresa Doctor Web crearon una muestra del nuevo troyano en Android creado por los malintencionados para el ciberespionaje. Este programa nocivo llamado Android.Backdoor.260.origin sirve para supervisar los usuarios chinos y es capaz de interceptar los mensajes SMS, los mensajes del messenger QQ, robar la información de la libreta de contactos, grabar el entorno de forma oculta y usando un micro incrustado, obtener las coordenadas del dispositivo móvil infectado e interceptar todos los datos introducidos por la víctima.

Peculiaridades de Android.Backdoor.260.origin:

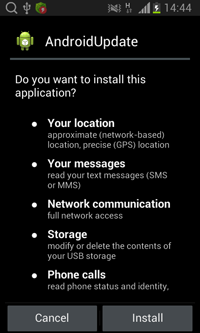

- Se instala en dispositivos móviles como si fuera alguna actualización;

- Una vez iniciado, borra su acceso directo, “ocultándose” del usuario;

- Intenta colocar varios módulos troyanos en los catálogos de sistema;

- La interacción de los módulos nocivos se realiza a través de sockets UNIX;

- Intenta instalar de forma oculta una utilidad potencialmente peligrosa que le permite supervisar los datos introducidos por la víctima;

- Puede ser administrado por los malintencionados a distancia.

Para más información sobre esta aplicación nociva, consulte el material publicado por los expertos de la empresa Doctor Web.

Troyanos bancarios

En agosto los usuarios de dispositivos móviles en Android otra vez fueron un objetivo de los ciberdelincuentes que “acechaban” el dinero de las cuentas bancarias, pero la actividad de estos malintencionados fue notablemente inferior comparado a los meses anteriores. Como siempre, los creadores de virus usaron su modo preferido de difundir los troyanos bancarios, a saber – aplicaban el envío spam de mensajes SMS donde indicaban el enlace para la descarga de la aplicación nociva.

Así, entre los usuarios de Android de Corea del Sur Android se difundía el troyano Android.MulDrop.69.origin que instalaba en dispositivos móviles un programa nocivo Android.MulDrop.38 que, a su vez, instalaba el banker Android.BankBot.74.origin.

Así mismo, al atacar a los usuarios rusos, fueron detectados los troyanos bancarios Android.SmsBot.365.origin, así como Android.SmsBot.451.origin, difundidos por los creadores de virus como si fueran los mensajes MMS de entrada.

Número de entradas para los troyanos bancarios Android.BankBot en la base de virus Dr.Web:

| Julio 2015 | Agosto 2015 | Dinámica |

|---|---|---|

| 135 | 138 | +2,22% |

Número de entradas para troyanos bancarios Android.SmsBot en la base de virus Dr.Web:

| Julio 2015 | Agosto 2015 | Dinámica |

|---|---|---|

| 473 | 495 | +4,65% |

Android.MulDrop.69.origin

Un troyano destinado para difundir e instalar en dispositivos móviles otras aplicaciones nocivas.

Android.MulDrop.38

Un troyano destinado para difundir e instalar en dispositivos móviles otras aplicaciones nocivas.

Android.BankBot.74.origin

Un troyano destinado para robar dinero desde las cuentas bancarias de usuarios de dispositivos móviles bajo la administración del SO Android.

Android.SmsBot.365.origin

Un troyano destinado para robar dinero desde las cuentas bancarias de usuarios de dispositivos móviles bajo la administración del SO Android.

Android.SmsBot.451.origin

Un troyano destinado para robar dinero desde las cuentas bancarias de usuarios de dispositivos móviles bajo la administración del SO Android.

Extorsionistas en Android

El mes pasado, los analistas de virus de la empresa Doctor Web otra vez detectaron un gran crecimiento del número de los troyanos extorsionistas peligroso de familia Android.Locker que bloquean los dispositivos móviles y demandan un rescate por desbloquear los mismos. El número de entradas para los extorsionistas en Android en la base de virus Dr.Web:

| Julio 2015 | Agosto 2015 | Dinámica |

|---|---|---|

| 356 | 431 | +21% |

Troyanos SMS

En agosto aumentó el número de troyanos SMS que envían los mensajes caros a los números Premium y suscriben a los usuarios a los servicios de pago innecesarios. Número de entradas para troyanos SMS Android.SmsSend en la base de virus Dr.Web:

| Julio 2015 | Agosto 2015 | Dinámica |

|---|---|---|

| 5259 | 5728 | +9% |