Doctor Web: informe de actividad de virus en abril de 2016

29 de abril de 2016

A principios de abril de 2016, los analistas de virus de la empresa Doctor Web detectaron una nueva modificación del troyano bancario Gozi capaz de crear una botnet peer-to-peer. Y un poco más tarde fue detectado un backdoor para Linux difundido usando una utilidad de hackers. Así mismo, en abril se activaron los estafadores en la red que crean tiendas falsas en Internet para engañar a los clientes, — muchos usuarios de la red global ya han sido víctimas de acciones de los ciberdelincuentes.

TENDENCIAS CLAVE DE ABRIL

- Aparición de la nueva modificación del troyano bancario Gozi

- Difusión del programa nocivo para el SO Linux

- Crecimiento de la actividad de los delincuentes en la red

Amenaza del mes

Los nuevos troyanos bancarios destinados para robar dinero desde las cuentas de sus víctimas no suelen detectarse con mucha frecuencia—normalmente, los malintencionados prefieren modificar los programas nocivos antiguos ya conocidos. Una de las modificaciones de este tipo es Trojan.Gozi que realiza una amplia gama de funciones: puede robar los datos que los usuarios introducen en varios formularios de la pantalla, registrar las pulsaciones de teclas (keylogging), saber incrustar contenido ajeno en las páginas web visualizadas en el equipo infectado (es decir, realizar web-injects). Además, usando Trojan.Gozi los ciberdelincuentes pueden obtener acceso remoto al escritorio del equipo infectado usando la tecnología Virtual Network Computing (VNC). Este troyano por comando de los malintencionados puede iniciar el servidor proxy SOCKS en el PC infectado, así como descargar e instalar varios complementos.

A diferencia de las versiones anteriores de programas nocivos similares, Trojan.Gozi puede crear las botnets peer-to-peer, es decir, intercambiar los datos con otros equipos infectados directamente, por medio de crear una red P2P. Para más información sobre este programa nocivo, consulte el artículo informativo en el sitio web de la empresa Doctor Web

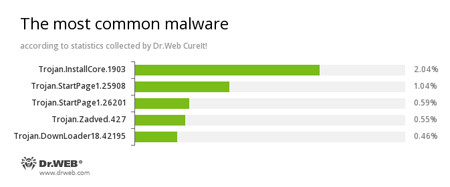

Según las estadísticas de la utilidad de desinfección Dr.Web CureIt!

Trojan.InstallCore.1903

Un representante de la familia de instaladores de aplicaciones no deseadas o nocivas.Trojan.StartPage

Una familia de programas nocivos capaces de suplantar la página de inicio en la configuración del navegador.Trojan.Zadved

Complementos destinados para suplantar en la ventana del navegador los resultados de sistemas de búsqueda, así como visualizar los mensajes emergentes falsificados de las redes sociales. Así mismo, su funcionalidad troyana incluye la suplantación de los mensajes de publicidad visualizados en varios sitios web.Trojan.DownLoader

Una familia de troyanos destinados para descargar otras aplicaciones nocivas en el equipo atacado.

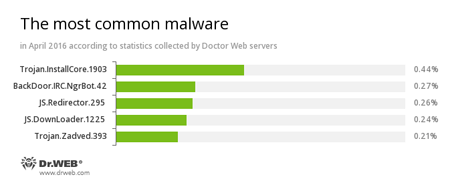

Según los datos de los servidores de estadísticas de Doctor Web

Trojan.InstallCore.1903

Un representante de la familia de instaladores de aplicaciones no deseadas y nocivas.BackDoor.IRC.NgrBot.42

Un troyano bastante difundido conocido para los expertos de seguridad aún a partir del año 2011. Los programas nocivos de esta familia son capaces de ejecutar los comandos de los delincuentes en el equipo infectado, y los ciberdelincuentes los administran usando el protocolo de intercambio de mensajes de texto IRC (Internet Relay Chat).JS.Redirector

Una familia de los scripts nocivos creados en JavaScript y destinados para redirigir a los usuarios de navegadores a varias páginas web (entre ellas, las nocivas y de estafa).JS.Downloader

Una familia de scripts nocivos creados en JavaScript destinados para descargar e instalar otros programas nocivos en el equipo.Trojan.Zadved

Complementos destinados para suplantar en la ventana del navegador los resultados de los sistemas de búsqueda, así como para visualizar los mensajes emergentes falsificados de las redes sociales. Además, su funcionalidad troyana incluye la suplantación de los mensajes de publicidad visualizados en varios sitios web.

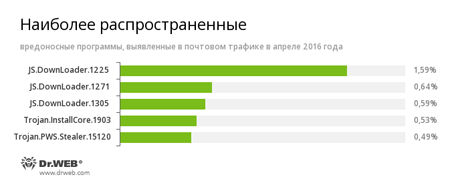

Estadísticas de programas nocivos en el tráfico de correo

JS.Downloader

Una familia de scripts nocivos creados en JavaScript destinados para descargar e instalar en el equipo otros programas nocivos.Trojan.InstallCore.1903

Un representante de la familia de instaladores de aplicaciones no deseadas y nocivas.Trojan.PWS.Stealer

Una familia de troyanos destinados para robar contraseñas y otra información confidencial en el equipo infectado.

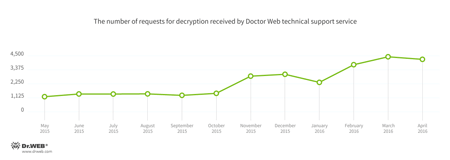

Troyanos cifradores

El cifrador más difundido en abril de 2016 es Trojan.Encoder.858.

Dr.Web Security Space 11.0 para Windows

protege contra los troyanos cifradores

No hay esta funcionalidad en la licencia Antivirus Dr.Web para Windows

| Protección de datos contra la pérdida | |

|---|---|

|  |

Sitios web peligrosos

Durante el mes de abril de 2016, a la base de los sitios web no recomendados y nocivos fueron añadidas 749 173 direcciones de Internet.

| Marzo 2016 | Abril 2016 | Dinámica |

|---|---|---|

| +458,013 | +749,173 | +63.6% |

En abril, se activaron bastante los delincuentes de red que crean las tiendas en línea falsificadas para engañar a los usuarios inocentes de Internet. Estos sitios web tienen casi todos los elementos característicos de las páginas de las tiendas en línea, pero así mismo, todos se crean a base de la misma plantilla estándar.

Sobre cómo los estafadores de la red engañan a sus clientes y cómo protegerse de estas estafas, consulte nuestro artículo publicado.

Otros eventos

Para penetrar en las redes de varias empresas comerciales, los delincuentes usan varios modos. Una brecha importante de seguridad que pueden usar los hackers a veces puede ser la configuración incorrecta de las aplicaciones de servidores u otros medios de software. En abril de 2016, los expertos de la empresa Doctor Web detectaron un error en la configuración del hardware de una empresa extranjera que ofrece el servicio de hosting DNS Como resultado, los clientes de esta empresa abrían a todo el mundo el listado de los subdominios registrados por los mismos, en particular, de uso interno. Estos dominios pueden usarse, por ejemplo, para organizar los servidores web internos no públicos, sistemas de control de versiones, bug-trackers, varios servicios de supervisión, los recursos wiki etc. Usando un listado de direcciones similar, para los malintencionados es mucho más fácil investigar la red de la víctima potencial para buscar los puntos débiles o no protegidos. Para más información sobre la investigación de este incidente, consulte la noticia publicada en el sitio web de la empresa Doctor Web.

Así mismo, en abril fue detectada la difusión del troyano backdoor para el SO Linux llamado Linux.BackDoor.Xudp.1. La peculiaridad de este programa nocivo es que penetraba al equipo de la víctima usando una utilidad de hackers destinada para organizar un tipo de ataques a los abonados remotos por medio de envío de paquetes UDP a la dirección establecida. En otras palabras, el usuario mismo de Linux que decidía atacar algún nodo de Internet resultaba ser víctima del ataque del troyano.

Entre los comandos que puede ejecutar Linux.BackDoor.Xudp.1, los investigadores detectaron una demanda de envío continuo de varias solicitudes (flood) al abonado establecido. La realización de los ataques DDoS, la ejecución de los comandos aleatorios en el dispositivo infectado. Así mismo, Linux.BackDoor.Xudp.1 puede escanear por comando los puertos en el rango establecido de direcciones IP, puede iniciar los archivos indicados por el malintencionado, enviarles algún archivo, y también realizar otras tareas. Sobre otras peculiaridades de funcionamiento de este backdoor, consulte el articulo correspondiente.

A finales de abril fue detectado un ataque a los usuarios de la red social Facebook — el programa nocivo Trojan.BPlug.1074, un complemento para el navegador Google Chrome, enviaba spam en esta red social. Así mismo, usando el mismo, los malintencionados difundían otros complementos nocivos para Chrome. Según la información de los analistas de Doctor Web, hasta el 29 de abril Trojan.BPlug.1074 fue descargado por más de 12 000 usuarios de Facebook. La información más detallada sobre este incidente puede consultarse en la noticia publicada en el sitio web de Doctor Web.

Software nocivo y no deseado para dispositivos móviles

Según las estadísticas recabadas usando los productos antivirus Dr.Web para Android, en abril se contemplaba la actividad de plataformas agresivas de publicidad – el mes pasado se detectaban con mayor frecuencia que otros programas nocivos y no deseados. Muchas veces estos módulos de software pueden no solamente visualizar la publicidad nociva, sino también robar la información confidencial, así como descargar e instalar varios tipos de software, beneficiando a los creadores de virus. Además, en abril los expertos de la empresa Doctor Web detectaron un nuevo troyano Android.GPLoader.1.origin destinado para la instalación de aplicaciones no sancionada.

Loa eventos más destacados vinculados a la seguridad “móvil” en abril:

- Actividad de los módulos de publicidad agresivos para el SO Android;

- Detección del nuevo troyano capaz de instalar programas sin participación del usuario

Conozca más con Dr.Web

Estadísticas de virus Biblioteca de descripciones Todos los informes de virus

[% END %]