Doctor Web advierte: los malintencionados difunden los troyanos en Android a través de Instagram

Amenazas corrientes | Últimas noticias | Sobre las amenazas móviles | Todas las noticias

19 de febrero de 2019

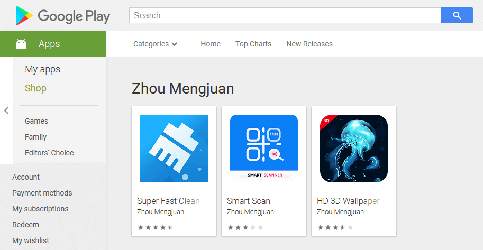

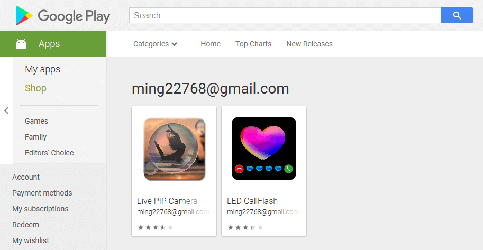

En el mes de febrero los analistas de virus detectaron en Google Play 39 nuevas modificaciones de los troyanos de la familia Android.HiddenAds. Se ocultaban en los programas inofensivos y útiles: aplicaciones para sacar fotos, editores de imágenes y vídeo, recopilaciones de papel tapiz del escritorio, utilidades del sistema, juegos y otro software. En total, fueron instalados por lo menos por 9 940 305 usuarios. La empresa Doctor Web informó a la corporación Google оsobre los troyanos localizados, pero en el momento de publicación de esta noticia algunos de ellos aún estaban disponibles para la descarga.

La función básica de las aplicaciones nocivas Android.HiddenAds es visualizar publicidad. Visualizan constantemente las ventanas con banners y anuncios de video que solapan las ventanas de otros programas y la interfaz del sistema, impidiendo el trabajo correcto con dispositivos infectados. Un ejemplo de esta publicidad:

Como los troyanos visualizan los banners casi sin parar, los malintencionados rápidamente compensan sus gastos de promoción de sus “obras” a través de los servicios en Internet populares.

Para permanecer en smartphones y tabletas más tiempo, los troyanos Android.HiddenAds ocultan su icono en la lista de aplicaciones de la pantalla principal. Luego ya no podrán ser lanzados y es más complicado localizarlos. Además, con el tiempo algunos usuarios pueden olvidar por completo qué programas en concreto fueron instalados, lo cual también mejora la “supervivencia” de los troyanos.

Casi todos los representantes de la familia Android.HiddenAds detectados en febrero también ocultan sus propios iconos, pero en vez de ellos ubican los accesos directos para su propio inicio. Lo más probable es que los autores de los troyanos hayan intentado distraer a los usuarios y de esta forma reducir el riesgo de eliminación de estos troyanos. S diferencia de los iconos en la pantalla principal, los accesos directos no permiten eliminar la aplicación a través del menú contextual. Como resultado, si un usuario novato sospecha algo e intenta eliminar el troyano a través de su icono, solo eliminará el acceso directo, y el troyano permanecerá en el dispositivo y seguirá funcionando de forma oculta y ganando dinero para los malintencionados.

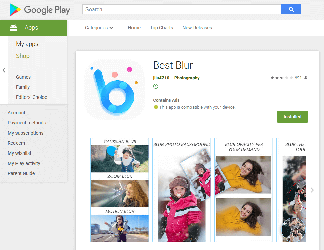

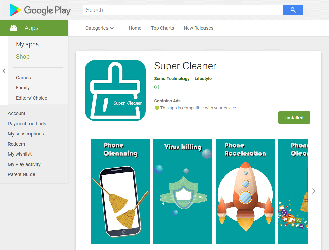

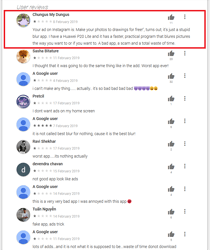

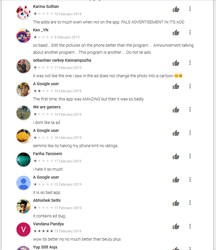

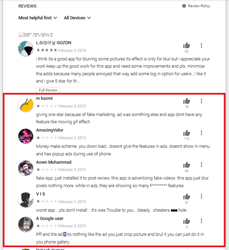

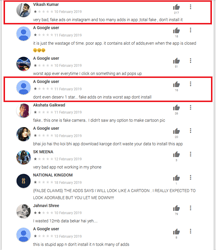

Muchas de estas aplicaciones nocivas fueron instaladas por los titulares de smartphones en Android y tabletas una vez visualizada la publicidad en Instagram y YouTube, donde los ciberdelincuentes prometían medios potentes y funcionales de procesamiento de fotos y vídeos. A primera vista, los troyanos corresponden a la descripción y no provocan sospechas de las víctimas potenciales. Pero en realidad, además de una o varias funciones básicas, no disponen de nada mencionado en los anuncios. De esto los usuarios engañados se quejan en sus comentarios a programas:

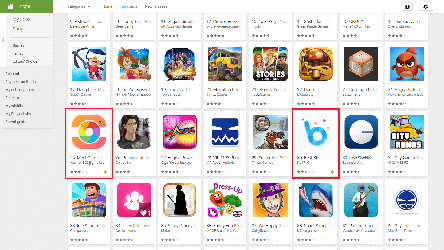

La campaña publicitaria activa de los malintencionados atrae a muchos titulares de dispositivos móviles y aumenta el número de descargas de programas nocivos. Algunos de estos troyanos hasta forman parte de secciones de novedades y aplicaciones populares del catálogo Google Play, lo cual aumenta aún más el número de sus instalaciones.

La información sobre todos los troyanos localizados por nuestros expertos en el momento de publicación de este material puede consultarse en la tabla general. Pero, como los ciberdelincuentes constantemente crean las nuevas aplicaciones nocivas de la familia Android.HiddenAds y las publicitan activamente, es probable que en el futuro próximo se detecten otras modificaciones de las mismas.

| Nombre del paquete software | Número de descargas |

|---|---|

| com.funshionstyle.ledcaller | 1 000 000+ |

| com.uniokan.pipphotoframer | 50 000+ |

| com.flextool.scanner.play | 100 000+ |

| com.flextool.superfastscanner | 100 000+ |

| com.piano.tiles.songs.black.white.game | 10 000+ |

| com.pop.stars.pop.cube | 10 000+ |

| com.mp3audio.musicplayer.fly.fun | 100 000+ |

| com.picsart.photo.editor | 50 000+ |

| com.loopshapes.infinite.puzzle | 100+ |

| com.cdtushudw.brand.logo.expert | 10 000+ |

| com.aardingw.chess.queen | 50 000+ |

| com.particle.sand.box | 100+ |

| checkers.online.classic.board.tactics | 500 000+ |

| com.wind.pics.blur.editor | 1 000 000+ |

| com.draughts.checkersnew | 50 000+ |

| com.watermark.zooms.camera | 10 000+ |

| com.photo.cut.out.studio | 1 000 000+ |

| com.camera.easy.photo.beauty | 100 000+ |

| com.camera.easy.photo.beauty.Pro | 10 000+ |

| com.soon.ygy.photograph.camera | 500 000+ |

| com.music.play.hi.cloud | 500 000+ |

| com.scanfactory.smartscan | 100 000+ |

| com.personalife.hdwallpaper | 10 000+ |

| com.smartmob.minicleaner | 100 000+ |

| com.beautylife.livepipcamera | 100 000+ |

| com.callcolorshow.callflash | 10 000+ |

| com.mobwontools.pixel.blur.cam | 1 000 000+ |

| com.video.nin.cut.face | 100 000+ |

| com.magicvcam.meet.photograph | 100 000+ |

| com.best.blur.editor.photo | 100,000+ |

| com.autocleaner.supercleaner | 10 000+ |

| com.wallpapers.project.hd.hd3d.best.live | 10 000+ |

| com.camera.selfie.beauty.candy.cam | 5+ |

| com.wallpaper.hd3d.hd.lock.screen.best3d.best | 50 000+ |

| com.selfie.beauty.candy.camera.pro | 1 000 000+ |

| com.cam.air.crush | 1 000 000+ |

| com.fancy.photo.blur.editor | 1 000 000+ |

| com.photoeditor.background.change | 100 000+ |

| com.eraser.ygycamera.background | 100 000+ |

Recomendamos a usuarios realizar un escaneo completo de dispositivos móviles por el antivirus Dr.Web para Android y eliminar los troyanos encontrados.

Los titulares de smartphones y tabletas deben tener cuidado con los anuncios en Internet y no descargar los programas ofrecidos en los mismos hasta si estos programas se difunden a través del catálogo Google Play. Se recomienda instalar solo las aplicaciones de desarrolladores de confianza, así como prestar atención a las referencias de otros usuarios.

#Android, #fraudulencia, #Google_Play, #troyano