3 de julio de 2018

En junio del año 2018 los analistas de virus de la empresa Doctor Web detectaron en el catálogo Google Play más de 30 aplicaciones con el módulo de publicidad incrustado Adware.Appalytic.1.origin. Visualizaba notificaciones oreciendo descargar varios tipos de software y también abría en Google Play las páginas de programas publicitados. Además, los expertos Doctor Web detectaron en el catálogo oficial de aplicaciones en Android varios nuevos troyanos de la familia Android.FakeApp que por comando de los malintencionados abrían los sitios web. Además, el mes pasado los ciberdelincuentes difundieron el troyano Android.Spy.461.origin como si fuera un juego erótico. También en junio a los usuarios de dispositivos móviles les amenazaba el troyano Android.SmsSend.1989.origin que enviaba los SMS de pago a los números premium.

TENDENCIAS CLAVE DE JUNIO

- Detección de programas con el módulo de publicidad no deseado en el catálogo Google Play

- Difusión del troyano espía

Amenaza móvil del mes

A principios de junio los expertos de Doctor Web detectaron en el catálogo Google Play 37 programas donde estaba el módulo de publicidad no deseado Adware.Appalytic.1.origin. Insistía en ofrecer a los usuarios la descarga e instalación varias aplicaciones y juegos. Además, Adware.Appalytic.1.origin abría en Google Play las páginas de programas publicitados de forma automática.

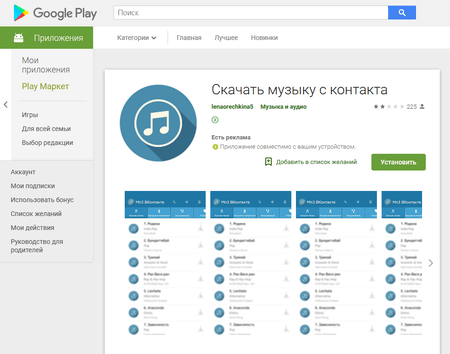

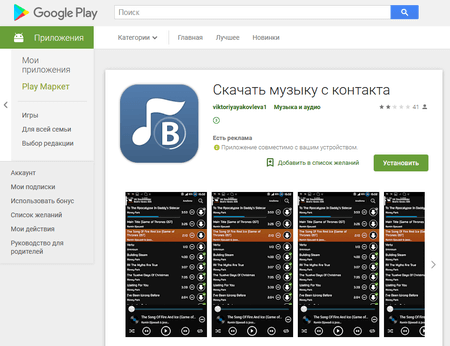

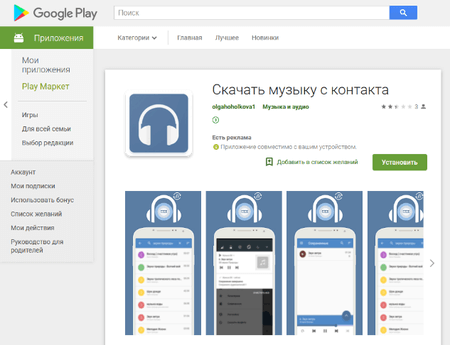

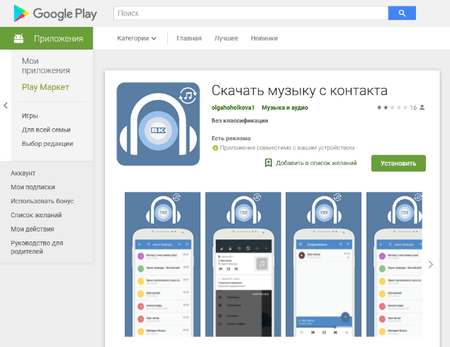

Un ejemplo de la aplicación publicitada del catálogo Google Play:

Un ejemplo de notificaciones que visualiza este módulo:

Peculiaridades de Adware.Appalytic.1.origin:

- Está incrustado en las aplicaciones no nocivas difundidas en Google Play;

- Recibe comandos a través del servicio en la nube Firebase;

- Abre automáticamente el catálogo Google Play y abre en el mismo las páginas de las aplicaciones publicitadas;

- Visualiza en el panel de notificaciones los mensajes importunos ofreciendo descargar e instalar varios programas.

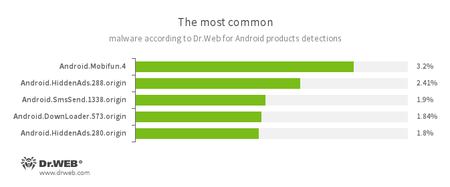

Según los datos de los productos antivirus Dr.Web para Android

- Android.Mobifun.4

- Un troyano que sirve para descargar otras aplicaciones en Android.

- Android.HiddenAds.280.origin

- Android.HiddenAds.288.origin

- Los troyanos que sirven para visualizar publicidad importuna. Se difunden por otros programas nocivos como si fueran aplicaciones populares. Estos programas los instalan en el catálogo de sistema sin autorización en algunos casos.

- Android.SmsSend.1338.origin

- Un programa nocivo que envía SMS a los números de pago.

- Android.DownLoader.573.origin

- Un troyano que sirve para descargar otras aplicaciones nocivas.

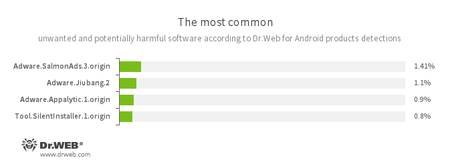

- Adware.SalmonAds.3.origin

- Adware.Jiubang.2

- Adware.Appalytic.1.origin

- Los módulos software no deseados incrustado en las aplicaciones Android que sirven para visualizar publicidad importuna en dispositivos móviles.

- Tool.SilentInstaller.1.origin

- Un programa potencialmente peligroso que sirve para el inicio de aplicaciones no autorizado por el usuario.

Troyanos en Google Play

A finales de junio los expertos Doctor Web detectaron en el catálogo Google Play varios nuevos troyanos de la familia Android.FakeApp. Al igual que antes, estos programas nocivos se difundían como si fueran aplicaciones, en particular, el software para escuchar música de la red social VKontakte. Los troyanos añadidos a la base de virus Dr.Web como Android.FakeApp.89, Android.FakeApp.90, Android.FakeApp.91 y Android.FakeApp.92, por comando de los malintencionados seguían los enlaces establecidos por los mismos y abrían varios sitios web entre los cuales habían los recursos de estafa en Internet.

En las figuras siguientes pueden consultarse las páginas para descargar los troyanos Android.FakeApp detectados en Google Play:

Un espía en Android

En junio a los usuarios de smartphones y tabletas en Android les amenazaba un troyano espía difundido por los malintencionados como si fuera un juego erótico. Este programa nocivo fue llamado Android.Spy.461.origin. El troyano robaba los mensajes SMS y los contactos de la libreta telefónica, grababa el entorno con un micro incrustado en el dispositivo móvil, recibía un listado de archivos almacenados en el smartphone o en la tableta y podía cargarlos al servidor de los malintencionados. Además, Android.Spy.461.origin robaba los datos del portapapeles.

Un troyano SMS

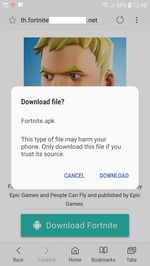

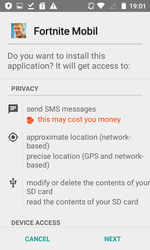

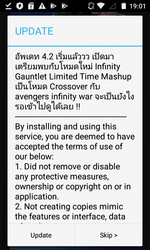

El mes pasado, los malintencionados difundieron un troyano SMS Android.SmsSend.1989.origin que enviaba mensajes a los números de pago y suscribía a los usuarios a los servicios de pago. Este programa nocivo se ocultaba en una aplicación que los malintencionados posicionaban como un juego popular Fortnite. Así mismo, su versión oficial para los dispositivos con el SO Android aún está en desarrollo y no está disponible para jugadores.

Los malintencionados siguen atacando los dispositivos móviles con SO Android y difundiendo los programas nocivos y no deseados no solo a través de varios sitios web, sino también a través del catálogo oficial de aplicaciones Google Play. Para proteger los smartphones y tabletas, los usuarios deben instalar los productos antivirus Dr.Web para Android.

Su Android necesita protección

Use Dr.Web

- El primer antivirus ruso para Android

- Más de 135 millones de descargas solo desde Google Play

- Gratuito para los usuarios de productos de hogar Dr.Web