Doctor Web: informe de la actividad de virus en julio de 2018

31 de julio de 2018

A principios de julio los analistas de virus de Doctor Web analizaron un nuevo troyano miner que usaba un esquema de difusión no muy común. Así mismo, durante este mes, se activaron los spammers que publicitaban los sitios web de estafa. Además, en julio las bases de virus Dr.Web se completaron con las nuevas entradas para los programas nocivos destinados para la plataforma móvil Android.

Tendencias clave de julio

- Detección de un troyano miner peligroso

- Difusión de los envíos de correo de estafa

- Aparición de los nuevos troyanos para Android

Amenaza del mes

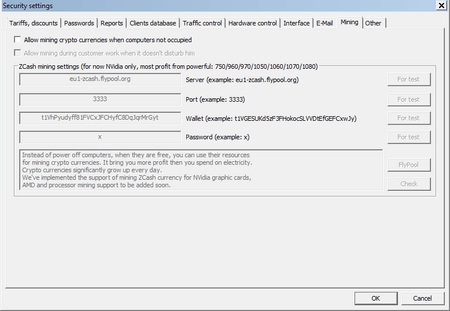

Los expertos en seguridad informática ya habían detectado la difusión de los programas nocivos con un mecanismo de actualización de aplicaciones. Así los usuarios recibieron un troyano cifrador Trojan.Encoder.12544 (Petya, Petya.A, ExPetya y WannaCry-2) y el backdoor BackDoor.Dande. En julio el servicio de soporte técnico de Doctor Web fue contactado por un usuario en cuyo equipo con regularidad aparecía una aplicación para el mining de la criptomoneda que siempre se eliminaba por el antivirus. La investigación de los analistas demostró que el incidente se produjo a través del programa “Sala de ordenadores” para la automatización de los clubes informáticos y locutorios.

El mecanismo de actualización de este programa automáticamente descargaba de Internet e instalaba en el sistema el troyano miner Trojan.BtcMine.2869. Hasta el 9 de julio los expertos de Doctor Web detectaron 2700 equipos infectados con este troyano. La información más detallada sobre el incidente puede consultarse en el artículo publicado en nuestro sitio web.

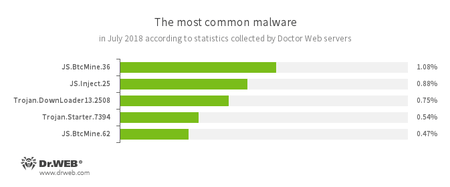

Según los servidores de estadísticas de Doctor Web

- JS.BtcMine

- Una familia de scripts en JavaScript destinados para la obtención oculta (mining) de la criptomoneda.

- JS.Inject

- Una familia de scripts nocivos en JavaScript. Incrustan el script nocivo en el código HTML de las páginas web.

- Trojan.DownLoader

- Una familia de troyanos destinados para descargar otras aplicaciones nocivas en el equipo atacado.

- Trojan.Starter.7394

- Un representante de la familia de troyanos cuyo destino principal es iniciar en el sistema infectado un archivo ejecutable con un conjunto determinado de funciones nocivas.

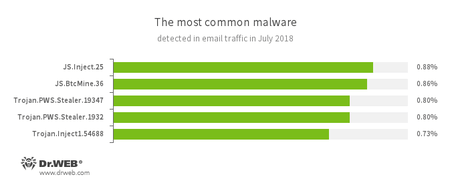

Estadísticas de programas nocivos en el tráfico de correo

- JS.Inject

- Una familia de scripts nocivos en JavaScript. Incrustan el script nocivo en el código HTML de las páginas web.

- JS.BtcMine

- Una familia de scripts en JavaScript destinados para la obtención oculta (mining) de la criptomoneda.

- Trojan.PWS.Stealer

- Una familia de troyanos destinados para robar contraseñas y otra información confidencial en el equipo infectado.

- Trojan.Inject

- Una familia de troyanos que incrustan el código nocivo en los procesos de otros programas.

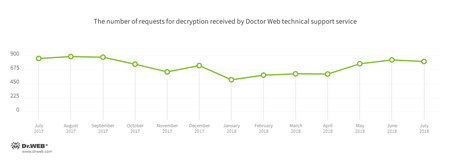

Cifradores

En julio el servicio de soporte técnico de la empresa Doctor Web con mayor frecuencia fue contactado por los usuarios víctimas de las siguientes modificaciones de troyanos cifradores:

- Trojan.Encoder.858 — 17.69% de solicitude;

- Trojan.Encoder.25574 — 11.38% de solicitude;

- Trojan.Encoder.11464 — 8.06% de solicitude;

- Trojan.Encoder.567 — 5.08% de solicitude;

- Trojan.Encoder.5342 — 3.85% de solicitude;

- Trojan.Encoder.24249 — 3.33% de solicitude.

Dr.Web Security Space para Windows protege contra los troyanos cifradores

Sitios web peligrosos

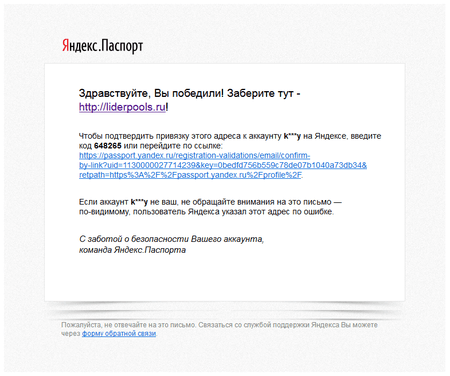

En julio los expertos de Doctor Web detectaron varios envíos de correo con publicidad de varios recursos de estafa. En particular, los spammers enviaban mensajes supuestamente de la empresa Yandex ofreciendo confirmar el vínculo de la dirección de correo a la cuenta del portal passport.yandex.ru. Así mismo la dirección que los estafadores ofrecían seguir al destinatario del mensaje en realidad llevaba al portal de Yandex. Pero otro enlace, que supuestamente informaba de la recepción de algún premio, llevaba a la víctima potencial a sitio web de estafadores de red que solicitaban que les abonen un poco de dinero por el regalo prometido.

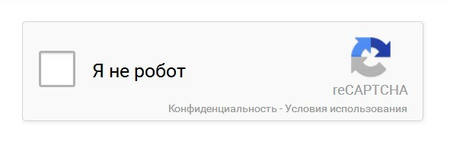

En algunos otros mensajes de estafa había enlaces que llevaban a las páginas de los servicios públicos similares a Google Docs, donde los malintencionados ubicaban la página web con una imagen que imitaba un panel de protección automática estándar contra los robots reCAPCHA. Al hacer clic del ratón sobre esta imagen, los usuarios se redirigían a varios sitios web phishing.

Las direcciones de todos los recursos de estafa detectados por los analistas de Doctor Web fueron añadidas a las bases de los sitios web no recomendados de Control Parental y de Oficina Dr.Web.

En julio del año 2018 a la base de los sitios web no recomendados y nocivos fueron añadidas 512 763 direcciones de Internet.

| junio 2018 | julio 2018 | Dinámica |

|---|---|---|

| + 395 477 | + 512 763 | +29.6% |

Software nocivo y no deseado para dispositivos móviles

E julio en el catálogo de Google Play fueron detectados varios programas nocivos peligrosos. Uno de ellos fue el troyano Android.Banker.2746 que visualizaba un cuadro de estafa para introducir los datos personales al iniciar las aplicaciones bancarias. Otro troyano llamado Android.DownLoader.753.origin descargaba los bankers Android desde el servidor de los malintencionados para evitar la detección del programa nocivo básico en Google Play. Entre los troyanos que se difundieron en julio también hubo otros bankers. Uno de ellos es Android.BankBot.279.origin. Se descargaba en los dispositivos móviles al consultar los sitios web de estafa. Así mismo, en julio los malintencionados volvieron a difundir la aplicación backdoor nociva conocida para los analistas de virus Doctor Web desde abril del año 2017. Espiaba a los usuarios y difundía un troyano que infectaba los equipos con el SO Windows. Además, el año pasado los expertos de Doctor Web detectaron e investigaron varios nuevos programas destinados para el ciberespionaje. Fueron llamados Program.Shadspy.1.origin y Program.AppSpy.1.origin.

Los eventos más destacados vinculados a la seguridad “móvil” en julio:

- Detección de troyanos en el catálogo Google Play;

- difusión de bankers Android;

- difusión de un backdoor Android usado por los malintencionados para infectar los equipos con Windows;

- detección de los nuevos programas espía comerciales.

Para más información sobre los eventos de virus para dispositivos móviles en julio, consulte nuestro informe.