Doctor Web: informe de la actividad de virus para dispositivos móviles en enero de 2019

1 de febrero de 2019

El mes pasado a los titulares de dispositivos en Android les amenazaban muchos programas nocivos. A principios de enero los analistas de virus de Doctor Web investigaron un troyano Android.Spy.525.origin destinado para el ciberespionaje. Más tarde, fueron detectados más troyanos de publicidad, llamados Android.HiddenAds.361.origin y Android.HiddenAds.356.origin. Durante todo el mes nuestros expertos detectaron algunos nuevos clickers de la familia Android.Click, presentados por los creadores de virus como aplicaciones oficiales de casas de apuestas. Además, los ciberdelincuentes difundían troyanos descargadores de la familia Android.DownLoader que descargaban bankers en Android a smartphones y tabletas.

TENDENCIAS CLAVE DE ENERO

- Detección de programas nocivos en el catálogo Google Play

- Difusión de un troyano en Android destinado para el ciberespionaje.

Amenaza móvil del mes

A principios de enero a la base de virus Dr.Web fue añadida una entrada para detectar un troyano espía Android.Spy.525.origin. Se difundía a través del catálogo Google Play como si fuera una aplicación útil y también a través del sitio web nocivo perteneciente a los malintencionados al consultar el cual las víctimas potenciales se redirigían al recuro popular de intercambio de archivos MediaFire donde se guardaba una copia del troyano.

Por comando del servidor de control, Android.Spy.525.origin podía supervisar la ubicación del smartphone o de la tableta infectada, robar la mensajería SMS, la información sobre las llamadas telefónicas, los datos de la libreta de contactos, los archivos almacenados en el dispositivo y también visualizar las ventanas de phishing.

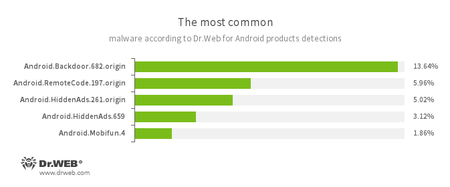

Según los datos de los productos antivirus Dr.Web para Android

- Android.Backdoor.682.origin

- Un programa troyano que ejecuta los comandos de los malintencionados y les permite controlar los dispositivos móviles infectados.

- Android.RemoteCode.197.origin

- Una aplicación nociva destinada para descargar y ejecutar un código aleatorio.

- Android.HiddenAds.261.origin

- Android.HiddenAds.659

- Los troyanos destinados para visualizar la publicidad importuna. Se difunden por otros programas nocivos como si fueran aplicaciones populares. Estos programas en algunos casos los instalan en el catálogo de sistema sin autorización.

- Android.Mobifun.4

- Un troyano que descarga varias aplicaciones.

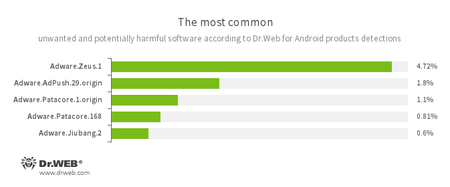

- Adware.Zeus.1

- Adware.AdPush.29.origin

- Adware.Patacore.1.origin

- Adware.Patacore.168

- Adware.Jiubang.2

- Los plugins no deseados incrustados en aplicaciones en Android que sirven para visualizar publicidad importuna en dispositivos móviles.

Amenazas en Google Play

Además de Android.Spy.525.origin, en enero en Google Play fueron detectadas también otras amenazas. A principios del mes la base de virus Dr.Web se completó por las entradas para detectar troyanos Android.HiddenAds.361.origin y Android.HiddenAds.356.origin. Estos programas nocivos eran modificaciones de Android.HiddenAds.343.origin sobre el cual nuestra empresa informó en el informe de diciembre del año 2018. Android.HiddenAds.361.origin y Android.HiddenAds.356.origin se difundían como si fueran programas útiles. Una vez iniciados, ocultaban sus iconos y empezaban a visualizar la publicidad.

Además, los analistas de virus investigaron muchos descargadores. Los ciberdelincuentes los presentaban como si fueran programas útiles, tales como convertidores de moneda, aplicaciones bancarias oficiales y otro software. Estos troyanos fueron llamados Android.DownLoader.4063, Android.DownLoader.855.origin, Android.DownLoader.857.origin, Android.DownLoader.4102 y Android.DownLoader.4107. Descargaban e intentaban instalar los bankers Android en dispositivos móvils, destinados para robar la información confidencial y el dinero de las cuentas de los clientes de entidades de crédito.

Uno de los troyanos bancarios descargados fue Android.BankBot.509.origin, una modificación de Android.BankBot.495.origin. Nuestra empresa informó sobre el mismo en diciembre del año pasado. Este banker usaba las posibilidades especiales (Accessibility Service), usando la cuales administraba sin ayuda las aplicaciones instaladas al hacer clics sobre botones y elementos del menú. Otro troyano llamado Android.BankBot.508.origin visualizaba las ventanas de phishing e intentaba robar los nombres de usuario, contraseñas y otra información personal. Además, interceptaba los mensajes SMS con códigos de confirmación de operaciones financieras.

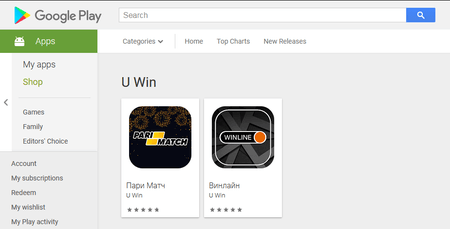

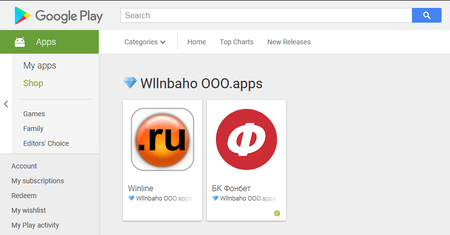

A finales de enero los expertos de Doctor Web detectaron más troyanos clickers de la familia Android.Click. Entre ellos — Android.Click.651, Android.Click.664, Android.Click.665 y Android.Click.670. Los malintencionados los difundían como si fueran programas oficiales de casas de apuestas. Estas aplicaciones por comando del servidor de control podían abrir cualquier sitio web, lo cual es bastante peligroso.

Los expertos de la empresa Doctor Web siguen supervisando los eventos de virus móviles y añadir de forma operativa las entradas a la base de virus Dr.Web para detectar y eliminar los programas nocivos y no deseados. Gracias a esto, los smartphones y las tabletas con productos Dr.Web para Android instalados están bien protegidos.

Su Android necesita protección

Use Dr.Web

- El primer antivirus ruso para Android

- Más de 140 millones de descargas solo desde Google Play

- Gratuito para los usuarios de productos de hogar Dr.Web